إخراج جهاز USB أو إزالته دون إعادة إدخاله

في نظام تشغيل Windows ، من الطرق الآمنة دائمًا استخدام “Safely Remove Hardware and Eject Media” لإخراج وسائط التخزين المحمولة USB بدلاً من سحبه مباشرةً لمنع تلف أي ملفات مفتوحة حيث عدم فعل ذلك سيؤدي إلى مطالبة Windows تلقائيًا بفحص وسائط التخزين المحمولة USB بحثًا عن الخطأ (scan the drive for error) في المرة التالية التي تقوم فيها بتوصيل وسيلة التخزين من نوع USB تلك إلى جهازك . إذا عثر Windows على ملفات تالفة أثناء فحص القرص ، فسيحولها ببساطة إلى ملفات. CHK التي لا يمكن استعادتها إلا عبر أدوات الطرف الثالث.

على الرغم من أن Windows يوفر طريقة آمنة ومريحة لإخراج وسائط التخزين المحمولة USB بأمان ، فلا توجد خيارات لإعادة تشغيلها بعد أن تم تطبيق خطوة الإخراج الآمن لها عن طريق خيار “Safely Remove Hardware and Eject Media” إلا عن طريق إخراجها وإعادة توصيلها مرة أخرى في منفذ USB حتى يتمكن Windows من إعادة اكتشافها. قد يكون هذا مزعجًا للغاية إذا كانت الـ USB STICK متصلة بمنفذ USB الموجود في الجزء الخلفي من الكمبيوتر.

لحسن الحظ ، هناك بعض الحلول لإعادة تشغيل وسائط التخزين المحمولة USB تم عمل Safely Remove Hardware and Eject Media لها دون الحاجة لإخراجها من منفذ الـ USB وإعادة وضعها مرة أخرى .

DevEject

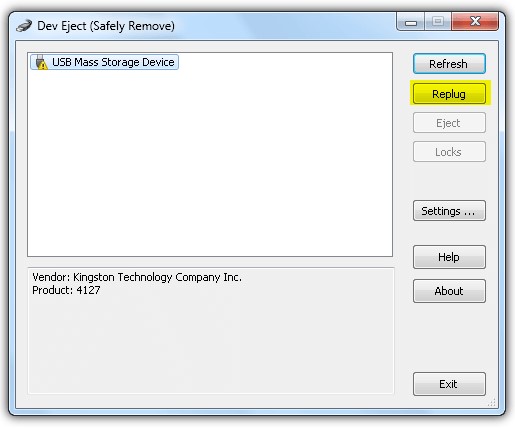

DevEject هو برنامج بسيط يمكن تهيئته ليحل محل برنامج إزالة الأجهزة بأمان (Safely Remove Hardware) في Windows. لديه القدرة على إخراج وفصل واكتشاف الملفات قيد الاستخدام التي تمنع الجهاز من الإخراج .

لإعادة تحميل محرك أقراص USB تم إخراجه ، ما عليك سوى تحديد الجهاز من Dev Eject والنقر على الزر “Replug” الموضح في الشاشة أعلاه.

لتحميل برنامج DevEject إضغط هنا

USB Safely Remove

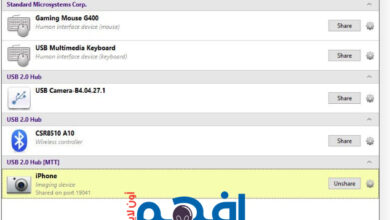

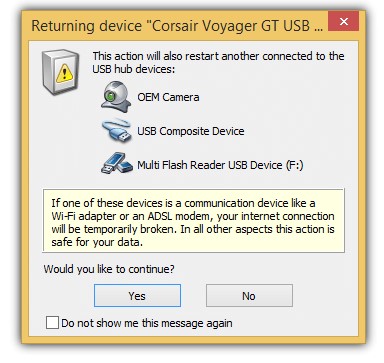

USB Safely Remove هو مدير لوسائط التخزين العاملة بنظام USB. قادر على استبدال “Safely Remove Hardware” الأصلي تمامًا في Windows ويقدم الكثير من الوظائف مثل إعادة تسمية / إيقاف / إخفاء جهاز ، والتشغيل التلقائي للبرنامج عند الاتصال / قطع الاتصال ، ودعم سطر الأوامر ومفاتيح اختصارات لوحة المفاتيح ، والتحقق من سبب لا يمكن إيقاف / إخراج الجهاز ، والأهم من ذلك إعادة الجهاز مرة أخرى دون إعادة توصيله (افصله وأعد إدخاله). يمكن لـ USB Safely Remove اكتشاف وإخطارك إذا كانت الأجهزة الأخرى ستتأثر عند إعادة الجهاز مرة أخرى.

على الرغم من أن USB Safely Remove هو برنامج تجريبي يدعي أنه يمكنك استخدام جميع الميزات لأول 30 يومًا. لا يزال بإمكان البرنامج العمل بشكل كامل بعد انتهاء الصلاحية ، على الرغم من ذلك ، سيتم عرض إشعار تذكير بالتسجيل مع عد تنازلي لمدة 30 ثانية قبل أن تتمكن من متابعة النافذة المنبثقة.

لتحميل برنامج USB Safely Remove إضغط هنا

Zentimo

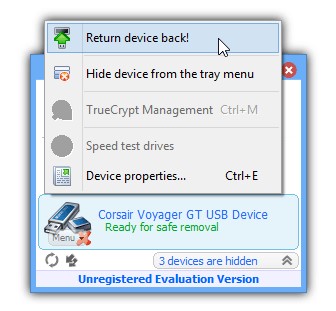

Zentimo هو خليفة USB Safely Remove الذي أنشأه نفس المطورين بهدف أن يكون سكينًا سويسريًا لإدارة أجهزة التخزين الخارجية. يحتوي على جميع الميزات الموجودة في USB Safely Remove بالإضافة إلى قائمة التشغيل السريع لتشغيل التطبيقات المحمولة بسهولة ، واختبار سرعة محرك الأقراص ، وتعطيل التشغيل التلقائي لـ Windows ، والإعدادات المحمولة ، وتكامل TrueCrypt.

لإعادة الجهاز الذي تم إيقافه مرة أخرى ، ما عليك سوى النقر فوق الجهاز المميز بعلامة “Ready for safe removal” أو يمكنك أيضًا النقر بزر الماوس الأيمن وتحديد “Return device back!”. لقد تباطأ تطوير كل من USB Safely Remove و Zentimo كثيرًا مؤخرًا مع عدم وجود تحديثات لمدة عام ، لكنهما يدعمان نظام التشغيل Windows 8 رسميًا.

Zentimo هو أيضًا برنامج تجريبي هو نفسه تمامًا مثل USB Safely Remove حيث لا يزال بإمكانك الاستمرار في استخدامه حتى عندما تنتهي صلاحيته.