أي منصة ألعاب هي الخيار الأفضل؟

في الوقت الحالي، يصبح اختيار Xbox One أو سلسلة إكس/إس أكثر جدوى، وذلك لعدة أسباب. أولاً، بفضل خدمة Game Pass الواسعة والعناوين الخاصة التي تتوفر فقط على نظام مايكروسوفت ويندوز أو على جهاز إكسبوكس.

ومع ذلك، لا يوجد إجابة صحيحة لهذا السؤال. فكل جهاز له نقاط قوة وضعف. ألعاب بلايستيشن لا تزال تستفيد من حصريتها الرائعة، ونينتندو سويتش من مرونتها.

وفي الواقع، الاختيار يعتمد على اهتماماتك الشخصية وتفضيلاتك في الألعاب. في النهاية، القرار يعود إليك لاختيار الجهاز الذي يناسبك ويوفر لك أفضل تجربة لعب ممكنة.

ما هو إصدار Xbox الذي يجب أن تشتريه؟

إذا لم يكن لديك جهاز Xbox One أو اي من إصدارات تلك السلسلة بعد، فيجب عليك الحصول على جهاز Xbox Series S. هذا الجهاز يكلف أقل من 300 يورو وهو الاختيار المناسب للاعبين الذين يهتمون بالميزانية.

بالمقارنة، يكلف جهاز Xbox Series X حوالي 300 يورو إضافية.

بالطبع، Xbox Series S ليس قويًا مثل بلايستيشن 5 أو Xbox Series X، وهذا أمر متوقع. ومع ذلك، لا ينبغي أن يتم تقدير الجهاز على أنه غير مهم ولديه إمكانيات ترفيهية كافية.

إذا ماهو جهاز Xbox One ؟

Xbox One هو جهاز لعب فيديو منزلي تم إصداره بواسطة شركة مايكروسوفت في نوفمبر 2013. يُعتبر Xbox One جزءًا من الجيل الثامن من أجهزة الألعاب المنزلية. يأتي الجهاز بتصميم عصري ويتضمن وحدة تحكم لاسلكية تسمى “Xbox One Controller”.

يتميز Xbox One بقوة معالجه ورسومات محسّنة مقارنة بأجهزة الجيل السابقة، مما يتيح تجربة لعب أكثر واقعية وتفاعلية. يدعم الجهاز العديد من الخدمات والتطبيقات، بما في ذلك خدمة Xbox Live التي تتيح للاعبين اللعب عبر الإنترنت والتواصل مع بعضهم البعض.

يتضمن Xbox One أيضًا ميزات أخرى مثل مشغل أقراص بلو راي، وقرص صلب داخلي لتخزين الألعاب والتطبيقات، ومنفذ HDMI للاتصال بشاشة التلفزيون، ومنفذ USB لتوصيل وحدات تحكم إضافية أو أجهزة تخزين خارجية. يتم تحديث الجهاز بانتظام من خلال تحديثات البرامج لتحسين الأداء وإضافة ميزات جديدة.

قامت مايكروسوفت بإصدار نسخة محسنة من Xbox One تسمى Xbox One S ونسخة أكثر قوة تسمى Xbox One X. كلا النسختين توفران تحسينات في الأداء والرسومات مقارنة بالنسخة الأصلية من Xbox One.

Xbox One هو الاختيار المثالي لعشاق الألعاب الذين لا يمتلكون حاسوبًا للألعاب ويرغبون في الابتعاد عن المنافس الرئيسي من سوني.

إذا كنت تبحث عن تجربة لعب مثيرة ورائعة دون الحاجة إلى امتلاك حاسوب للألعاب، فإن Xbox One هو الخيار المثالي بالنسبة لك. يعتبر Xbox One واحدًا من أكثر أجهزة الألعاب شهرة وانتشارًا في العالم، وهو يوفر تجربة مذهلة للاعبين في جميع أنحاء العالم.

إحدى أهم ميزات Xbox One هي إمكانية الوصول إلى مجموعة واسعة ومتنوعة من الألعاب الممتعة والمثيرة. سواء كنت تحب الألعاب الحركية السريعة أو الألعاب القتالية أو الألعاب القائمة على القصة، فستجد بالتأكيد العديد من الألعاب التي تناسب اهتماماتك وتفضيلاتك.

وفيما يلي بعض أفضل ألعاب Xbox One التي يمكن أن تستمتع بها:

- “Halo: Master Chief Collection”: هذه السلسلة الشهيرة تعتبر واحدة من أكثر ألعاب إكسبوكس وان شعبية، حيث تضم مجموعة كبيرة من ألعاب “هالو” الشهيرة التي تتيح لك الانغماس في عالم المغامرة والحركة الفضائية.

- “Forza Horizon 4”: إذا كنت من محبي ألعاب السيارات، فإن هذه اللعبة هي بالتأكيد لك. توفر “فورزا هورايزن 4” تجربة سباقات مدهشة في عالم مفتوح وجميل، حيث يمكنك استكشاف بريطانيا الرائعة والتنافس في سباقات مثيرة مع لاعبين آخرين عبر الإنترنت.

- “Gears of War 4”: تعد سلسلة “Gears of War” من ألعاب الأكشن والقتال الشهيرة، وتقدم “Gears of War 4” قصة مشوقة ومعارك ملحمية ضد الأعداء. تمتع بتجربة لعب مذهلة وتعاون مع أصدقائك في طور اللعب التعاوني.

- “Ori and the Will of the Wisps”: هذه اللعبة هي تكملة لأحد ألعاب المنصات المحبوبة “Ori and the Blind Forest”. تقدم “Ori and the Will of the Wisps” رسومات رائعة وقصة مؤثرة وتحديات مثيرة في عالم خيالي ساحر.

- “Minecraft”: إذا كنت من محبي ألعاب البناء والإبداع، فإن “ماينكرافت” هي اللعبة المثالية لك. قم بإنشاء عوالم خاصة بك واستكشافها وتجمع الموارد وبناء أشياء رائعة.

نبذة عن أفضل ألعاب الـ Xbox One الموجودة :

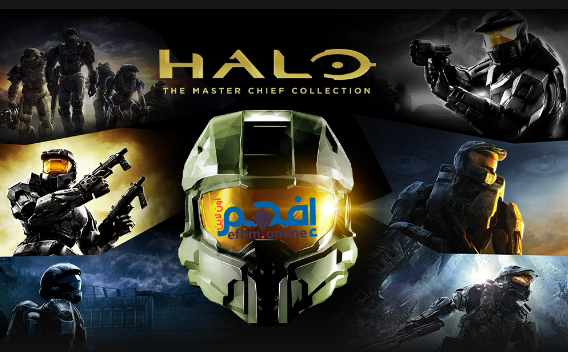

Halo – The Master Chief Collection

Developer/Publisher: 343 Industries, Bungie, Splash Damage, Saber Interactive, Certain Affinity, United Front Games, Rockstar Dundee| Platforms: Xbox One, Xbox Series, Microsoft Windows, xCloud | Genre: First Person Shooter, Adventure | Release: November 11, 2014 |Mode: Single-Player/Multiplayer | AGE: from 16 years

لعبة Halo: The Master Chief Collection هي مجموعة شهيرة من ألعاب هالو. تتضمن هذه المجموعة العديد من ألعاب هالو الشهيرة التي تركز على قصة شخصية رئيسية تُعرف باسم الماجستير تشيف.

تم إصدار هذه المجموعة لأول مرة في عام 2014 لجهاز إكسبوكس وان وتم تحسينها وتطويرها بمرور الوقت. تشمل المجموعة العديد من الألعاب الكلاسيكية مثل Halo: Combat Evolved، وHalo 2، وHalo 3، وHalo 4.

تمتاز لعبة Halo: The Master Chief Collection برسومات محسّنة وأسلوب لعب محسّن، بالإضافة إلى إمكانية اللعب عبر الإنترنت في طور اللعب الجماعي مع الأصدقاء. تتميز السلسلة بقصة ملحمية وتجربة لعب مليئة بالحماس والحركة.

إذا كنت من محبي ألعاب الخيال العلمي والأكشن، فإن لعبة Halo: The Master Chief Collection تعتبر خيارًا رائعًا لك. استعد للانضمام إلى الماجستير تشيف في رحلته الشيقة والمليئة بالتحديات في الكون الخيالي لهالو.

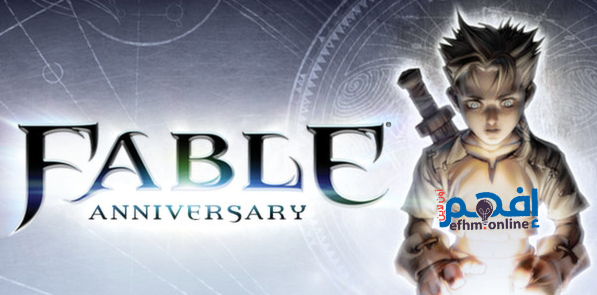

Fable Anniversary

Developer/Publisher: Lionhead Studios, Xbox Game Studios | Platforms: xCloud, PC, Xbox 360 | Genre: Action RPG, Adventure | Release: February 4, 2014 | Mode: Single Player | AGE: from 16 years

لعبة Fable Anniversary هي إعادة إصدار لعبة Fable الأصلية التي صدرت في عام 2004. تم تحسين الرسومات والأصوات والأداء لتتناسب مع منصات الجيل الحالي. تعتبر هذه اللعبة لعبة تقمص أدوار ومغامرات تحدث في عالم خيالي يدعى ألبيون.

تقدم لعبة Fable Anniversary قصة مشوقة تأخذ اللاعبين في رحلة مليئة بالخيال والسحر والتحديات. يتميز اللعب بالحرية الكبيرة في صنع القرارات، حيث يؤثر اختيارك في تطور القصة وشخصيتك. يمكنك أن تكون بطلاً شجاعًا أو غاشمًا أو حتى شريرًا، وتأثير قراراتك سيكون له تأثير دائم على عالم اللعبة.

تتميز Fable Anniversary بالعديد من الميزات المثيرة مثل نظام التجارة والتعامل مع الشخصيات الأخرى والقدرة على صناعة الأسلحة وتطوير مهاراتك في المعارك. يمكنك استكشاف العالم الجميل ومواجهة مجموعة متنوعة من الوحوش والأعداء.

إذا كنت من عشاق ألعاب الأدوار والمغامرات الشيقة، فإن Fable Anniversary ستوفر لك تجربة فريدة وممتعة. استعد للغوص في عالم فانتازي يمتلئ بالخيال والمغامرات الرائعة وتشكيل مصير شخصيتك في هذه اللعبة المذهلة.

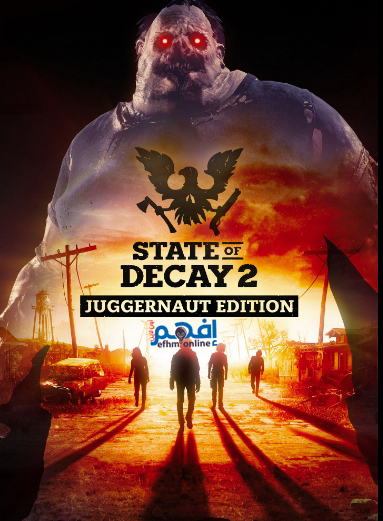

State of Decay 2

Developer/Publisher: Undead Labs,Xbox Game Studios | Platforms: Xbox One, Xbox Series, PC| Genre: Survival Game, Open World Game, Shooting Game | Release: May 18, 2018 | Mode: Single Player | AGE: from 18 years

لعبة State of Decay 2 هي لعبة فيديو تعايش الناجين والبقاء على قيد الحياة التي تم تطويرها بواسطة استوديو Undead Labs. تقع أحداث اللعبة في عالم مفتوح مليء بالزومبي والتحديات القاتلة.

في State of Decay 2، يتولى اللاعب دور قائد مجموعة من الناجين الذين يحاولون البقاء على قيد الحياة في وجه وباء الزومبي. يجب على اللاعب بناء وتوسيع مستوطنتهم، وجمع الموارد الضرورية للبقاء على قيد الحياة، وتنفيذ مهام لإنقاذ الناجين الآخرين، ومحاربة الزومبي والتصدي للتحديات الأخرى.

تتميز اللعبة بعناصر العالم المفتوح والاستراتيجية والاختيارات المتعددة التي تؤثر على تطور القصة ومصير الشخصيات. يمكن للعبة أن تلهم تعاون اللاعبين، حيث يمكن للأصدقاء الانضمام إلى اللعبة والعمل معًا لبناء مجتمع قوي ومواجهة التحديات.

بصرف النظر عن الناجين والزومبي، تعرض State of Decay 2 أيضًا جوانب أخرى مثل إدارة الموارد، وصنع القرارات الحاسمة، وتطوير المهارات. تعتبر هذه اللعبة مثيرة ومليئة بالتشويق لعشاق ألعاب البقاء على قيد الحياة والعالم المفتوح. استعد لمواجهة الزومبي والبقاء على قيد الحياة في هذا العالم القاسي والمميز.

Gears 5

Developer/Publisher: The Coalition, Xbox Game Studios | Platforms: Xbox One, Xbox Series, PC | Genre: Third-Person Shooter, Action-Adventure| Release: 6 September 2019 | Mode: Single-Player/Multiplayer | AGE: from 18 years

لعبة Gears 5 هي لعبة إطلاق نار منظور الشخص الثالث تم تطويرها بواسطة استوديو The Coalition ونشرها شركة Xbox Game Studios. تعتبر Gears 5 الجزء الخامس في سلسلة ألعاب Gears of War المشهورة.

تقع أحداث اللعبة في عالم مستقبلي مروع، حيث تتعرض البشرية لهجوم من قبل خصم قوي يعرف بـ “Swarm”. يتولى اللاعب دور الجندي المقاتل “Kait Diaz”، حيث يشرع في مهمة ملحمية للكشف عن أصل الخصم وإنقاذ البشرية من الهلاك.

تتميز Gears 5 بأسلوب لعب مثير ومكثف يتضمن إطلاق النار الجماعي والتكتيكات العسكرية. توفر اللعبة أيضًا طور قصة غني ومشوق يستكشف أعماق الشخصيات والعلاقات بينها. بالإضافة إلى ذلك، تتضمن اللعبة أوضاعًا لعب جماعي متعددة تتيح للاعبين التحدي والتنافس مع أصدقائهم عبر الإنترنت.

تعتبر Gears 5 تجربة مثيرة وممتعة لعشاق ألعاب الأكشن وإطلاق النار. استعد للانغماس في عالمها القاتم والمليء بالتحديات والمواجهات الشرسة. تجربة اللعبة الحماسية والقصة المشوقة ستأسرك وتجعلك تعيش تجربة استثنائية في عالم Gears of War.

Ryse: Son of Rome

Developer/Publisher: Crytek, Xbox Game Studios, Deep Silver | Platforms: PC, Xbox One | Genre: Hack and Slay, Action-Adventure | Release: November 22, 2013 | Mode: Single Player | AGE: from 18 years

لعبة Ryse: Son of Rome هي لعبة حركة ومغامرات تاريخية تم تطويرها بواسطة استوديو Crytek ونشرها شركة Microsoft Studios. تقع أحداث اللعبة في روما القديمة وتروي قصة الجندي المقاتل “ماريوس تيتوس”.

في Ryse: Son of Rome، يتبع اللاعب رحلة ماريوس تيتوس من أجل الانتقام واستعادة شرف عائلته. تتميز اللعبة برسومات مذهلة وعالم تفاعلي يعكس جمال وقسوة روما القديمة. تتضمن اللعبة مجموعة متنوعة من المهام والمعارك القتالية الملحمية، حيث يمكن لللاعب تنفيذ حركات قتالية مذهلة واستخدام أسلحة مختلفة.

تتميز Ryse: Son of Rome بأسلوب لعب مثير يجمع بين القتال العنيف والقرارات الحاسمة. توفر اللعبة أيضًا طورًا لعب جماعي يتيح للاعبين الانضمام إلى معارك الأرينا والتحدي مع الآخرين عبر الإنترنت.

إذا كنت تهوى الألعاب التاريخية والأكشن الملحمي، فإن Ryse: Son of Rome ستوفر لك تجربة ممتعة ومثيرة. استعد للانغماس في عالم روما القديمة ومواجهة التحديات القتالية واستعادة الشرف والانتقام في هذه اللعبة الشيقة.

Ori and the Will of the Wisps

Developer/Publisher: Moon Studios, Xbox Game Studios | Platforms: Nintendo Switch, Xbox One, Xbox Series, PC, xCloud | Genre: Metroidvania, Fighting Game, Shooting Game | Release: March 11, 2020| Mode: Single Player | AGE: from 12 years

لعبة Ori and the Will of the Wisps هي لعبة مغامرات ومنصات تم تطويرها بواسطة استوديو Moon Studios. تعتبر هذه اللعبة تكملة للعبة Ori and the Blind Forest وتأخذ اللاعبين في رحلة ساحرة ومليئة بالمغامرات.

تقع أحداث اللعبة في عالم خيالي يدعى “نيبل”. يتحكم اللاعب في شخصية “أوري”، المخلوق الروحي الصغير، في محاولته للعثور على صديقه المفقود وحل الألغاز ومواجهة التحديات في طريقه.

تتميز Ori and the Will of the Wisps برسوماتها الجميلة والفنية المذهلة، وتوفر تجربة لعب سلسة ومثيرة. تحتوي اللعبة على عناصر متنوعة مثل القفز والجري والتسلق والتحرك بين البيئات المختلفة. تقدم اللعبة أيضًا نظامًا ترقية شاملًا يسمح للاعبين بتعزيز قدرات أوري وتطويرها.

تعرض Ori and the Will of the Wisps قصة مؤثرة وموسيقى جميلة تعزز الأجواء الروحانية للعالم. تجمع اللعبة بين التحدي والإبداع والتعاطف، وتوفر تجربة فريدة وممتعة لعشاق ألعاب المنصات والمغامرات.

استعد للانغماس في عالم Ori and the Will of the Wisps الخلاب واستكشاف الغابات والكهوف والمناظر الطبيعية الساحرة. استخدم قدراتك وذكاءك للتغلب على التحديات وكشف أسرار هذا العالم المدهش في هذه اللعبة الساحرة.

Dead Rising 3

Developer/Publisher: Capcom Vancouver, Xbox Game Studios| Platforms: Xbox One, PC | Genre: Action-Adventure, Shooter | Release: November 22, 2013 | Mode: Single-Player/Multiplayer

لعبة Dead Rising 3 هي لعبة حركة وبقاء على قيد الحياة (سرفايفل هورر) تم تطويرها بواسطة استوديو Capcom Vancouver ونشرها شركة Capcom. تقع أحداث اللعبة في مدينة Los Perdidos التي تعاني من تفشي زومبي هائل.

في Dead Rising 3، يتحكم اللاعب في الشخصية الرئيسية Nick Ramos، وهو ناجٍ يحاول البقاء على قيد الحياة والهروب من المدينة المليئة بالزومبي. يجب على اللاعب استكشاف المدينة الهائلة، وجمع الموارد، وتحضير الأسلحة، ومواجهة الزومبي ومجموعة متنوعة من الأعداء الخطرين.

تتميز Dead Rising 3 بعالم مفتوح ضخم وحرية تامة للتجوال والتفاعل مع البيئة المدمرة. يمكن للاعب استخدام أي شيء يجده في المدينة كأدوات للبقاء على قيد الحياة ومواجهة الزومبي. توفر اللعبة أيضًا وضع لعب جماعي يتيح للأصدقاء الانضمام والتعاون لمواجهة التحديات معًا.

تعرض Dead Rising 3 تجربة مليئة بالإثارة والرعب والعنف القتالي. يمتاز اللعبة بأسلوب لعب مثير ومتنوع، وتوفر العديد من المهام والتحديات للاعبين. استعد للتحدي واستخدم قدراتك الاستكشافية والقتالية للنجاة والهروب من الزومبي والتمتع بتجربة البقاء على قيد الحياة في هذه اللعبة الرائعة.

Sunset Overdrive

Developer/Publisher: Insomniac Games, Blind Squirrel Entertainment, Xbox Game Studios | Platforms: Xbox One, PC | Genre: Open-World Game, Platformer, Third-Person Shooter, Action-Adventure | Release: October 28, 2014| Mode: Single-Player/Multiplayer | AGE: from 16 years

لعبة Sunset Overdrive هي لعبة حركة ومغامرات تم تطويرها بواسطة استوديو Insomniac Games ونشرها شركة Microsoft Studios. تقع أحداث اللعبة في مدينة خيالية تدعى Sunset City، حيث ينتشر وباء غريب يحول السكان إلى وحوش.

في Sunset Overdrive، يتحكم اللاعب في شخصية متمردة ومرحة تحاول البقاء على قيد الحياة ومحاربة الوحوش المتحولة. تتميز اللعبة بأسلوب سريع ومثير، حيث يمكن للاعب التجوال في المدينة باستخدام الحركات البارعة والقفزات العالية واستخدام أسلحة فريدة ومبتكرة.

تتميز Sunset Overdrive برسومات ملونة وأسلوب فني فريد من نوعه يعكس طابع الكوميديا والجنون في اللعبة. توفر اللعبة أيضًا تخصيص شخصيات اللاعب والقدرات، مما يتيح لك تجربة لعب فريدة ومتنوعة.

تعرض Sunset Overdrive تجربة لعب ممتعة ومبتكرة، حيث تجمع بين القتال السريع والمجنون والمغامرات المثيرة. استعد للانغماس في عالم Sunset City المليء بالحركة والتحديات واستخدم مهاراتك البارعة للقتال والبقاء على قيد الحياة في هذه اللعبة المبهجة والمثيرة.

Quantum Break

Developer/Publisher: Remedy Entertainment, Xbox Game Studios | Platforms: Xbox One, PC | Genre: Third-Person Shooter, Action-Adventure, Science Fiction | Release: 5 April 2016 | Mode: Single Player | AGE: from 16 years

لعبة Quantum Break هي لعبة حركة ومغامرات تم تطويرها بواسطة استوديو Remedy Entertainment ونشرها شركة Microsoft Studios. تقع أحداث اللعبة في عالم خيالي وتتبع قصة الشخصية الرئيسية “جاك جويس”، الذي يكتشف قدرته على التلاعب بالزمن بعد حدوث تجربة علمية كارثية.

تتميز Quantum Break بأسلوب فريد يجمع بين العناصر التفاعلية للعبة الفيديو والتسلسلات السينمائية. تحتوي اللعبة على مشاهد قصة ملحمية مسجلة بواسطة ممثلين حقيقيين، وتتأثر تلك المشاهد بقرارات اللاعب في اللعبة. بالإضافة إلى ذلك، يمتلك اللاعب قدرات فريدة للتحكم بالزمن، مما يتيح له التلاعب بالمعارك وحل الألغاز.

تتضمن Quantum Break أيضًا عناصر لعب متنوعة، مثل القتال بالأسلحة النارية واستخدام القدرات الزمنية للتغلب على الأعداء. تتأثر القصة بالقرارات التي يتخذها اللاعب، وهذا يؤدي إلى تفاعلات وتطورات مختلفة في القصة.

تعرض Quantum Break تجربة لعب مثيرة ومعقدة، حيث يتم دمج العناصر السينمائية واللعبة الفعلية بطريقة ممتعة ومبتكرة. استعد للانغماس في قصة ملحمية مع تفاعلات زمنية وتحديات قوية في هذه اللعبة المثيرة.

Forza Horizon 4

Developer/Publisher: Playground Games, Turn 10 Studios, Microsoft Studios| Platforms: Xbox One, Android, Xbox Series, xCloud, PC | Genre: Racing Game, Simulation Game| Release: September 28, 2018 | Mode: Single-Player/Multiplayer | AGE: from 6 years

لعبة Forza Horizon 4 هي لعبة سباقات وعالم مفتوح تم تطويرها بواسطة استوديو Playground Games ونشرها شركة Microsoft Studios. تقع أحداث اللعبة في عالم مفتوح يستند إلى المناظر الطبيعية في المملكة المتحدة، حيث يمكن للاعبين الاستكشاف والتسابق في بيئات مختلفة.

تتميز Forza Horizon 4 بمجموعة واسعة من السيارات المرخصة بشكل رسمي، حيث يمكن للاعبين اختيار وتجربة العديد من السيارات المختلفة في مجموعة متنوعة من التضاريس والظروف الجوية. توفر اللعبة نظامًا تفصيليًا للتخصيص والتطوير للسيارات، مما يتيح للاعبين تعديل وتحسين أداء سياراتهم وتجهيزها للسباقات المختلفة.

تعرض Forza Horizon 4 رسومات واقعية ومذهلة، وتوفر تجربة قيادة واقعية وممتعة. يتضمن اللعبة أيضًا نظامًا لعب جماعي يتيح للاعبين التنافس والتعاون في سباقات متعددة اللاعبين وتحديات تفاعلية أخرى.

تقدم Forza Horizon 4 تجربة لعب متنوعة ومثيرة لعشاق سباقات السيارات، حيث يمكن للاعبين الاستمتاع بالتنقل الحر في عالم مفتوح ضخم، والتسابق في مجموعة متنوعة من السباقات والتحديات. استعد للانغماس في عالم سباقات مذهل وتجربة قيادة واقعية في هذه اللعبة المثيرة والممتعة.

Microsoft Flight Simulator

Developer/Publisher: Asobo Studio, Xbox Game Studios | Platforms: PC, Xbox Series| Genre: Flight simulation| Release: August 18, 2020 | Mode: Single Player | AGE: from 0 years

لعبة Microsoft Flight Simulator هي لعبة محاكاة الطيران تم تطويرها بواسطة استوديو Asobo Studio ونشرها شركة Microsoft. تعتبر هذه اللعبة إعادة تصور حديثة للسلسلة الشهيرة Microsoft Flight Simulator التي ظهرت لأول مرة في عام 1982.

تتميز Microsoft Flight Simulator بتقنية متقدمة ودقة عالية في إعادة إنشاء الطائرات والمواقع الجغرافية. تعتمد اللعبة على بيانات حقيقية وتكنولوجيا السحابة لتوفير تجربة طيران واقعية للغاية. يمكن للاعبين الاختيار من بين مجموعة واسعة من الطائرات والمطارات والمواقع المختلفة في جميع أنحاء العالم.

تعرض Microsoft Flight Simulator رسومات ثلاثية الأبعاد مذهلة وتفاصيل واقعية للمركبات والمناظر الطبيعية والمباني. يمكن للاعبين الاستمتاع بتجربة الطيران في أجواء مختلفة، بدءًا من الطقس الساحلي الهادئ إلى العواصف الجوية العاتية. بالإضافة إلى ذلك، توفر اللعبة نظامًا ديناميكيًا للطقس والوقت، مما يجعل الظروف الجوية في اللعبة واقعية ومتغيرة.

تعد Microsoft Flight Simulator تجربة مذهلة لعشاق الطيران والمحاكاة، حيث يمكن للاعبين الاستمتاع بالاستكشاف والطيران في جميع أنحاء العالم بدقة عالية وتجربة واقعية. استعد لرفع الطيارة واستكشاف السماء في هذه اللعبة الرائعة والمبهجة.

الخاتمة :

إن Xbox One يوفر لعشاق الألعاب تجربة رائعة ومتنوعة، حيث يمكنك الاستمتاع بألعاب مذهلة دون الحاجة إلى امتلاك حاسوب للألعاب. سواء كنت مبتدئًا أو محترفًا في عالم الألعاب، فإن إكسبوكس وان سيوفر لك العديد من الخيارات الممتعة للاستمتاع بوقتك والانغماس في عوالم الألعاب المثيرة.