أفضل برامج النسخ مجانية لنظام التشغيل Windows 10

من المؤكد أن نسخ الأقراص لم يعد شائعًا كما كان قبل عقد من الزمان ، مع الأخذ في الاعتبار أن معظم وحدات الكمبيوتر المتطورة لم تعد تتضمن محركات أقراص ضوئية بعد الآن

على الرغم من انخفاض شعبيتها ، لا تزال الأقراص (الأقراص المضغوطة وأقراص DVD) هي الحل الأمثل لتوزيع البرامج وأنظمة التشغيل وكذلك الألعاب والأفلام

البديل المفضل بشكل متزايد هو نسخ صور ISO ، مما يساعدك على إنشاء إصدارات افتراضية من الأقراص المادية التي يمكنك تخزينها محليًا

يحتوي Windows 10 على ميزة نسخ مضمنة جيدة جدًا ، والتي ستنسخ الأقراص المضغوطة وأقراص DVD بسرعة ، ولكنها تمنحك فقط الخيارات الأساسية. إذا كنت تريد المزيد من الخيارات ، فسيتعين عليك تثبيت برنامج نسخ جيد تابع لجهة خارجية.

لكن لا يتعين عليك إنفاق أموالك على بعض الأدوات باهظة الثمن حيث قمنا بإعداد قائمة بأفضل برامج الحرق لنظام التشغيل Windows والتي تتضمن أيضًا حلولًا مجانية تمامًا.

تحقق منها أدناه.

أفضل أدوات النسخ المجانية لاستخدامها على جهاز الكمبيوتر الشخصي الذي يعمل بنظام Windows

Ashampoo Burning Studio Free

إذا كنت تريد أداة قوية وسهلة الاستخدام ، فإن Ashampoo Burning Studio هو الخيار الأفضل.

باستخدام Ashampoo Burning Studio Free ، يمكنك تنفيذ جميع مهام النسخ ، مثل إنشاء أقراص مضغوطة أو أقراص DVD للبيانات ، وأقراص صوتية ، وعمل صورة من الأقراص .

عند الحديث عن الحلول الاحترافية ، أصدر Ashampoo Burning Studio 21 بواجهة مختلفة تمامًا ومحرك محسّن والكثير من الميزات الجديدة.

بقدر ما نشعر بالقلق ، هذا هو برنامج النسخ النهائي لجهازك الذي يعمل بنظام Windows والذي يسمح لك بنسخ بياناتك بأمان ، ونسخ الأقراص المضغوطة وأقراص DVD وأقراص Blu-ray دون عناء.

دعونا نلقي نظرة سريعة على ميزاته الرئيسية:

- إنشاء الأفلام وعرض الشرائح

- تعديل الأقراص الموجودة واستخراج الصوت من أقراص الموسيقى المضغوطة

- إنشاء أقراص فيديو بقوائم متحركة وأغلفة مثالية

- عمل نسخ إحتياطية من ملفاتك

- أدوات ضغط قوية وحماية بكلمة مرور لمنع فقدان البيانات

لتحميل برنامج Ashampoo Burning Studio 21 إضغط هنا

Express Burn

Express Burn هو برنامج من NCH. تحتوي هذه الأداة على نسخة مجانية تمامًا ذات إمكانيات محدودة ولكنها تنجز المهمة. يمكنك استخدامه في المنزل ونسخ الأقراص المضغوطة بسرعة.

يدعي مبرمجون البرنامج أنه أسرع برنامج نسخ في العالم ولكن قد ترغب في نسخ قرص مضغوط بشكل أبطأ من أجل الحصول على نسخ أفضل بجودة.

لا داعي للقلق بشأن البحث عن الملفات المطلوب وضعها على الإسطوانة فمن واجهة البرنامج ومن خلال جهاز الكمبيوتر الخاص بك – ما عليك سوى سحبها وإفلاتها في التطبيق.

دعونا نلقي نظرة سريعة على ميزاته الرئيسية:

- إنشاء أقراص صوتية مضغوطة

- انسخ أقراص DVD و Blu-Ray ، والتسجيل على PAL أو NTSC

- إنشاء ملفات DVD مخصصة باستخدام القوالب مسبقة الصنع

- إنشاء أقراص بيانات مهيئة للإقلاع لإنقاذ جهاز الكمبيوتر الخاص بك عند الحاجة

لتحميل برنامج Express Burn إضغط هنا

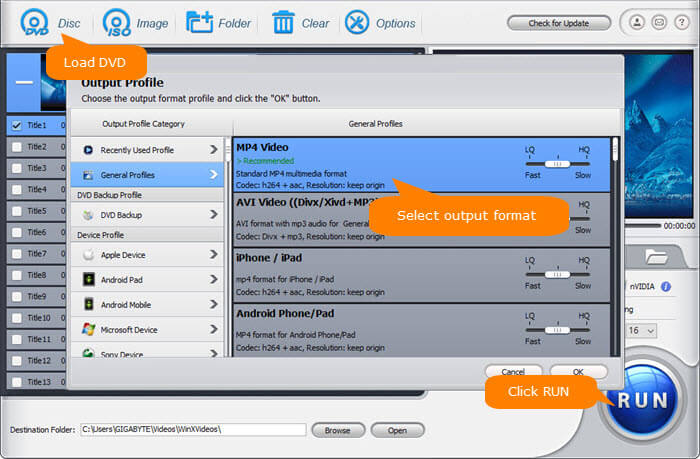

WinX DVD Author

WinX DVD Author هو برنامج نسخ رائع مناسب لكل من المبتدئين والمحترفين لنسخ مقاطع الفيديو على قرص DVD بسهولة. بالإضافة إلى ذلك ، فإنه يوفر الكثير من الميزات العملية .

تحتوي الأداة على واجهة أنيقة سهلة التثبيت وسهلة الاستخدام لأنها لا تتطلب أدوات إضافية أو حزم تثبيت خاصة.

يمكنك استخدامه لتحويل جميع أنواع مقاطع الفيديو تقريبًا إلى DVD ، وإنشاء عناوين وقوائم فصول في التخطيط الذي تريده أو يمكنك اختيار قالب معدة مسبقًا من مكتبتك المحلية.

يدعم موفر مخرجات الفيديو والصوت عالي الجودة هذا صوت Dolby Digital AC-3 بالكامل ويأتي مجانًا تمامًا.

دعونا نلقي نظرة سريعة على ميزاته الرئيسية:

- يصلح للتلفزيون ذي الشاشة العريضة 16: 9 والتلفزيون القياسي 4: 3

- يدعم تنسيقات الإدخال المختلفة (MP4 ، MKV ، AVI ، WMV ، MOV ، FLV ، MPEG ، MOD ، VOB ، إلخ.)

- تشفير فيديو مدمج (محرك قوي لوحدة فك التشفير / التشفير لتسريع سرعات المعالجة)

- أضف (* .srt) للترجمات الخارجية للأفلام و مقاطع الفيديو

- يوتيوب مدمج