تأمين Active Directory وحماية البنية التحتية للمؤسسات

خمس خطوات أساسية لتأمين Active Directory وحماية البنية التحتية للمؤسسات

يُعتبر Active Directory (AD) العمود الفقري للبنية التحتية لتقنية المعلومات في أغلب المؤسسات، حيث يتولى إدارة عمليات المصادقة (Authentication) والتفويض (Authorization) للمستخدمين والأجهزة، بالإضافة إلى تنظيم الموارد وتوزيع الصلاحيات. ومع تزايد التهديدات الإلكترونية، أصبح تأمين بيئة Active Directory ضرورة استراتيجية، وليس مجرد خيار تقني.

هذا الدليل يقدم خطوات عملية وأفضل الممارسات التي يمكن لمسؤولي تقنية المعلومات اتباعها لضمان حماية بيئة Active Directory، بدءًا من تقييد الحسابات المميزة، مرورًا باستخدام أدوات المراقبة والمراجعة، وصولًا إلى تطبيق سياسات التحديث والحماية من البرمجيات الخبيثة.

دليل حماية الـ Active Directory (الدليل النشط) – خطوات أساسية للأمان

في هذا الدليل، سنتناول خمس خطوات أساسية يجب على مسؤولي تقنية المعلومات (IT Admins) اتباعها لتأمين بيئة Active Directory (AD) داخل المؤسسة. هناك العديد من الممارسات المثالية (Best Practices) التي ينبغي معرفتها لضمان حماية الـ AD، مثل تقييد استخدام الحسابات ذات الصلاحيات العالية، ومراقبة Windows Event Log (سجل أحداث ويندوز) لاكتشاف أي مؤشرات على محاولات اختراق، وغير ذلك.

لماذا يعتبر أمان الـ Active Directory مهم لمسؤولي تكنولوجيا المعلومات؟

تعتمد معظم المؤسسات على Microsoft Active Directory كأداة رئيسية لإدارة عملية المصادقة (Authentication) و التفويض (Authorization) للمستخدمين والأجهزة. يحتوي الـ AD على قاعدة بيانات تضم جميع حسابات المستخدمين، والحسابات الإدارية، وأجهزة الكمبيوتر، والخوادم، وكافة الكائنات الأخرى.

تُخزن هذه القاعدة على خادم مخصص يُعرف باسم Domain Controller (DC)، وهو الهدف الرئيسي لمعظم الهجمات السيبرانية، حيث يسعى المهاجمون للسيطرة عليه لاختراق الشبكة بالكامل.

ونظرًا لمكانته المحورية في بيئة العمل، فإن تأمين الـ AD أمر بالغ الأهمية، خاصة وأن كثيرًا من بيئات Active Directory الآن أصبحت متصلة بالإنترنت. ومع إمكانية ربط بيئة الـ AD المحلية بالخدمات السحابية عبر Azure Active Directory (Azure AD)، تزداد الإمكانيات لكن تزداد معها المخاطر نظرًا لزيادة الظهور على الإنترنت.

قبل القيام بأي تغييرات، يجب تحديد طريقة واضحة لتوثيق كل التعديلات المتعلقة بأمان الـ AD، لأن هذا سيساعدك لاحقًا في حل المشكلات والرجوع للإعدادات السابقة إذا حدث خطأ.

1. تقييد استخدام حسابات المجال ذات الصلاحيات العالية (Privileged Domain Accounts)

تقليل عدد الأعضاء في المجموعات الإدارية الحساسة

الحسابات ذات الصلاحيات العالية قادرة على تنفيذ كل شيء تقريبًا، لذلك فهي هدف أساسي للمخترقين. يجب فصل الحسابات الإدارية عن حسابات المستخدمين العادية.

على سبيل المثال:

- الحسابات العادية تُستخدم للمهام اليومية مثل البريد الإلكتروني والتطبيقات.

- الحسابات الإدارية تُستخدم لإجراء تغييرات كبيرة في النظام.

أكثر المجموعات حساسية في Active Directory هي:

- Enterprise Admins

- Schema Admins

- Domain Admins

- Administrators

يجب أن تحتوي هذه المجموعات فقط على الحساب الإداري الافتراضي، وألا تُستخدم فيها الحسابات اليومية إطلاقًا.

منع الحسابات الإدارية من الوصول لأجهزة العمل والخوادم مباشرة

بعد تأمين المجموعات، قم بحظر استخدام الحسابات ذات الصلاحيات العالية على أجهزة العمل (Workstations) والخوادم (Member Servers) إلا عند الضرورة القصوى، عبر إعدادات مثل:

- Deny access to this computer from the network – منع الوصول من الشبكة.

- Deny log on locally – منع تسجيل الدخول المحلي.

- Deny log on through Remote Desktop Services – منع الدخول عبر سطح المكتب البعيد.

أيضًا استخدم Managed Service Accounts (MSA) أو Group Managed Service Accounts (gMSA) لكل خدمة بشكل منفصل، بحيث لا تشترك تطبيقات مختلفة في نفس الحساب.

تطبيق نظام الموافقة للوصول إلى الحسابات المميزة

حسب حجم وميزانية مؤسستك، هناك عدة طرق:

- الطريقة اليدوية: طلب صلاحيات من مسؤول موثوق ثم إضافتك مؤقتًا للمجموعة.

- Just Enough Administration (JEA): نظام من مايكروسوفت عبر PowerShell لتحديد الأوامر المسموح تنفيذها فقط.

- Privileged Access Management (PAM): نظام شامل يتيح صلاحيات مؤقتة (Just-In-Time Administration).

2. استخدام أجهزة إدارية آمنة (Secure Administrative Hosts)

منع أي مسؤول من استخدام أجهزة غير موثوقة لإدارة الـ AD. يجب توفير محطات عمل أو أجهزة افتراضية مؤمنة تحتوي على الأدوات اللازمة للإدارة، مع تطبيق:

- Multi-Factor Authentication (MFA) – المصادقة المتعددة العوامل.

- Smart Cards – البطاقات الذكية.

- وضع الأجهزة في مواقع آمنة ضد العبث المادي.

تطبيق أمان قائم على المحاكاة الافتراضية (Virtualization-Based Security)

قم بتمكين Hypervisor-Protected Code Integrity (HVCI) لفصل الذاكرة الحساسة عن نظام التشغيل، ما يمنع البرمجيات الخبيثة من استغلال نواة ويندوز. يمكن تفعيلها يدويًا أو عبر Group Policy.

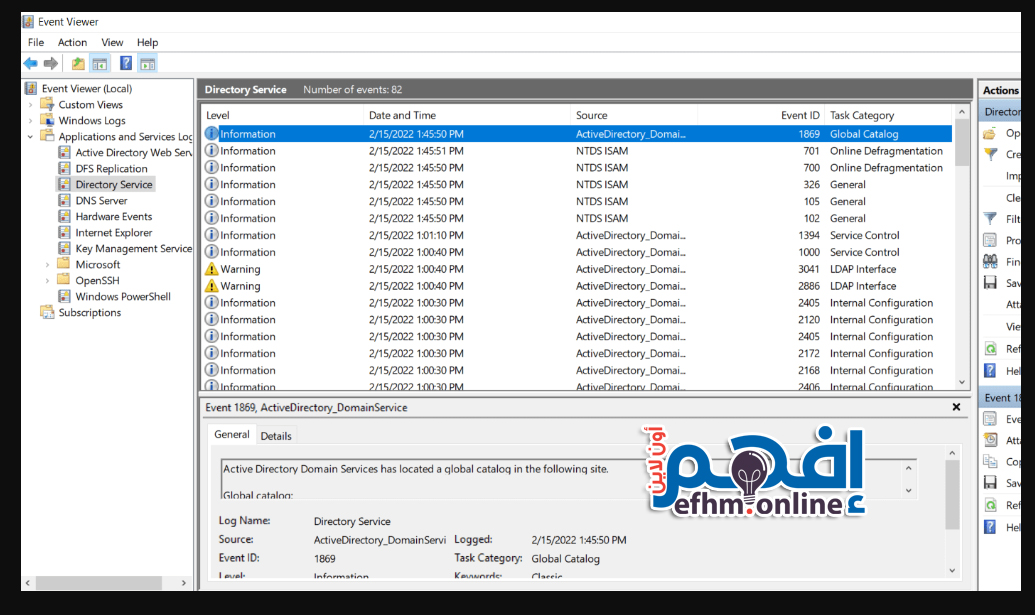

3. مراقبة Windows Event Log لاكتشاف مؤشرات اختراق أمان الـ Active Directory

سجلات الأحداث (Windows Event Logs) لا تكون ذات فائدة حقيقية إلا إذا كنت تتابعها وتتصرف بناءً على المعلومات التي توفرها. بالنسبة لمسؤولي المجال (Domain Admins)، تعتبر مراجعة هذه السجلات بانتظام خطوة أساسية للكشف المبكر عن أي نشاط غير طبيعي قد يشير إلى محاولة اختراق بيئة Active Directory.

تشمل الممارسات الجيدة في هذا الجانب:

- تحديد الأحداث الحرجة التي تستحق المراقبة، مثل محاولات تسجيل الدخول الفاشلة المتكررة أو تعديل صلاحيات المجموعات الحساسة.

- إعداد تنبيهات فورية (Alerts) باستخدام أدوات مثل Windows Event Forwarding أو حلول إدارة الأحداث الأمنية (SIEM – Security Information and Event Management) لمراقبة السجلات بشكل مركزي.

- الاحتفاظ بسجلات الأحداث لفترة كافية لضمان إمكانية التحقيق في الحوادث حتى بعد مرور وقت طويل عليها.

- فلترة الأحداث بحيث يتم التركيز على الأنشطة المهمة فقط، لتجنب إغراق المسؤولين بكمية هائلة من البيانات غير المهمة.

ملاحظة: إذا تم إهمال مراقبة Event Logs، فقد تمر مؤشرات الاختراق دون ملاحظة، مما يمنح المهاجمين وقتًا أطول لتنفيذ أهدافهم داخل البنية التحتية.

هناك العديد من الطرق لتخزين جميع سجلات أمان Active Directory بشكل مركزي، وتحليلها، بل وحتى تنفيذ إجراءات تلقائية لمنع أو احتواء الحوادث الأمنية. هذه الطرق تتراوح من الحلول البسيطة مثل Syslog Server (خادم تجميع السجلات) المستضاف محليًا، إلى أنظمة أكثر تقدمًا مثل Elastic Stack أو Microsoft Sentinel، وذلك بحسب ميزانيتك ومستوى التحكم الذي ترغب فيه.

للاطلاع على المزيد من التفاصيل، يمكنك مراجعة صفحة دعم مايكروسوفت: Monitoring Active Directory for Signs of Compromise، وكذلك قائمة Events to Monitor التي تحتوي على قرابة 400 معرّف حدث (Event ID) يجب مراقبته. يُفضل البدء بالأحداث ذات الأولوية العالية (High) والمتوسطة (Medium) ثم الانتقال إلى الأحداث ذات الأولوية المنخفضة (Low) بناءً على احتياجاتك الخاصة.

4. مراجعة أمان Active Directory بشكل دوري لاكتشاف الإعدادات الخاطئة أو الحسابات المفرطة الصلاحيات

من الضروري إجراء مراجعات دورية لسجلات أمان Active Directory للتأكد من عدم وجود إعدادات خاطئة أو حسابات تملك صلاحيات أكثر من اللازم (Over-Privileged Accounts). يمكن تفعيل سياسات التدقيق (Audit Policies) التالية للحصول على رؤية واضحة لأنشطة المستخدمين ذوي الصلاحيات المرتفعة:

- Audit account logon events (تدقيق أحداث تسجيل الدخول للحسابات)

- Audit account management (تدقيق إدارة الحسابات)

- Audit directory service access (تدقيق الوصول إلى خدمات الدليل)

- Audit logon events (تدقيق أحداث تسجيل الدخول)

- Audit object access (تدقيق الوصول إلى الكائنات)

- Audit policy change (تدقيق تغييرات السياسات)

- Audit privilege use (تدقيق استخدام الصلاحيات)

- Audit process tracking (تتبع العمليات)

- Audit system events (تدقيق أحداث النظام)

يمكنك نشر هذه السياسات يدويًا أو عبر Group Policy (نهج المجموعات).

بعد ذلك، قم بإعداد إجراء لمراجعة الصلاحيات بشكل منتظم للتأكد من:

- عدم وجود حسابات مهجورة أو غير مستخدمة.

- أن صلاحيات مسؤولي النطاق (Domain Admins) تقتصر على ما هو ضروري فقط.

يمكنك إنشاء تكوين افتراضي لكل فئة من المستخدمين ذوي الصلاحيات، ومقارنته مع الوضع الحالي لاكتشاف أي انحرافات.

5. تعزيز أمان وحدات تحكم النطاق (Domain Controllers) وفقًا لأفضل ممارسات مايكروسوفت

نظرًا لأن أمان Active Directory يمثل عنصرًا بالغ الأهمية في البنية التحتية، يجب ألا تعمل وحدات تحكم النطاق (DCs – Domain Controllers) على تشغيل خدمات أو برامج أخرى غير ضرورية. مع توفر تقنيات المحاكاة الافتراضية (Virtualization)، يمكن تخصيص جهاز افتراضي لكل وظيفة لتقليل الأضرار المحتملة في حال حدوث اختراق.

من النصائح المهمة:

- إذا تم اختراق أحد الخوادم، فلن يؤدي ذلك تلقائيًا إلى كشف جميع الخدمات والبيانات.

- يمكن تثبيت أدوار إضافية مثل DNS و DHCP على وحدات تحكم النطاق، نظرًا لتكاملها الوثيق مع Active Directory.

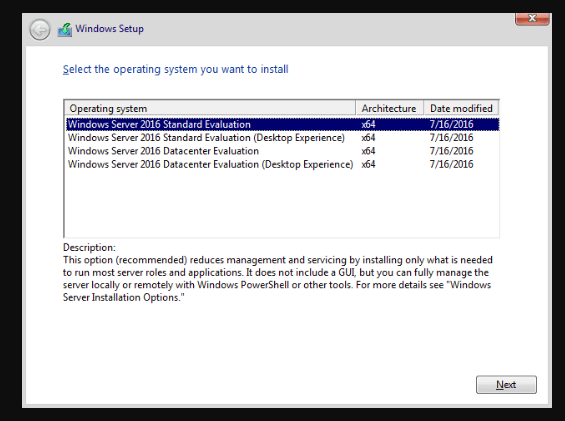

- يُفضل استخدام خيار Server Core عند تثبيت وحدات تحكم النطاق، حيث يأتي بدون واجهة رسومية (GUI) مما يقلل من مساحة الهجوم المحتملة.

تقييد اتصالات Remote Desktop Protocol (RDP) إلى وحدات تحكم النطاق (Domain Controllers)

ينبغي تقييد الاتصالات عبر بروتوكول سطح المكتب البعيد (RDP) إلى وحدات تحكم النطاق (DCs) بحيث تكون متاحة فقط لمجموعة مختارة من المستخدمين ذوي الصلاحيات المميزة، وكذلك من خلال أجهزة إدارية آمنة (Secure Administrative Hosts).

يمكنك استخدام Group Policy (نهج المجموعات) وقواعد IPSec (أمان بروتوكول الإنترنت) للتحكم في من يمكنه الوصول إلى وحدات تحكم النطاق، ومن أي مواقع يتم هذا الوصول.

للمزيد من المعلومات، راجع مقال مايكروسوفت: Securing RDP with IPSec.

منع الوصول إلى الإنترنت من وحدات تحكم النطاق

من الأفضل التفكير في تعطيل وصول وحدات تحكم النطاق إلى الإنترنت بالكامل، إلا إذا كان هناك حاجة فعلية لذلك.

إذا قررت الإبقاء على الاتصال بالإنترنت، يجب أن تكون على دراية كاملة بالمخاطر الأمنية المرتبطة بهذا القرار، بما في ذلك احتمالية تعرض وحدة التحكم لهجمات مباشرة أو استغلال الثغرات الأمنية.

النسخ الاحتياطي لوحدات تحكم النطاق

النسخ الاحتياطي لـ Active Directory: دليل شامل لحماية البنية التحتية لشبكتك

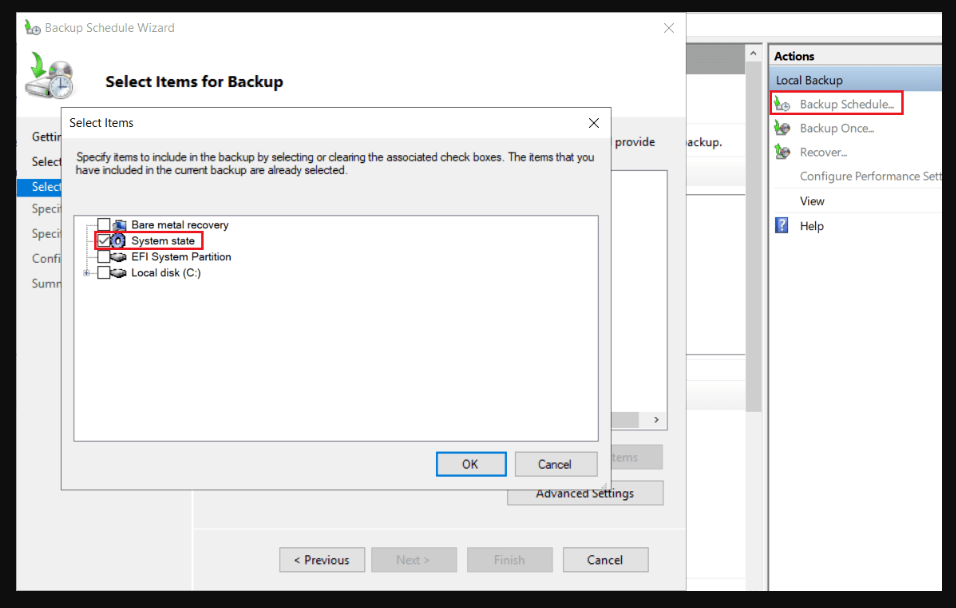

طريقة عمل النسخ الاحتياطي لوحدات تحكم النطاق (DC Backup) تعتمد غالبًا على الحل الاحتياطي الحالي الذي تستخدمه في بيئتك. إذا كان هذا الحل يدعم نسخ بيانات Active Directory، فاستفد من هذه الميزة.

كخيار مجاني وفعال، يمكنك استخدام أداة Windows Server Backup المدمجة مع النظام، والتي يمكن تثبيتها بسهولة عبر معالج Add Roles and Features Wizard. لمزيد من التفاصيل، راجع دليل مايكروسوفت: How to install Windows Server Backup.

بعد تثبيت الأداة، افتح Windows Server Backup وتعرف على خياراتها. اختر ما يناسبك من حيث إجراء نسخ احتياطي لمرة واحدة أو جدولة النسخ لتتم بشكل دوري.

عند بدء النسخ الاحتياطي، يُنصح بتحديد خيار Full Server (نسخ كامل للخادم) أو خيار System State ضمن الإعدادات المخصصة (Custom) للتأكد من تضمين قاعدة بيانات Active Directory وجميع البيانات المرتبطة بها.

💡 ملاحظة مهمة: احرص على أخذ نسخ احتياطية لجميع وحدات تحكم النطاق في بيئتك، وليس واحدة فقط، لتقليل مخاطر فقدان قاعدة بيانات Active Directory، خاصة في حال حدوث اختراق أو هجوم فدية (Ransomware Attack).

الاختبار الدوري لاستعادة البيانات (Disaster Recovery Test)

لا يكفي أن تقوم بأخذ نسخة احتياطية (Backup) لوحدات تحكم النطاق (Domain Controllers)؛ فهذه النسخة لا تعتبر فعّالة إلا إذا تم التحقق من إمكانية استعادتها بنجاح (Restore).

لذلك، احرص على إجراء اختبارات دورية لاستعادة Active Directory للتأكد من أن النسخ الاحتياطية تعمل كما يجب، وللتأكد من جاهزية خطط التعافي من الكوارث.

تطبيق قوالب الأمان (Security Templates)

يوفر Group Policy (نهج المجموعات) في ويندوز مرونة عالية في نشر إعدادات الأمان المفضلة لديك على بيئتك كاملة، مع ميزة إعادة تطبيق هذه السياسات بشكل دوري لضمان بقائها فعّالة.

لكن عند زيادة عدد كائنات GPO (Group Policy Objects)، يمكن أن تتحول بيئتك إلى حالة من الفوضى وصعوبة الإدارة.

وهنا يأتي دور أداة Microsoft Security Compliance Toolkit، وهي النسخة المطورة من Security Compliance Manager 4.0 (SCM)، وتتيح لك تطبيق إعدادات أمان قياسية موصى بها من مايكروسوفت، بما في ذلك إعدادات مخصصة لوحدات تحكم النطاق.

أدوات Microsoft Security Compliance Toolkit:

- Policy Analyzer (واجهة رسومية GUI)

- تحليل ومقارنة سياسات GPO للكشف عن الإعدادات المكررة أو المتعارضة.

- مفيد جدًا عند وجود عشرات أو مئات السياسات.

- LGPO.exe (أداة سطر أوامر CLI)

- إدارة السياسات المحلية آليًا، مع إمكانية استيراد/تصدير السياسات وتحويلها إلى ملفات Registry.

- GPO to PolicyRules

- أداة لتحويل النسخ الاحتياطية من GPO إلى تنسيق قابل للتحليل في Policy Analyzer.

- Set Object Security

- تعديل أذونات الأمان لأي كائن في ويندوز (ملفات، مجلدات، مفاتيح Registry، خدمات، مشاركات SMB… إلخ) مع دعم توريث الأذونات (Inheritance).

محتويات حزم القوالب الأمنية:

- Documentation: شرح مفصل للإعدادات المطبقة.

- GP Reports: تقارير HTML شاملة لنتائج السياسات.

- GPOs: ملفات السياسات الجاهزة للاستيراد.

- Scripts: سكربتات PowerShell لتطبيق الإعدادات بسرعة.

- Templates: ملفات قوالب إدارية (.admx و .adml).

التحديث والأمان (Update & Secure)

إدارة التحديثات جزء أساسي من حماية بيئة Active Directory.

- إذا كان لديك عدد قليل من وحدات تحكم النطاق، يمكنك الاعتماد على Windows Update مع التأكد من اختبار التحديث على خادم غير أساسي قبل تعميمه.

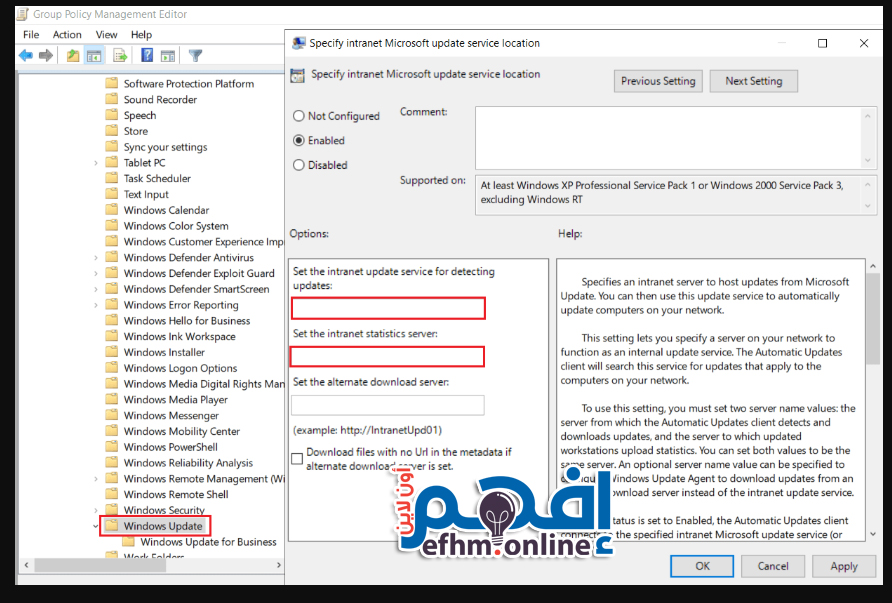

- إذا كنت تدير بيئة أكبر، فاستخدم Windows Server Update Services (WSUS)، حيث يتيح لك استهداف مجموعات محددة من الأجهزة لتطبيق التحديثات، مما يمنع التحديث العشوائي لجميع الخوادم في وقت واحد.

إعداد WSUS عبر Group Policy:

من خلال المسار:

Computer Configuration > Administrative Templates > Windows Components > Windows Update

قم بضبط السياسات التالية:

- Configure Automatic Updates – تهيئة التحديثات التلقائية.

- Specify Intranet Microsoft update service location – تحديد موقع خادم WSUS الداخلي.

صيغة إدخال خادم WSUS:

http://اسم_الخادم_FQDN:رقم_المنفذ

إدارة التحديثات في المؤسسات الكبيرة

إذا كانت مؤسستك كبيرة، فربما تستخدم بالفعل Configuration Manager، الذي كان يُعرف سابقًا باسم System Center Configuration Manager (SCCM) قبل أن تغيّر مايكروسوفت اسمه إلى Microsoft Endpoint Configuration Manager (MECM).

أحد أهم مميزات هذا النظام أنه لا يقتصر فقط على إدارة التحديثات، بل يتمتع أيضًا بقدرات قوية في إعداد التقارير (Reporting Capabilities)، بالإضافة إلى دعمه لنشر التحديثات الخاصة ببرامج الطرف الثالث (Third-party Patches).

يمكنك الاطلاع على دليل مايكروسوفت بعنوان Introduction to software updates in Configuration Manager لمعرفة كيفية استخدامه في توزيع التحديثات البرمجية على بيئتك.

إدارة التحديثات عبر منصة Azure

إذا كنت ترغب في إدارة التحديثات من خلال السحابة العامة لمايكروسوفت Azure، فيمكنك استخدام خدمة Azure Automation Update Management. هذه الخدمة تسمح لك بإدارة تحديثات كل من وحدات تحكم النطاق (Domain Controllers – DCs) المستضافة في Azure، وكذلك تلك الموجودة في بيئتك المحلية داخل مراكز البيانات أو مقار العمل.

لكن يجب أن تضع في اعتبارك أن هذه الطريقة ليست الأسهل لتحديث وحدات تحكم النطاق، حيث تتطلب قدرًا كبيرًا من الإعداد المسبق. لمزيد من التفاصيل، راجع مقال مايكروسوفت Using Azure Update Management to Automate On-Premises Server Patching.

الحماية من الفيروسات والبرمجيات الخبيثة

إلى جانب إدارة التحديثات، يجب أن تتأكد من وجود حل أمني قوي مضاد للفيروسات (Anti-Virus)، البرمجيات الخبيثة (Anti-Malware)، وبرمجيات التجسس (Anti-Spyware).

- في المؤسسات الصغيرة: يمكن الاعتماد على Microsoft Windows Defender Antivirus المدمج افتراضيًا مع Windows Server، ويمكنك التأكد من تفعيله من خلال Server Manager Dashboard على وحدات تحكم النطاق.

- في المؤسسات الكبيرة: يفضل استخدام حل طرف ثالث (Third-party Solution) نظرًا لاحتياجات الأمان المتقدمة، مع مراعاة البحث الجيد قبل الاختيار.

- خيار إضافي قوي هو Microsoft Defender for Endpoint، وهو منصة أمان مخصصة لحماية أجهزة المؤسسات، تم تصميمها لاكتشاف التهديدات المتقدمة، والتحقيق فيها، والرد عليها. لمزيد من التفاصيل وطريقة التنفيذ، راجع صفحة المنتج على موقع مايكروسوفت.

الخاتمة

إن تأمين Active Directory هو عملية مستمرة تتطلب مزيجًا من التخطيط السليم، والتنفيذ الدقيق، والمراجعة الدورية. فالتقنيات وحدها لا تكفي ما لم يتم تطبيقها ضمن إطار من السياسات والإجراءات الأمنية الواضحة.

بتنفيذ الخطوات الواردة في هذا الدليل، بدءًا من حماية الحسابات المميزة، وتطبيق المراقبة الفعّالة، وتدقيق الصلاحيات، وصولًا إلى إدارة التحديثات والحماية من التهديدات، يمكن للمؤسسات تقليل سطح الهجوم بشكل كبير، وضمان استمرارية أعمالها بأمان وكفاءة.

تذكّر أن قوة البنية التحتية الأمنية تقاس بأضعف حلقة فيها، لذا اجعل من أمان Active Directory أولوية دائمة في استراتيجيتك التقنية.