خفايا و خدع لهواتف شاومي لم تسمع عنها من قبل

أفضل الميزات لهاتف Xiaomi الخاص بك MIUI 14

شركة شاومي (Xiaomi) هي شركة تكنولوجيا صينية تأسست في عام 2010 وتعتبر واحدة من أكبر الشركات المصنعة للهواتف الذكية والأجهزة الذكية في العالم.

واشتهرت شاومي بتقديم هواتف ذكية عالية الجودة بأسعار منافسة جدًا، مما جعلها تحظى بشعبية كبيرة في الأسواق الناشئة والعالمية. تستخدم الشركة أيضًا واجهة مستخدمها الخاصة بنظام التشغيل الذي تطوره لهواتفها وأجهزتها الذكية، وتُعرف هذه الواجهة بـ “MIUI“.

ماهو MIUI ؟

MIUI هو نظام تشغيل مُبني على نظام أندرويد (Android) يتم تطويره وإنتاجه من قبل شركة شاومي (Xiaomi) الصينية. يُعد MIUI واجهة مستخدم مخصصة تعمل بنظام أندرويد وتوفر تجربة مختلفة وفريدة على الهواتف الذكية والأجهزة الذكية التي تصنعها شاومي.

تُعتبر MIUI واحدة من الواجهات الشهيرة والقوية في عالم الهواتف الذكية. وهي معروفة بتوفير العديد من الميزات المتقدمة والتخصيصات، مما يسمح للمستخدمين بتعديل واجهة الهاتف واختيار الثيمات والألوان والتطبيقات بشكل واسع.

يتم تحديث MIUI بانتظام لتحسين الأداء وإضافة المزيد من الميزات والتحسينات. وبالإضافة إلى ذلك، تقوم شاومي بدمج تحديثات نظام أندرويد الرسمية من Google في إصدارات MIUI الأحدث.

وتُعد واجهة MIUI أحد عوامل شعبية شركة شاومي، حيث يعجب العديد من المستخدمين بتصميمها الجميل وسلاستها والخدمات المميزة التي تقدمها.

مؤخراً إنطلق آخر إصدار من واجهة MIUI والمبني على أندرويد 13 و هو MIUI 14 بكامل طاقته.

هل ترغب في جعل هاتف Xiaomi، Redmi، أو Poco الخاص بك أكثر بساطة وسهولة في الاستخدام؟

في هذه القائمة، ستجد أفضل الميزات الخفية والنصائح العملية الأخرى لنظام MIUI 14.

سنستعرض في مقالتنا اليوم على إفهم دوت أون لاين خفايا كثيرة و حركات و خدع لم تكن تعلم بوجودة في أجهزة شاومي على نظام التتشغيل MIUI 14 وكل هذا مع شرح بالصور لكيقية الإستفادة من تلك الأشياء , دعنا نتناولها بكل بساطة :

استخدم اختصارات على شاشة القفل

على شاشة القفل لهاتف Xiaomi الخاص بك، سترى زر صغير في أسفل الشاشة على الجانب الأيسر.

إذا قمت بسحب الشاشة لليمين أثناء الضغط على هذا الزر، ستظهر لك قائمة بالاختصارات.

من خلال هذه القائمة، يمكنك تفعيل أو إلغاء تفعيل carousel wallpaper، وفتح Google Wallet أو الصفحة الرئيسية، والوصول إلى جهاز التحكم عن بعد الخاص بك من شاومي، وتفعيل المصباح اليدوي.

للأسف لا يمكنك تخصيص هذه القائمة أو إضافة المزيد من الاختصارات.

كيف أزيدة سرعة شحن هواتف شاومي

شاومي هي واحدة من أنجح الشركات المصنعة في مجال تقنية الشحن. إنها تتفوق على Apple و Samsung و Google.

ومع ذلك، من أجل الحفاظ على بطارية هاتفك، لا تقدم Xiaomi الحد الأقصى لقوة الشحن افتراضيًا.

على سبيل المثال، إذا كان هاتفك الذكي من نوع Xiaomi أو Redmi أو Poco يسمح بالشحن السلكي بقوة 120 واط، فف هذا الوضع لن يكون مفعلاً بشكل إفتراضي و سيكون عليك تفعيل خيار للحصول على الطاقة الكاملة.

للقيام بذلك:

- اذهب إلى الإعدادات (Settings) ثم البطارية (Battery).

- انزل الشاشة إلى اليسار أسفل البطارية (Battery) أو اضغط على علامة التبويب للبطارية في الزاوية اليمنى العليا من الشاشة.

- اضغط على “زيادة سرعة الشحن”.

- قم بتفعيل مفتاح التبديل المسمى زيادة سرعة الشحن (boost charging speed) . بهذه الطريقة، ستتمكن من شحن هاتفك بسرعة أكبر والاستفادة القصوى من قوة الشحن المتاحة.

كيف أزيد الرامات الخاصة بهاتف شاومي ؟

تعلم بزيادة ذاكرة الوصول العشوائي (RAM) لهاتف Xiaomi الخاص بك

هذه الميزة معروفة جيدًا وتستخدم على نطاق واسع في هواتف Xiaomi وجميع العلامات التجارية التابعة لها. يمكنك تخصيص جزء من ذاكرتك للوصول العشوائي (RAM) لزيادة “افتراضية” في ذاكرة هاتفك الذكي.

وهذه الميزة مفيدة لجعل هاتفك الذكي يعمل بشكل أسرع وأكثر سلاسة، على سبيل المثال، أثناء تشغيل ألعاب الهواتف المحمولة ذات الاستخدام المكثف للموارد.

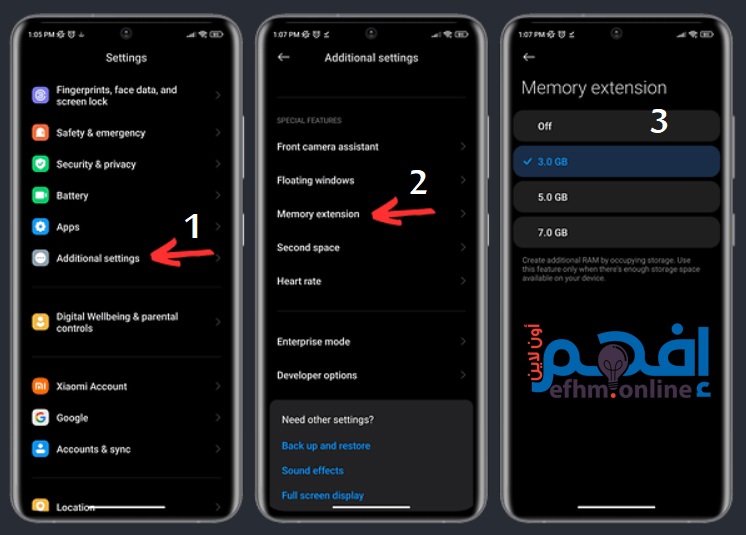

إليك كيفية زيادة ذاكرة الوصول العشوائي (RAM) في هاتف Xiaomi الخاص بك:

- انتقل إلى الإعدادات (Settings) ثم الإعدادات الإضافية (Additional Settings).

- في قسم الميزات الخاصة (Special Features section)، اضغط على توسيع الذاكرة (memory extension) .

- اختر كم من الذاكرة ترغب في استخدامها.

من خلال هذه الطريقة، يمكنك زيادة ذاكرة الوصول العشوائي (RAM) وتحسين أداء هاتفك الذكي، وخاصةً أثناء تشغيل التطبيقات الثقيلة والألعاب.

قد لا تتمكن من اختيار كمية المساحة التي ستخصصها لذاكرة الوصول العشوائي. في بعض الهواتف الذكية، يكون حجم الذاكرة العشوائية الإضافية محدودًا بقيمة محددة مسبقًا أو أكثر.

والحد الأدنى هو زيادة إضافية بقيمة 3 غيغابايت. بالطبع، يجب أن تتأكد أيضًا من وجود مساحة كافية مجانية على هاتفك الذكي لكي تعمل هذه الوظيفة بشكل صحيح.

كيف أقيس ضربات القلب بهاتف شاومي ؟

تُعتبر هذه الميزة البصمية المبتكرة من شاومي وسيلة لقياس معدل نبضات قلبك عن طريق قارئ بصمة الإصبع.

على حد علمي، يجب أن يحتوي هاتفك الذكي على قارئ بصمة الإصبع تحت الشاشة لكي يعمل هذا الأمر. لن يعمل إذا كان قارئ بصمة الإصبع موجودًا تحت زر التشغيل على حافة الهاتف الذكي.

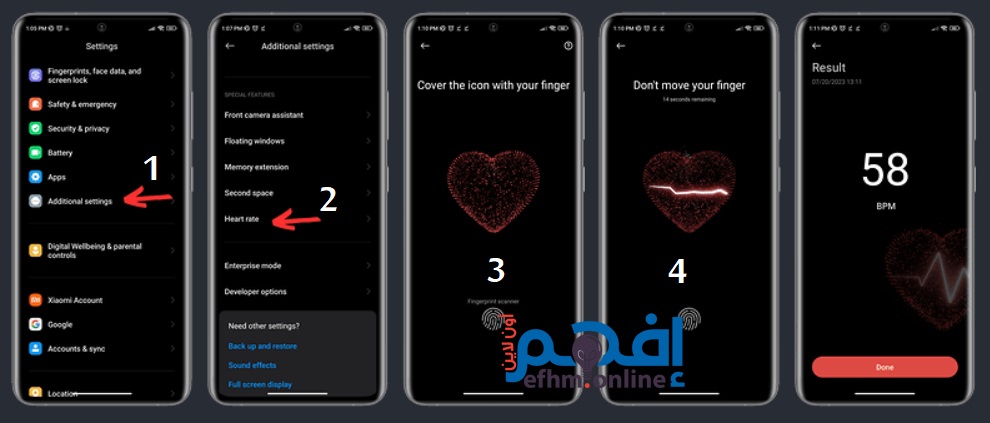

لتمكين هذه الميزة، قم باتباع الخطوات التالية:

- انتقل إلى الإعدادات (Settings) ثم الإعدادات الإضافية (Additional Settings) .

- في قسم الميزات الخاصة (Special Features)، اضغط على “معدل ضربات القلب”.

- اضغط على بدء “Start” واتبع التعليمات.

كيف أحسن من أداء بطارية هاتف Xiaomi؟

قم بتحسين بطارية هاتف Xiaomi الخاص بك

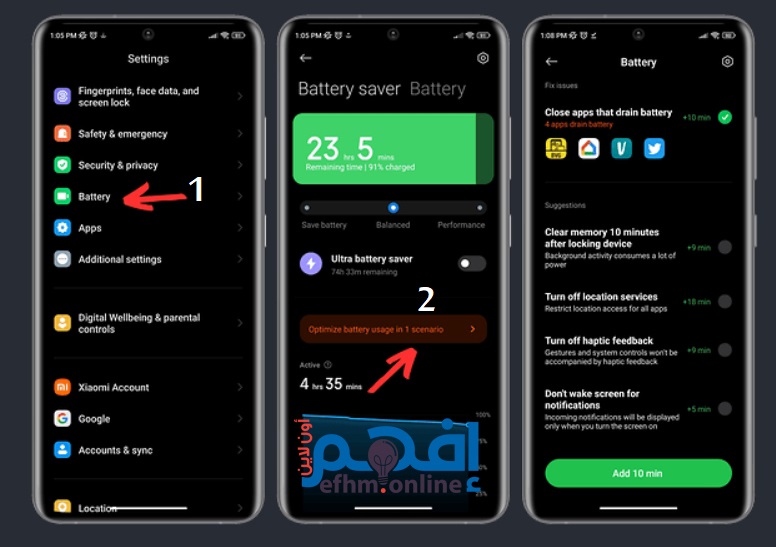

عندما تنتقل إلى أداة البطارية على هاتفك الذكي Xiaomi، ربما سترى رسالة تطلب منك تحسين البطارية.

إذا قمت بالضغط على هذا الزر، سيتم أخذك إلى قائمة فرعية مثيرة للاهتمام جداً.

تقترح MIUI عدة إجراءات يمكنك اتخاذها لتوفير الطاقة الخاصة بالبطارية. هذه المهام دقيقة للغاية والواجهة تظهر لك حتى عدد الدقائق التي يمكنك كسبها من عمر البطارية عن طريق تنفيذ هذا أو ذاك الإجراء.

قم بالتالي باتباع الخطوات التالية:

- اذهب إلى الإعدادات (Settings) ثم البطارية (Battery).

- اضغط على تحسين استخدام البطارية (Optimize battery usage).

- اختر إجراء أو أكثر من بين الإجراءات المقترحة من قبل MIUI.

من خلال اتباع هذه الخطوات، ستتمكن من تحسين أداء بطارية هاتف Xiaomi الخاص بك والحفاظ على الشحن لفترة أطول.

كيف أشاهد اليوتيوب حتى لو شاشة الهاتف مغلقة ؟

مشاهدة مقاطع فيديو YouTube عندما تكون الشاشة مقفلة

تمنع Google عمدًا مشاهدة مقاطع الفيديو في الخلفية أو عندما تكون الشاشة مقفلة على هاتفك الذكي بنظام Android.

بهذه الطريقة، يهدف Google إلى إجبارك على الاشتراك في خدمة YouTube Premium.

هناك العديد من الدروس عبر الإنترنت لتجاوز هذه القيود. تقدم MIUI حلاً جزئياً، ولكنه طبيعي بالدرجة الأولى. من خلال قائمة “Video Toolbox”، يمكنك بدء تشغيل مقاطع الفيديو أثناء قفل الشاشة – ولن يتوقف العرض!

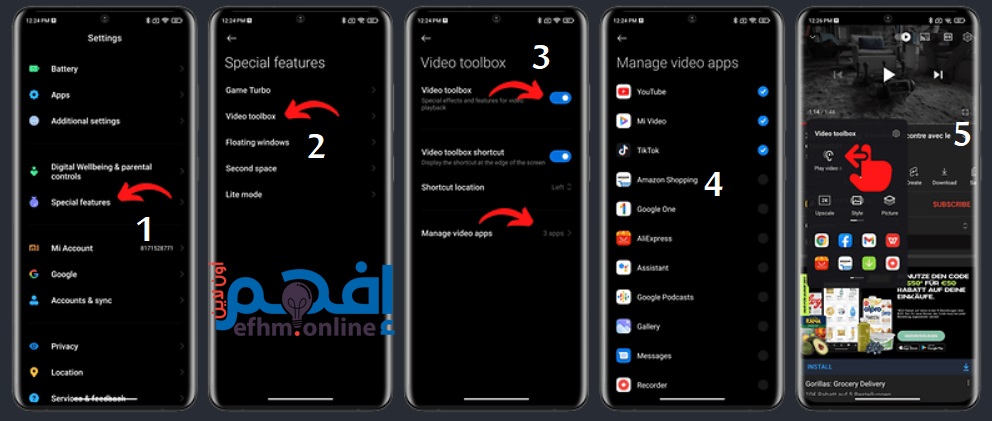

قم باتباع الخطوات التالية:

- اذهب إلى الإعدادات (Settings) .

- انتقل إلى الميزات الخاصة (Special Features) .

- انتقل إلى أدوات الفيديو (Video Toolbox) وقم بتفعيل هذه الميزة.

- بعد ذلك، انتقل إلى إدارة تطبيقات الفيديو (Manage Video Apps) في أدوات الفيديو (Video Toolbox) وقم بتشغيل زر التبديل لتطبيق YouTube.

- قم بفتح تطبيق YouTube، ثم قم بتشغيل مقطع فيديو واضغط على الشريط الشفاف على الحافة اليسرى أو اليمنى من الشاشة (اعتمادًا على ما تختار) .

- في قائمة أدوات الفيديو، انزل لليسار مرة واحدة لتصل إلى الصف الأول، ثم اضغط على تشغيل صوت الفيديو عندما تكون الشاشة مقفلة (Play the sound of the video when the screen is off) .

كيف أحصل على تحديثات MIUI بأسرع طريقة ؟

الحصول على تحديثات MIUI بشكل أسرع

شركة شاومي لا تلتزم تمامًا بتوجيهات Google فيما يتعلق بالتحديثات وتنفيذ الميزات الجديدة. غالبًا ما يكون هناك رأي بين محبي شاومي بأن نسخة الـ Android ليست هي المهم، بل إصدار MIUI.

ومثل أي شركة صينية أخرى، تقوم شاومي بنشر الإصدارات الجديدة من برمجيات واجهتها في الصين أولاً. ثم، تأتي النسخ العالمية لباقي دول العالم لاحقًا. ومع ذلك، هناك طريقة للحصول على تحديثات MIUI قبل أي شخص آخر.

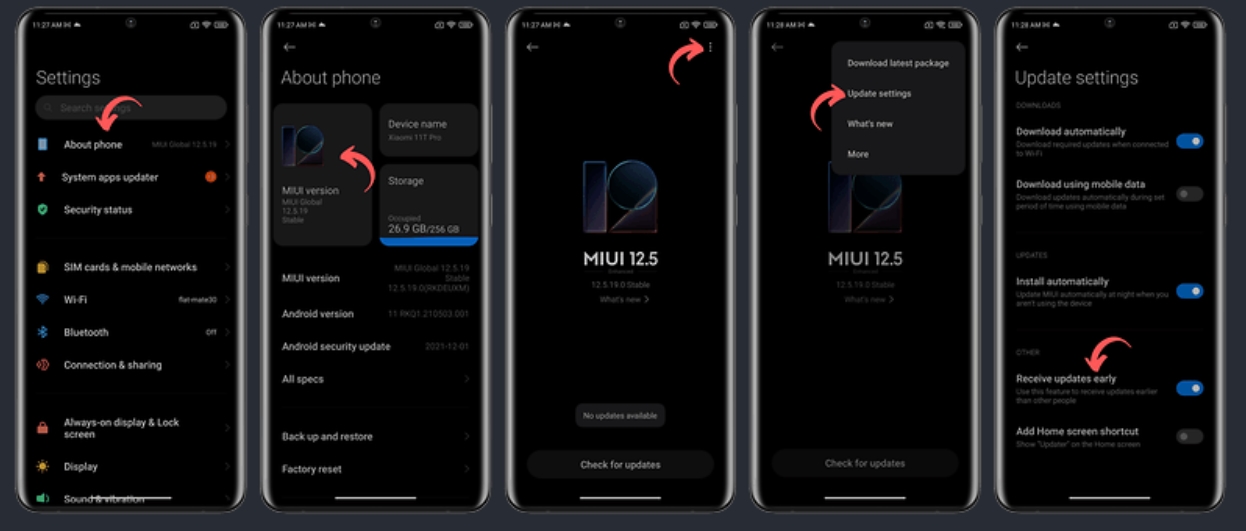

اتبع الخطوات التالية:

١. انتقل إلى الإعدادات (settings) .

٢. انتقل إلى حول الجهاز (About the device) .

٣. اضغط على أداة إصدار MIUI في الزاوية اليسرى العليا.

٤. اضغط على قائمة الهمبرغر في الزاوية اليمنى العليا.

٥. انتقل إلى إعدادات التحديثات.

٦. تحت أخرى “Other”، قم بتفعيل خاصية استقبال التحديثات بشكل مبكر (Receive updates earlier) .

بهذه الطريقة، يمكنك الحصول على تحديثات MIUI قبل غيرك.

من خلال هذه الميزة، ستقوم شاومي بإضافة هاتفك الذكي إلى قائمة الهواتف التي ستحصل على الإصدارات الثابتة من MIUI أولًا. وهذا يعني أنه يمكنك الحصول على MIUI 13 في النسخة العالمية قبل بضعة أيام من باقي مستخدمي أوروبا. ولكن هذا يعني أيضًا أنك ستكون في الخطوط الأمامية للمشاكل التي تأتي مع كل تحديث.

كيف أتخلص من الإعلانات المزعجة في هواتف شاومي ؟

تعطيل الإعلانات في واجهة MIUI

لكي تقوم بإلغاء تفعيل جميع الإعلانات في واجهة MIUI بشكل فعَّال، يتوجب عليك اتباع خطوات عدة.

ستحتاج إلى مقال كامل لشرحها بالتفصيل. ولكن يمكنك البدء بالخطوة الأهم منها، وهي تعطيل تطبيق MSA المعروف أيضًا بـ “إعلانات نظام MIUI”.

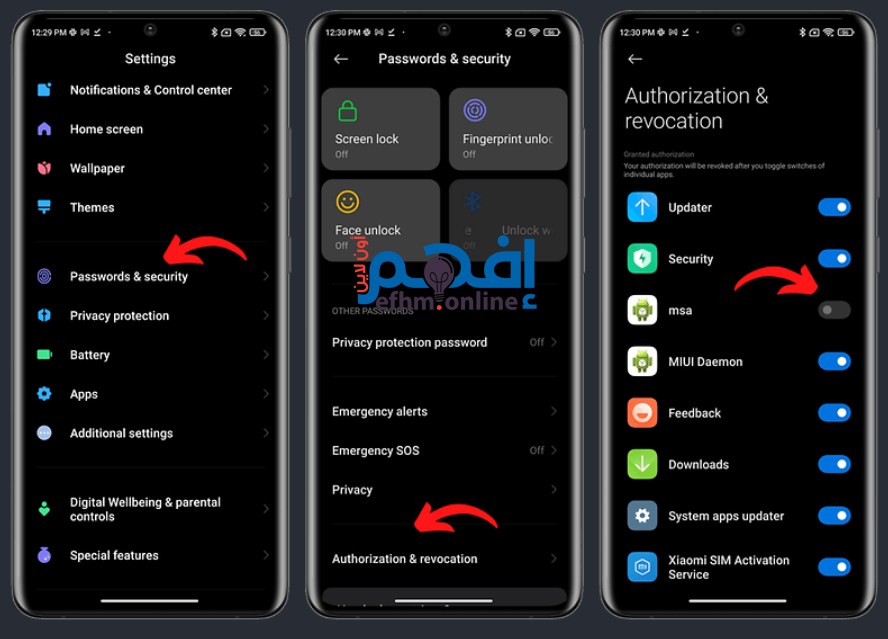

اتبع الخطوات التالية:

١. انتقل إلى الإعدادات (Settings) .

٢. انتقل إلى كلمات المرور والأمان (Passwords & Security) .

٣. تحت الإذن وإلغاء الإذن (Authorization & Revocation) ، قم بتعطيل مفتاح MSA.

٤. انتظر عشر ثواني واضغط على “إلغاء الاذن” (Revoke) لتأكيد العملية.

كيف أقوم بتنظيف السماعات في هواتف شاومي ؟

كيفية “تنظيف” مكبرات الصوت الخاصة بك

ربما يجب أن تبقى هذه الميزة المخفية مخفية أيضًا. تدعي شاومي أنها تستطيع “تنظيف” مكبرات الصوت في هواتفها الذكية. الفكرة وراء ذلك هي إنتاج صوت قوي بما يكفي لإزالة الغبار الذي يسد مكبرات الصوت.

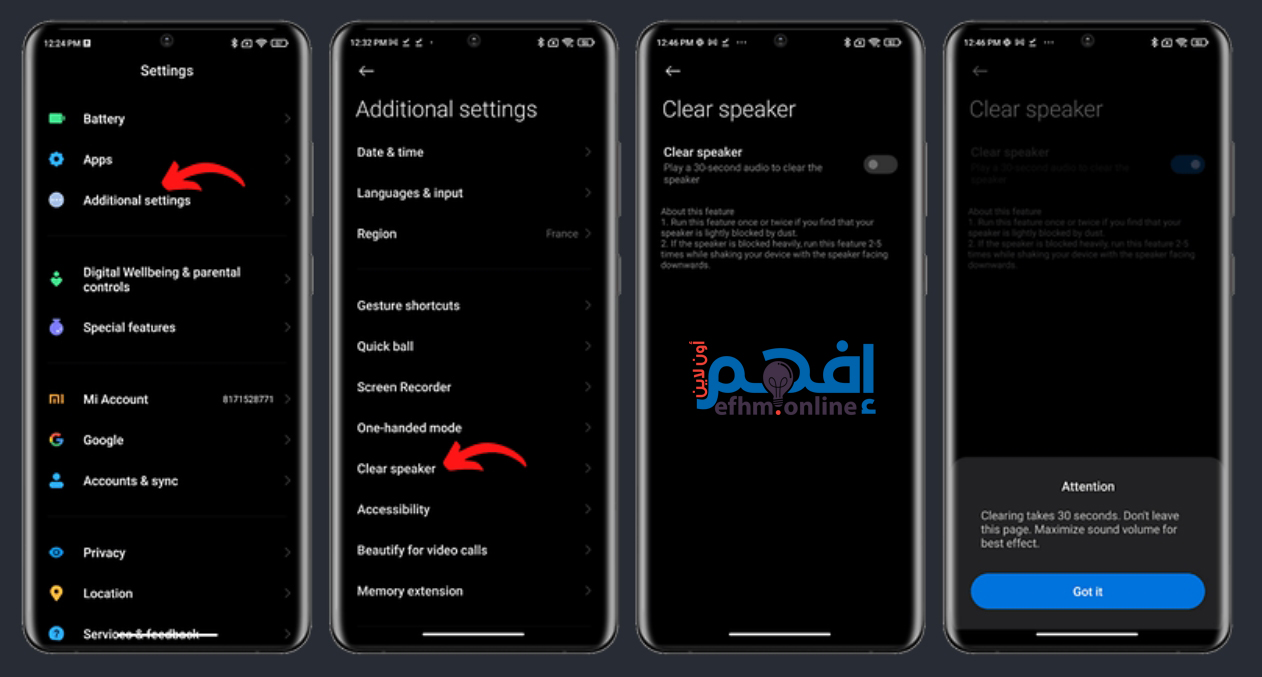

اتبع الخطوات التالية:

١. انتقل إلى الإعدادات (Settings).

٢. انتقل إلى الإعدادات الإضافية (Additional Settings).

٣. اضغط على تنظيف المكبر الصوتي (Clean Speake).

يستغرق التنظيف حوالي 30 ثانية ويصدر الصوت بمثابة صفارة إنذار. توصي شاومي بتكرار العملية من 2 إلى 5 مرات، حسب درجة تلوث المكبر الصوتي.

كيف أحمي صوري بالعلامة المائية هواتف شاومي ؟

هل تخشى أن يسرق أحدهم الصور التي تقوم بنشرها على الإنترنت؟

إذاً، فإن وضع علامة مائية هو وسيلة فعالة عمومًا. يمكنك إضافتها باستخدام تطبيقات خارجية – أو قد تكون محظوظًا وتمتلك هاتف ذكي من شاومي.

ففي هاتفك الذكي، تم تثبيت هذه الوظيفة بالفعل كأداة مدمجة. بخطوات قليلة فقط، يمكنك إضافة علامة مائية على الصور في معرض الصور الخاص بك بطول يصل إلى 14 حرفًا.

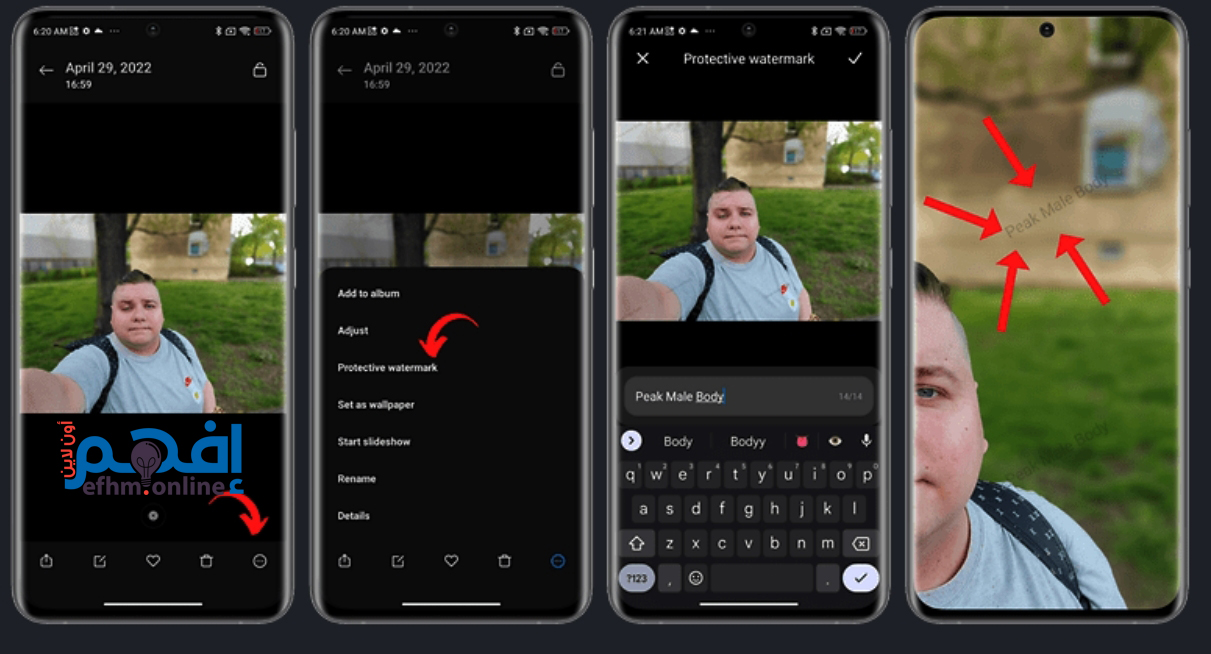

إليك كيفية القيام بذلك:

١. في معرض الصور (gallery) الخاص بك، اضغط على القائمة المكونة من ثلاث نقاط على الصورة المرغوبة.

٢. في قائمة السياق، اضغط على حماية بواسطة علامة مائية (PROTECTIVE WATERMARK) .

٣. اكتب الرسالة التي ترغب بها (حد أقصى 14 حرفًا).