إستعمال شاشة الهاتف المحمول كشاشة كمبيوتر إضافية

شرح شامل لطرق إستعمال شاشة الهاتف المحمول كشاشة كمبيوتر إضافية

يمكن أن يوفر لك العمل على أكثر من شاشة الكثير من الوقت ويزيد من إنتاجيتك. ومع ذلك ، إذا لم يكن لديك شاشة ثانية في المنزل ، أو إذا كنت تحتاج فقط إلى شاشة ثانية لفترة قصيرة من الوقت ، فيمكنك استخدام أي جهاز لديك يعمل بنظام Android سواء الهاتف أو التابلت بدلاً من ذلك.

يمكن أن يكون هذا خيارًا أفضل لأنه لن يشغل مساحة كبيرة كما أنه سهل النقل لأي مكان .

في هذه المقالة ، سنوضح لك طرقًا مختلفة يمكنك من خلالها استخدام جهاز Android كشاشة ثانية.

كيفية استخدام Android كشاشة ثانية لجهاز كمبيوتر يعمل بنظام Windows

هناك الكثير من تطبيقات التي يمكن أن تجعل جهاز Android الخاص بك شاشة عرض ثانية.

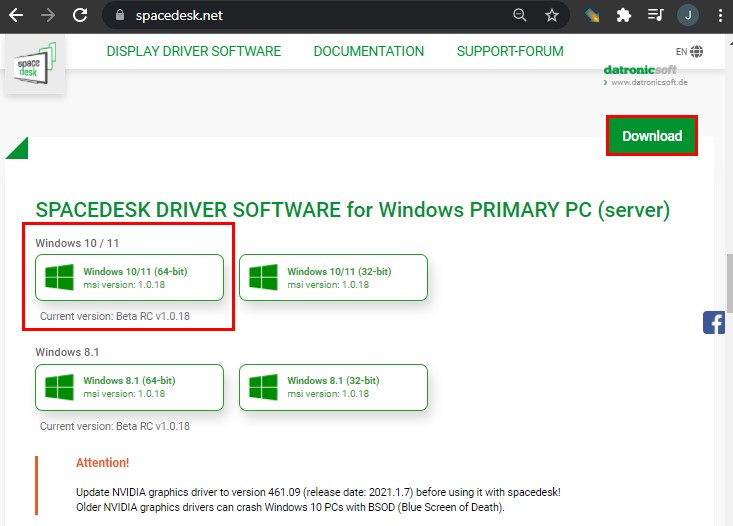

بالنسبة لنظام التشغيل Windows ، فإن أفضل تطبيق يمكنك استخدامه هو Spacedesk ، وهو تطبيق لنسخ الشاشة وامتداد الشاشة. لكي يعمل هذا ، هناك بعض الأشياء التي تحتاج إلى القيام بها:

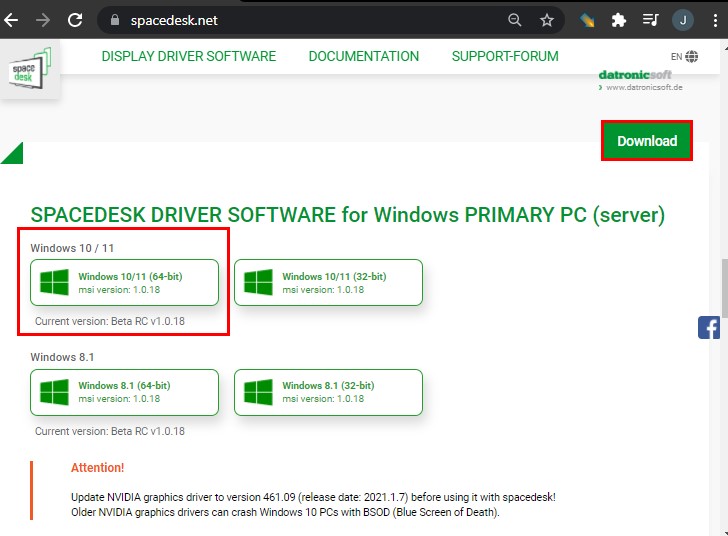

1.قم بتحميل برنامج Spacedesk بالضغط هنا على نظام Windows الخاص بك.

تأكد من اختيار نوع ملف التثبيت الصحيح المتوافق مع إصدار نظام التشغيل Windows الخاص بك.

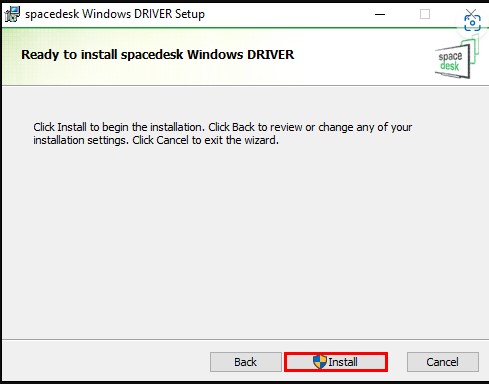

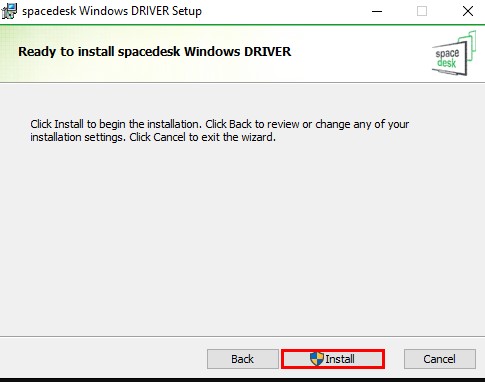

2. اتبع التعليمات التي تظهر على الشاشة لتثبيت Spacedesk.

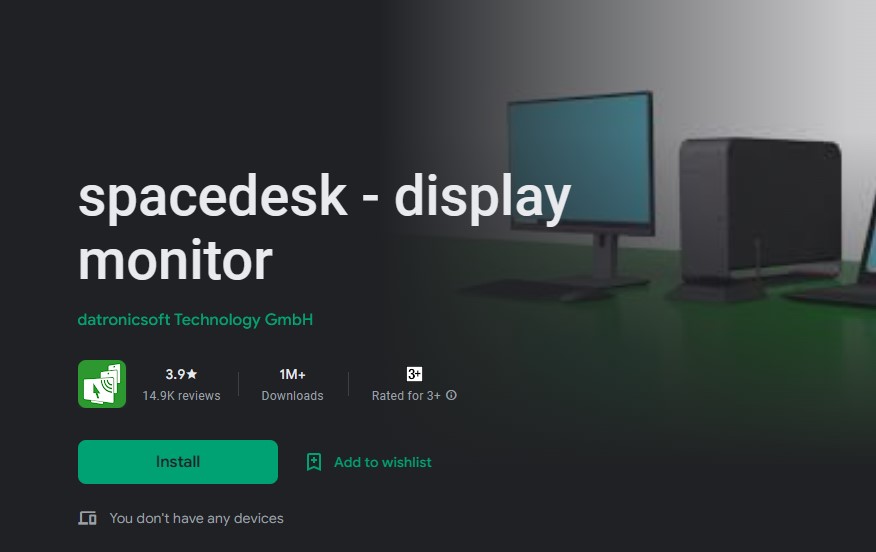

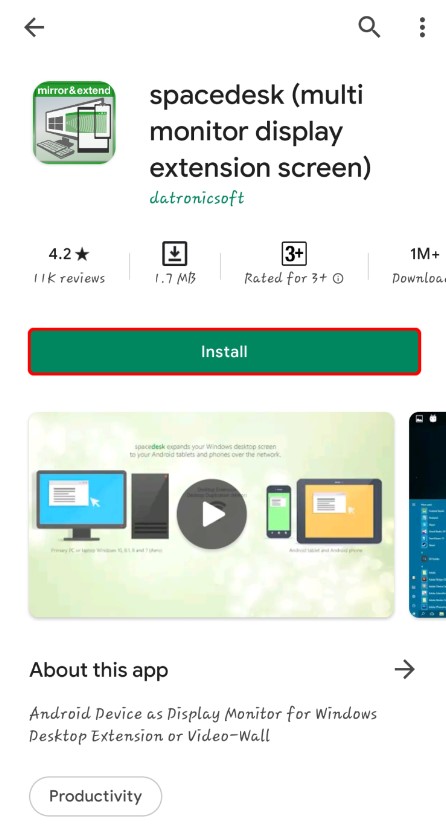

3. قم بتثبيت تطبيق Spacedesk على جهاز Android الخاص بالضغط هنا .

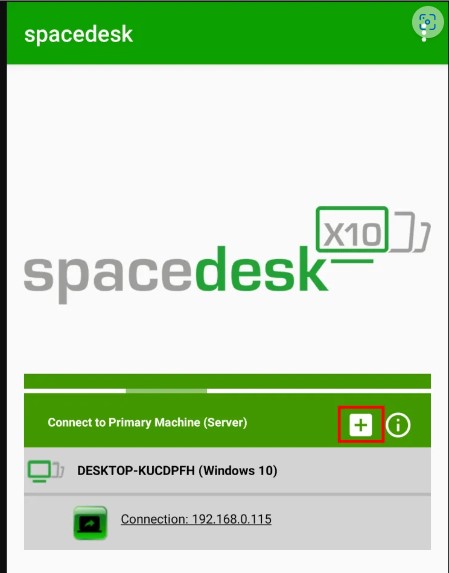

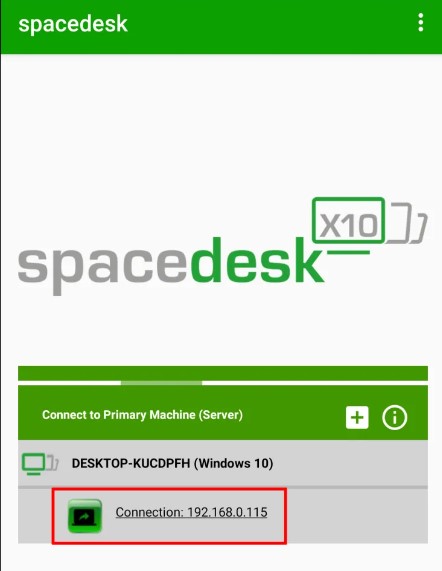

4.افتح التطبيق.

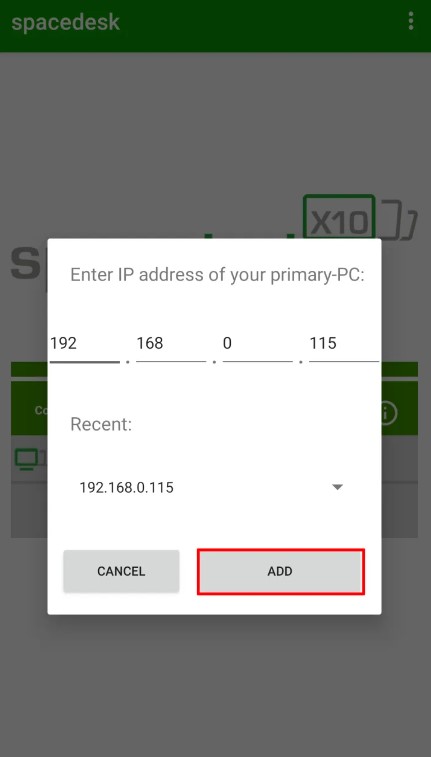

5.اضغط على أيقونة + بجوار Connect to Primary Machine (Server)

6.أدخل عنوان IP لنظام Windows الخاص بك.

7.اضغط على زر Connect .

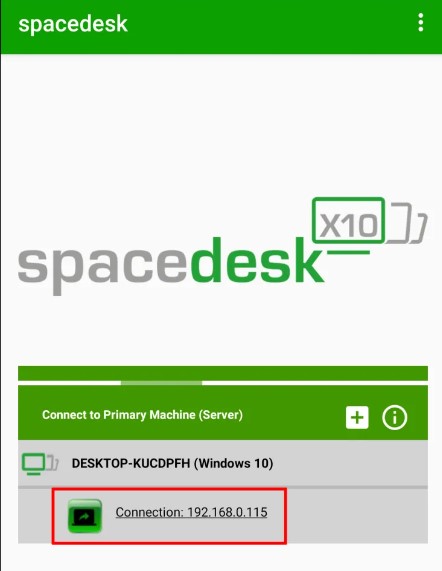

عندما يتم ربط هذين الجهازين ، ستكون شاشة Android الخاصة بك مماثلة لشاشة Windows الخاصة بك.

إذا كنت لا تريد أن يعكس جهاز Android شاشة Windows بل أن يكون مجرد امتداد له ، فهذا ما عليك القيام به:

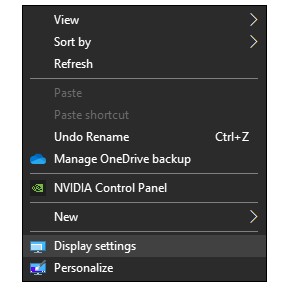

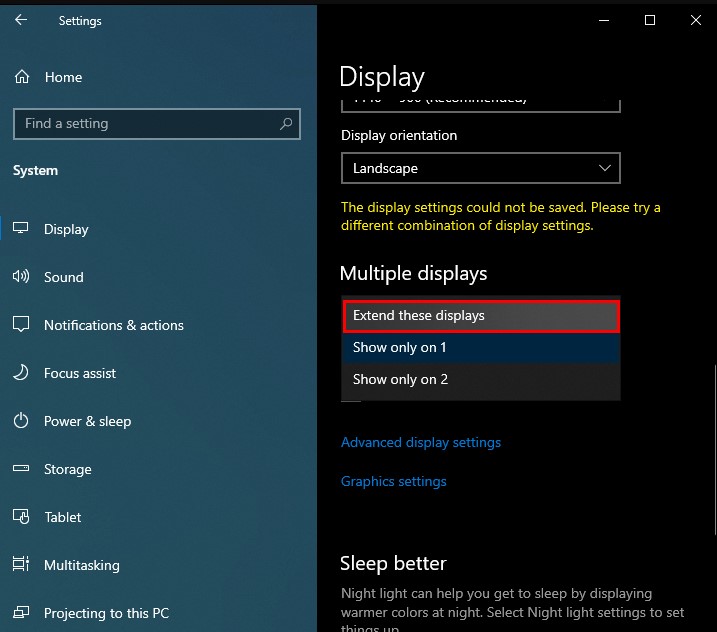

1. انقر بزر الماوس الأيمن في أي مكان على شاشة Windows.

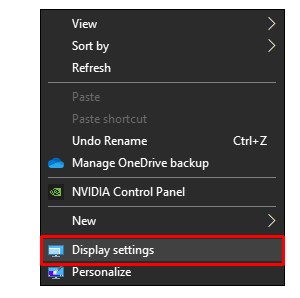

2. اختر Display Settings.

3. حدد Extend these displays من القائمة المنسدلة.

4. انقر فوق الزر “Apply “.

الشيء الجيد في هذا التطبيق هو أنك تحتاج فقط إلى اتصال بالإنترنت لاستخدامه ، دون الحاجة إلى كابل USB.

فقط تأكد من أن Windows و Android الخاص بك على نفس شبكة LAN. ضع في اعتبارك أنه لا يمكن استخدام تطبيق Spacedesk Android إلا مع برنامج تشغيل Windows Spacedesk.

كيفية استخدام Android كشاشة ثانية لجهاز Mac

يعد iDisplay أفضل تطبيق لنسخ الشاشة لجهاز Mac الخاص بك.

هذا ما عليك القيام به لجعل جهاز Android الخاص بك شاشة ثانية على جهاز Mac الخاص بك:

- قم بتنزيل برامج تشغيل iDisplay من موقع الويب الخاص بهم بالضغط هنا .

- اسمح لـ iDisplay بإجراء تغييرات على جهازك.

- اتبع الإرشادات التي تظهر على الشاشة لتثبيت iDisplay على جهاز Mac الخاص بك.

- أعد تشغيل جهاز Mac إذا طُلب منك ذلك.

- قم بتنزيل تطبيق iDisplay من متجر Google.

- افتحه على جهاز Android الخاص بك. سيبدأ التطبيق فورًا في البحث عن الأجهزة المجاورة.

- قم بتوصيل جهاز Android بجهاز Mac الخاص بك.

- اختر بين شاشة إضافية وشاشة معكوسة.

هذا كل ما في الامر.

يمكنك أيضًا استخدام iDisplay مع أجهزة Windows و iPhone. فقط تأكد من أن الجهازين متصلان بنفس شبكة Wi-Fi.

يمكنك حتى استخدام iDisplay لتوصيل ثلاث أو حتى أربع شاشات. علاوة على ذلك ، يمكنك ربط عدة أجهزة في وقت واحد ، على الرغم من أن هذا ينطبق فقط على وضع المرآة.

كيفية استخدام Android كشاشة ثانية لنظام التشغيل Linux

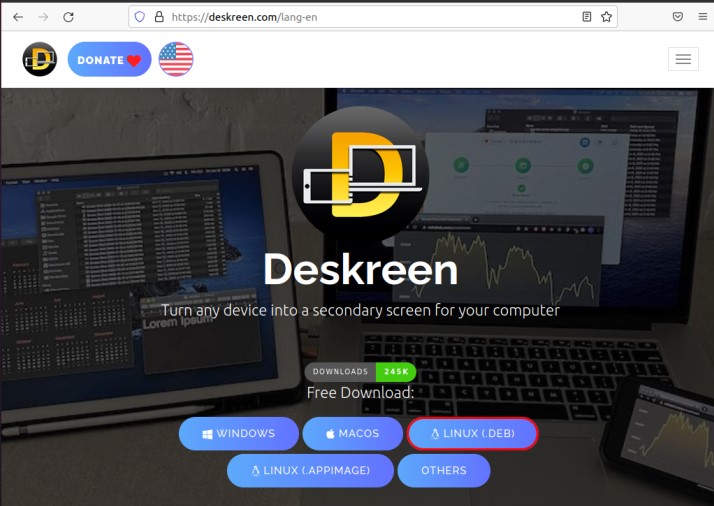

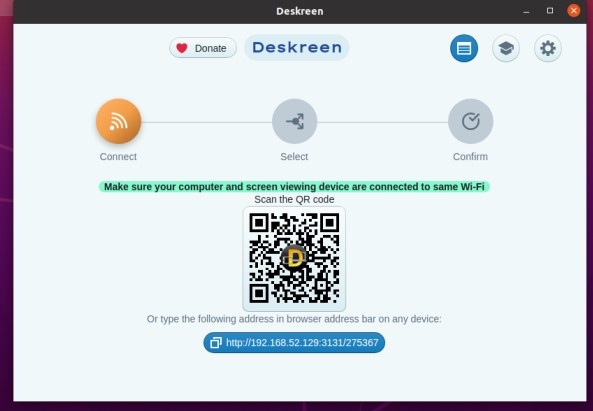

تعمل معظم تطبيقات عكس الشاشة وتوسيعها فقط مع نظامي التشغيل Windows و Mac ، ولكن يمكن لمستخدمي Linux اللجوء إلى تطبيق Deskreen وتحميله من هنا .

علاوة على ذلك ، يتيح لك هذا التطبيق استخدام شاشات متعددة في وقت واحد. لكي يعمل هذا ، يجب أن يكون لديك شبكة Wi-Fi أو إيثرنت بسرعة 5 جيجاهرتز. بمجرد تنزيل التطبيق على جهاز Linux الخاص بك ، هذا ما عليك القيام به بعد ذلك:

1.قم بتنزيل تطبيق Deskreen على نظام Linux الخاص بك.

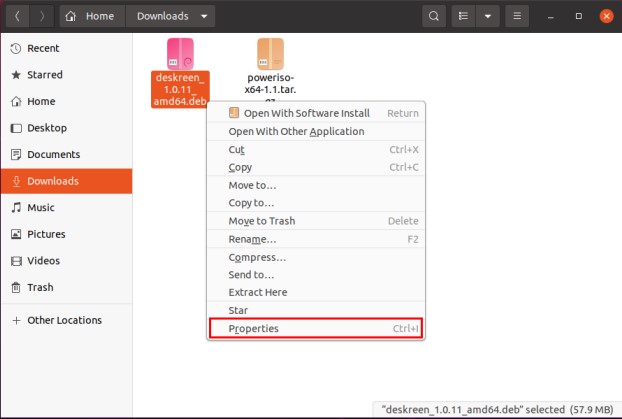

2.انقر بزر الماوس الأيمن على الملف الذي تم تنزيله وانتقل إلى Properties.

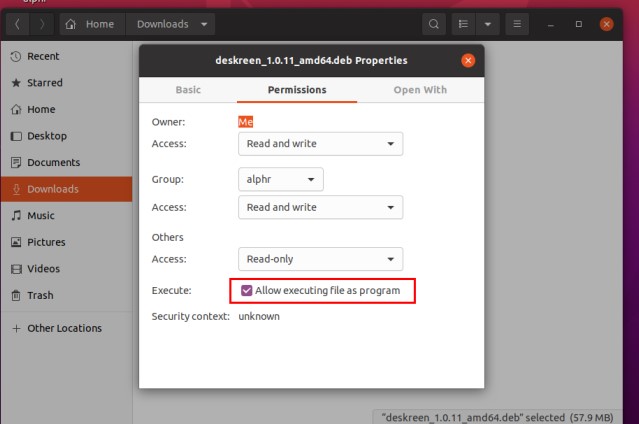

3. نشط مربع Allow executing file as a program

4.افتح التطبيق على نظام Linux الخاص بك. سترى رمز QR ورابطًا على النافذة.

5. قم بالمسح على كود الـ QR أو انسخ الرابط إلى تطبيق الهاتف.

6.قم بتوصيل الجهازين.

7.انقر فوق الزر Allow .

8.اختر Share Screen View أو Share App View .

9.قم بتأكيد رغبتك في مشاركة شاشة Linux الخاصة بك على جهاز Android الخاص بك.

باستخدام Deskreen ، يمكنك فقط استخدام شبكة Wi-Fi أو إيثرنت بسرعة 5 جيجاهرتز لتوصيل هذين الجهازين ، أو يمكنك استخدام كبل USB. هذا التطبيق مجاني وسهل الاستخدام للغاية.

كيفية استخدام جهاز Android كشاشة ثانية عبر كبل USB

يمكن أيضًا استخدام أي من تطبيقات الطرف الثالث المذكورة أعلاه مع كبل USB. يمكن أن تكون هذه الطريقة أكثر ملاءمة في المواقف التي لا يتوفر فيها اتصال Wi-Fi. ومع ذلك ، لتنزيل أي من هذه التطبيقات ، يجب أن تكون متصلاً بالإنترنت.

بشكل أساسي ، أيًا كان التطبيق الذي تختاره ، فهذه هي الطريقة التي يمكنك استخدامها مع كبل USB:

1.قم بتوصيل جهاز Android بجهاز الكمبيوتر أو الكمبيوتر المحمول باستخدام كابل USB.

2.قم بتنزيل التطبيق المختار على جهاز الكمبيوتر الخاص بك.

3.اتبع التعليمات التي تظهر على الشاشة لتثبيته.

4.قم بتنزيل التطبيق على تطبيق Android الخاص بك.

5.قم بتوصيل الجهازين.

يجب ألا تفصل شاشة USB أثناء مشاركة شاشتك. نظرًا لأن طريقة USB هي بديل ، يمكنك أيضًا استخدام Wi-Fi للحفاظ على الاتصال بين هذين الجهازين. فقط تأكد من أنها نفس شبكة Wi-Fi.

كيفية استخدام Android TV كشاشة ثانية

لا يمكنك فقط استخدام جهاز Android الخاص بك كشاشة ثانية ، ولكن يمكنك فعل الشيء نفسه مع Android TV الخاص بك.

في هذه الحالة ، يجب أن يكون تلفزيون Android وجهاز الكمبيوتر لديك على نفس شبكة Wi-Fi.

قد تحتاج أيضًا إلى كابل HDMI ، أو يمكنك استخدام تلفزيون Android الخاص بك كشاشة ثانية لاسلكيًا مع Chromecast. يمكن استخدام تطبيق Chromecast وملحق Chrome مع جهاز الكمبيوتر والهاتف.

كما تعلم ، يتيح لك Chromecast تشغيل الأفلام والبرامج التلفزيونية على جهاز الكمبيوتر الخاص بك ، والتي يمكنك مشاهدتها على جهاز التلفزيون.

بمجرد إضافة Chromecast إلى Chrome ، هذا ما عليك فعله لاستخدام Android TV كشاشة ثانية:

1.افتح Google Chrome على جهاز الكمبيوتر الخاص بك.

2.انقر فوق الزر Chromecast في الزاوية العلوية اليمنى من المتصفح. بجانب Cast this tab to .. ، حدد السهم الأيمن. ستظهر لك الخيارات التالية: “Cast current tab” أو “Cast entire screen” أو “Cast entire screen”.

3.حدد Cast entire screen

4.انقر فوق Yesفي نافذة التأكيد.

5.حدد Android TV الخاص بك في قائمة الأجهزة وانتظر اتصال هذين الجهازين.

ستتمكن الآن من استخدام Android TV كشاشة ثانية. عندما لا ترغب في استخدام Android TV لهذا بعد الآن ، يمكنك فقط النقر فوق الزر Stop sharing على جهاز الكمبيوتر الخاص بك.

كيفية استخدام جهاز Android اللوحي كشاشة ثانية بإستعمال كبل

قد يكون استخدام جهاز Android اللوحي كشاشة ثانية خيارًا أفضل للشاشة الأكبر حجمًا.

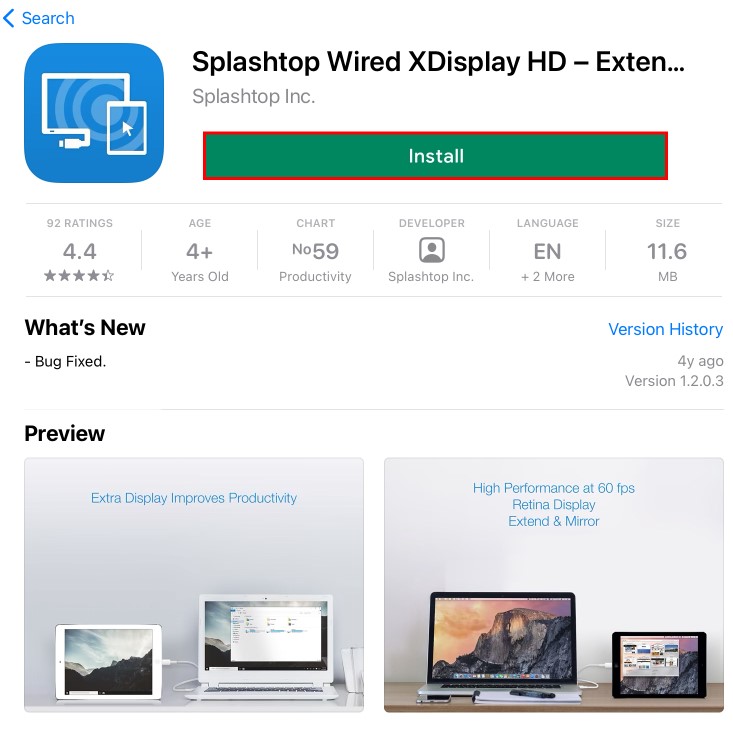

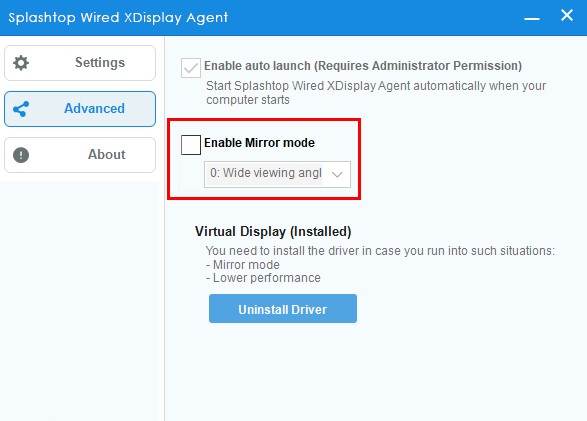

يمكنك استخدام أي من التطبيقات التي ذكرناها أعلاه لجهاز Android اللوحي الخاص بك. إذا كنت لا ترغب في استخدام أي منها ، يمكنك تنزيل Splashtop Wired XDisplay. هذا التطبيق متوافق مع أجهزة Windows و macOS و iOS و Kindle و Android. ضع في اعتبارك أنك ستحتاج إلى كابل USB لهذا التطبيق.

لاستخدام جهاز Android اللوحي كشاشة ثانية ، اتبع الخطوات التالية:

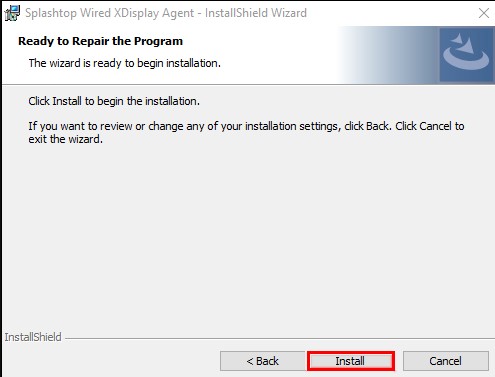

1.قم بتنزيل تطبيق Splashtop Wired XDisplay على جهاز الكمبيوتر الخاص بك بالضغط هنا . تأكد من اختيار الإصدار الصحيح لنظام التشغيل الخاص بك.

2.اتبع التعليمات التي تظهر على الشاشة لتثبيت التطبيق.

3.قم بتنزيل التطبيق على جهاز Android اللوحي.

4.قم بتوصيل هذين الجهازين بكابل USB.

5.ابدأ في استخدام جهاز Android اللوحي كشاشة ثانية.