أنواع التهديدات الرقمية التي تواجهها يومياً م/3

تعرف على أبرز التهديدات الرقمية التي يتعرض لها المستخدم العادي يومياً — بأمثلة واقعية وبدون تعقيد تقني.

أنواع التهديدات الرقمية التي تواجهها يومياً

مقدمة: التهديد الذي لا تراه

في عام 2022، استيقظ رجل أعمال سعودي ليجد أن حساباته البنكية قد أُفرغت بالكامل خلال الليل. لم يُسرق محفظته، ولم يُكسر باب منزله. كل ما حدث أنه ضغط قبل أسبوع على رابط في رسالة بريد إلكتروني بدت طبيعية تماماً.

هذا هو طابع التهديدات الرقمية — غير مرئية، صامتة، وسريعة.

في هذه المقالة ستتعرف على أبرز هذه التهديدات بأسمائها وأساليبها، حتى تتعرف عليها حين تقابلها في الواقع.

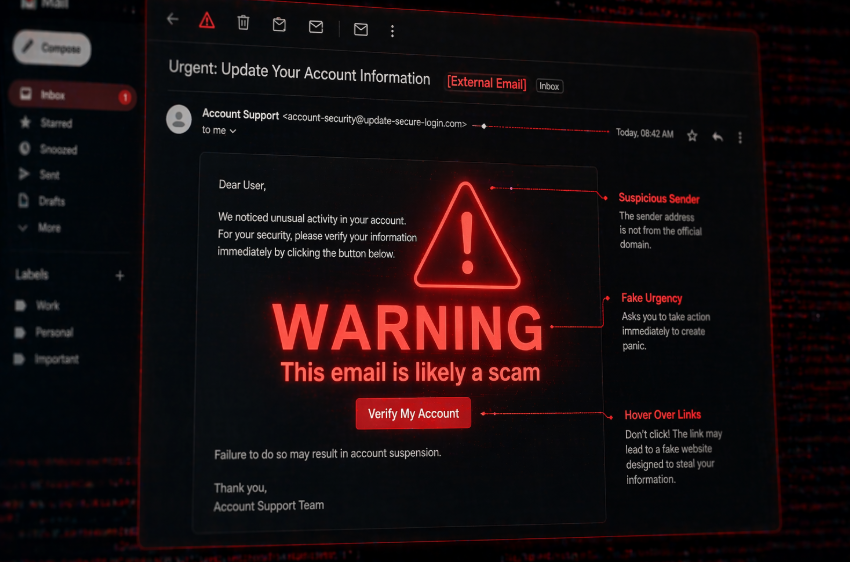

أولاً: التصيد الاحتيالي (Phishing)

ما هو؟

كلمة Phishing مشتقة من Fishing — الصيد بالسنارة. والفكرة ذاتها تماماً: يلقي المهاجم “طُعماً” وينتظر أن تقع فيه.

كيف يعمل؟

تصلك رسالة بريد إلكتروني أو رسالة نصية تبدو من جهة موثوقة — بنكك، شركة شحن، منصة تسوق، أو حتى صديق. تحتوي الرسالة على رابط يقودك إلى موقع مزيف يشبه الأصلي تماماً. حين تُدخل بياناتك، تذهب مباشرة إلى المهاجم.

مثال واقعي:

“عزيزي العميل، تم تجميد حسابك مؤقتاً بسبب نشاط مشبوه. يرجى الضغط هنا لتأكيد هويتك خلال 24 ساعة وإلا سيُغلق الحساب نهائياً.”

الضغط على الرابط، إدخال البيانات، وانتهى الأمر.

كيف تحمي نفسك؟

لا تضغط على أي رابط في رسالة غير متوقعة. افتح الموقع مباشرة من متصفحك بدلاً من ذلك.

ثانياً: البرامج الخبيثة (Malware)

ما هي؟

كلمة Malware اختصار لـ Malicious Software — البرمجيات الخبيثة. وهي مصطلح شامل لأي برنامج مصمم للإضرار بجهازك أو سرقة بياناتك.

أبرز أنواعها:

الفيروسات (Viruses): تنتشر من جهاز إلى آخر عبر الملفات، وتتلف البيانات أو تبطئ الجهاز.

برامج التجسس (Spyware): تعمل في الخفاء وتسجّل كل ما تكتبه — بما في ذلك كلمات المرور وأرقام البطاقات البنكية.

برامج الفدية (Ransomware): تُشفّر جميع ملفاتك وتطالبك بدفع مبلغ مالي مقابل استعادتها. وستنال هذه النوعية مقالة كاملة لاحقاً لخطورتها.

أحصنة طروادة (Trojans): تتنكر في هيئة برامج نافعة ومشروعة، لكنها تفتح باباً خلفياً في جهازك للمهاجم.

كيف تدخل إلى جهازك؟

- تنزيل برامج من مصادر غير موثوقة

- فتح مرفقات بريد إلكتروني مجهولة المصدر

- زيارة مواقع مخترقة أو مزيفة

- الاتصال بأجهزة USB ملوثة

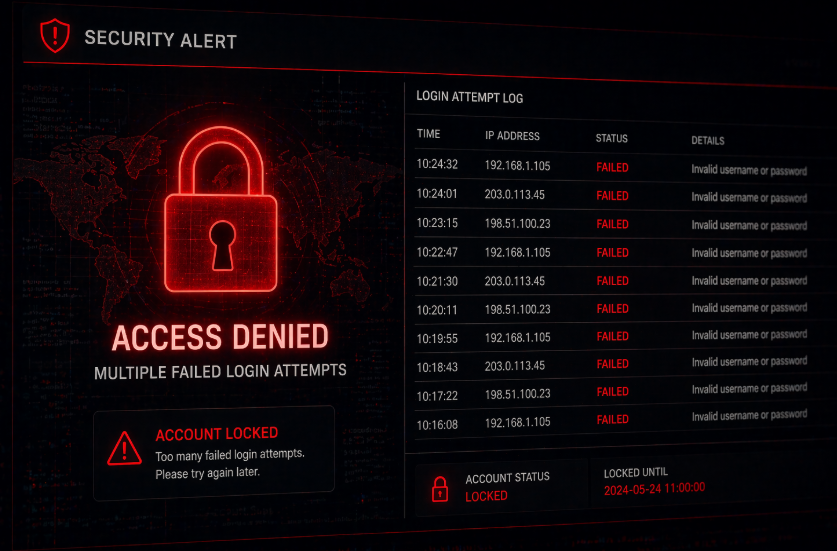

ثالثاً: هجمات القوة الغاشمة (Brute Force)

ما هو؟

المهاجم يجرب آلاف الكلمات المرورية تلقائياً في ثوانٍ حتى يجد الصحيحة. البرامج المتخصصة قادرة على تجربة ملايين الاحتمالات في دقائق.

مثال واقعي:

كلمة مرور مكونة من 6 أرقام فقط؟ يكسرها البرنامج في أقل من دقيقة. كلمة مرور من 8 حروف صغيرة فقط؟ ساعات قليلة.

كيف تحمي نفسك؟

كلمة مرور طويلة تجمع حروفاً كبيرة وصغيرة وأرقاماً ورموزاً — تجعل هذا الهجوم مستحيلاً عملياً. وستعرف كيف تصنعها في المقالة السادسة.

رابعاً: الهندسة الاجتماعية (Social Engineering)

ما هي؟

بدلاً من اختراق الجهاز، يخترق المهاجم الإنسان نفسه. يستغل الثقة، الخوف، الفضول، أو الرغبة في المساعدة لانتزاع معلومات حساسة.

مثال واقعي:

اتصل بك شخص يقدّم نفسه موظفاً في الدعم التقني لشركة اتصالاتك. أخبرك أن هناك مشكلة في حسابك وطلب منك رقم التحقق الذي أُرسل إلى هاتفك للتثبت من هويتك. أعطيته الرقم — وهكذا منحته صلاحية الدخول الكاملة إلى حسابك.

لم يُستخدم هنا أي كود أو برنامج. فقط كلام وثقة.

أبرز أساليبها:

- Pretexting: اختلاق قصة مقنعة لانتزاع معلومات منك

- Baiting: إغراؤك بشيء مغرٍ (جائزة، ملف مجاني) لتقوم بفعل معين

- Quid Pro Quo: تقديم “خدمة” مزيفة مقابل معلوماتك

خامساً: هجمات الوسيط (Man-in-the-Middle)

ما هو؟

يضع المهاجم نفسه بينك وبين الجهة التي تتواصل معها — بنكك، موقع التسوق، بريدك — دون أن يعلم أيٌّ منكما. يقرأ كل ما تُرسله ويمكنه تعديله.

مثال واقعي:

اتصلت بشبكة Wi-Fi عامة في مقهى. المهاجم متصل بالشبكة ذاتها وأعدّ برنامجاً يعترض اتصالك. حين فتحت موقع بنكك وأدخلت بياناتك، استقبلها هو قبلك.

كيف تحمي نفسك؟

تجنّب إجراء أي معاملات حساسة على شبكات Wi-Fi العامة. وإذا اضطررت، استخدم شبكة VPN — وستعرف عنها التفاصيل في المقالة العاشرة.

سادساً: التنصت الرقمي (Eavesdropping)

ما هو؟

رصد الاتصالات الرقمية غير المشفرة — رسائل، مكالمات، بيانات — دون علم أصحابها.

مثال واقعي:

بعض تطبيقات المراسلة القديمة لا تشفّر رسائلها. إذا كنت متصلاً بشبكة غير آمنة، يمكن لأي شخص على الشبكة ذاتها قراءة رسائلك.

كيف تحمي نفسك؟

استخدم تطبيقات مراسلة تعتمد على التشفير التام بين الطرفين مثل واتساب وسيغنال، وتجنّب إرسال المعلومات الحساسة عبر قنوات غير مشفّرة.

مقارنة سريعة بين التهديدات

| التهديد | الهدف | الأسلوب | مدى الشيوع |

|---|---|---|---|

| التصيد الاحتيالي | سرقة البيانات | خداع المستخدم | ⭐⭐⭐⭐⭐ |

| البرامج الخبيثة | إتلاف الجهاز أو التجسس | ملفات وروابط خبيثة | ⭐⭐⭐⭐ |

| القوة الغاشمة | كسر كلمات المرور | تجربة آلاف الاحتمالات | ⭐⭐⭐ |

| الهندسة الاجتماعية | انتزاع معلومات | التلاعب النفسي | ⭐⭐⭐⭐ |

| هجمات الوسيط | التجسس على الاتصالات | اعتراض البيانات | ⭐⭐⭐ |

ما الذي يجمع كل هذه التهديدات؟

لاحظت شيئاً مشتركاً؟ معظم هذه التهديدات تعتمد على غفلة المستخدم أكثر من اعتمادها على ثغرات تقنية معقدة.

رابط ضغطت عليه دون تفكير. كلمة مرور ضعيفة اخترتها للسرعة. معلومة أفصحت عنها لشخص مجهول. شبكة عامة استخدمتها دون احتياط.

الوعي وحده يُلغي النسبة الكبرى من هذه التهديدات. وهذا بالضبط ما تقدمه لك هذه السلسلة.

افعلها الآن — خطوة واحدة فقط

فكّر في آخر رسالة بريد إلكتروني غير متوقعة وصلتك تطلب منك فعل شيء ما — ضغط على رابط، تأكيد بيانات، تنزيل ملف. هل تعرفت على أسلوب التصيد الاحتيالي فيها؟

من الآن، قبل أن تضغط على أي رابط في رسالة، اسأل نفسك: هل طلبتُ هذه الرسالة؟ هل أتوقعها؟

المقالة التالية

من يقف خلف الهجمات؟ المخترقون والدوافع

عرفتَ الأسلحة — الآن حان وقت التعرف على من يحملها. في المقالة القادمة نكشف لك الوجوه الحقيقية خلف الهجمات الإلكترونية: من المجرم الفردي إلى العصابات المنظمة إلى الجهات الحكومية — ودوافع كل منهم.

هذه المقالة جزء من سلسلة: الأمن السيبراني للمبتدئين — من الصفر إلى الوعي الكامل

efhm.online