كيف أتعامل مع Outlook – إستخدامات البرنامج ج2

استكشف هذا الدليل الشامل لتعلم كيفية التعامل مع Outlook بسهولة وفعالية. ستجد هنا كل ما تحتاجه لإدارة البريد الإلكتروني وتنظيم المواعيد والتعاون، بالإضافة إلى استفادتك الكاملة من مميزات Outlook.

كما ذكرنا من قبل فإن Microsoft Outlook هو تطبيق مركزي يجمع لك حسابات البريد الإلكتروني والتقويمات وجهات الاتصال الخاصة بك في مكان واحد مريح.

يوفر Outlook ميزات قوية لإدارة البريد الإلكتروني، وإنشاء حسابات البريد الإلكتروني، وإرسال واستقبال الرسائل. يمكنك أيضًا تنظيم رسائلك في مجلدات، وإدارة جهات الاتصال، وإنشاء قوائم المهام.

بفضل واجهة المستخدم السهلة والمنظمة، يمكنك استخدام Outlook بكل سلاسة لإدارة بريدك الإلكتروني والتحكم في المواعيد والمهام الخاصة بك. يمكنك أيضًا تخصيص إعدادات Outlook وتكوينها وفقًا لاحتياجاتك الشخصية، مما يتيح لك تجربة فعالة ومخصصة. باستخدام Outlook، ستحصل على تنظيم أفضل لحياتك الشخصية والمهنية وزيادة إنتاجيتك في إدارة البريد الإلكتروني والجداول الزمنية والمهام.

تعلمنا في الدرس السابق أساسيات العامل مع برنامج Outlook و كيفية إستقباله رسائل البريد الإلكتروني من المواقع الأخرى مثل GMAIL على سبيل المثال

سنتابع اليوم خطوات إستخدام برنامج Outlook و معرفة كيفية إنشاء رسائل البريد الإلكتروني

إرسال رسائل بريد إلكتروني بإستخدام برنامج Microsoft Outlook

دعونا نفهم كيفية إنشاء بريد إلكتروني جديد وإرساله إلى شخص ما في Outlook.

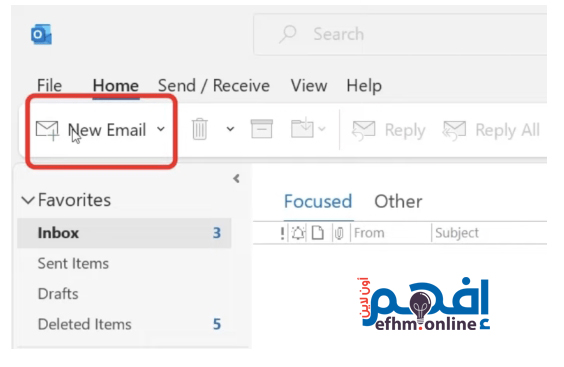

للبدء ، انقر فوق الزر New Email “بريد إلكتروني جديد” في الزاوية العلوية اليسرى من شاشتك أو اضغط على Ctrl + N.

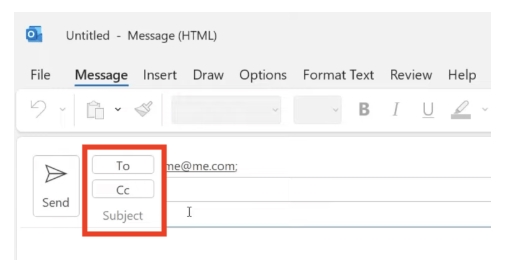

عند إنشاء رسالة بريد إلكتروني في Outlook ، اتبع هذه الخطوات للتواصل الفعال:

TO : أدخل عنوان البريد الإلكتروني للمستلم الأساسي في الحقل TO “إلى”. هذا هو الشخص الذي سيتلقى رسالتك مباشرة.

CC : إذا كنت تريد إرسال نسخة من البريد الإلكتروني إلى أفراد آخرين ، أدخل عناوين بريدهم الإلكتروني في الحقل CC “نسخة إلى”. هذا يبقيهم على اطلاع بالمحادثة ، على الرغم من كونهم ليسوا ملزومين بالرد عليها.

Subject الموضوع: قدم وصفًا موجزًا وواضحًا لمحتوى البريد الإلكتروني في حقل Subject “الموضوع”. يساعد هذا المستلم على فهم الغرض من رسالتك في لمح البصر.

من خلال تضمين عناوين البريد الإلكتروني المناسبة والموضوع الوصفي ، يمكنك التأكد من أن رسالتك تصل إلى الأشخاص المناسبين وتنقل الغرض منها بشكل فعال.

بالإضافة إلى ذلك ، تجدر الإشارة إلى أن Outlook يوفر خيار إرسال نسخ كربونية مخفية (Bcc) إذا كنت لا تريد أن يعرف المستلمون من يتلقى البريد الإلكتروني أيضًا. يمكن أن يكون هذا مفيدًا في مواقف معينة.

عند استخدام نسخة مخفية الوجهة ، سيتلقى جميع المستلمين المدرجين في حقل نسخة مخفية نسخة طبق الأصل من البريد الإلكتروني ، لكن عناوين بريدهم الإلكتروني ستظل مخفية عن بعضها البعض. لن يعرف المستلم الأصلي (في الحقل TO “إلى”) أن الآخرين قد تم وضع نسخة مخفية الوجهة لهم في الرسالة.

هناك نوعان من السيناريوهين الشائعين حيث قد ترغب في استخدام نسخة مخفية الوجهة:

- إرسال رسالة سرًا إلى شخص آخر: إذا كنت بحاجة إلى إرسال رسالة إلى مستلم إضافي دون معرفة المستلم الأساسي أو غيره ، فيمكنك استخدام حقل نسخة مخفية لإبقائها سرية.

- إرسال رسالة جماعية مع الحفاظ على الخصوصية: عند إرسال رسالة إلى مجموعة من الأشخاص قد لا يعرفون بعضهم البعض ، أو إذا كنت تريد حماية خصوصيتهم ، يمكنك استخدام نسخة مخفية الوجهة للحفاظ على خصوصية عناوين البريد الإلكتروني للجميع.

للوصول إلى خيار نسخة مخفية الوجهة في Outlook ، انقر فوق الزر CC “نسخة إلى” عند إنشاء بريد إلكتروني جديد.

في مربع الحوار الذي يظهر ، ستجد خيار Bcc في أسفل اليسار. بالنقر فوقه ، يمكنك إضافة مستلمين إلى حقل نسخة مخفية الوجهة والتأكد من بقاء عناوين بريدهم الإلكتروني مخفية عن الآخرين.

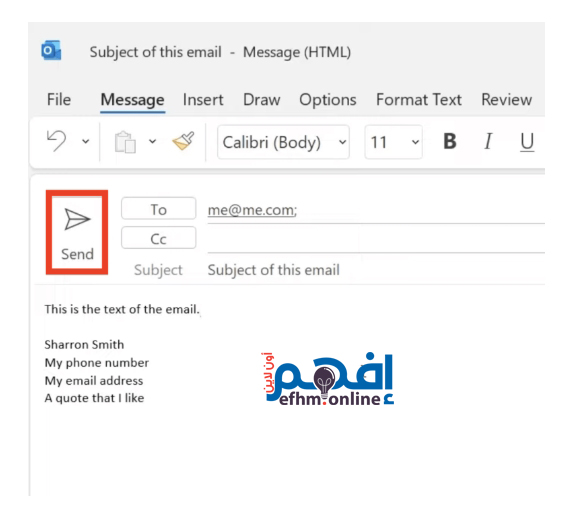

بعد كتابة نص الرسالة ، يمكنك ببساطة الضغط على زر Send إرسال.

تنسيق رسائل بريد إلكتروني بإستخدام برنامج Microsoft Outlook

يقدم Outlook مجموعة من خيارات التنسيق لتحسين مظهر ومستوى احترافية رسائل البريد الإلكتروني الخاصة بك.

فيما يلي بعض ميزات التنسيق التي يمكنك استخدامها:

- Font Styles أنماط الخط: يسمح لك Outlook بتخصيص نمط الخط وحجمه ولونه في النص الخاص بك. يمكنك الاختيار من بين مجموعة متنوعة من الخطوط لتناسب تفضيلاتك وتجعل بريدك الإلكتروني جذابًا بصريًا.

- Text Formatting تنسيق النص: يمكنك تطبيق خيارات التنسيق مثل غامق ومائل وتسطير للتأكيد على كلمات أو عبارات معينة في بريدك الإلكتروني. تساعد خيارات التنسيق هذه في جذب الانتباه إلى المعلومات المهمة.

- Bulleted and Numbered Lists قوائم التعداد النقطي والرقمي: عند تقديم سلسلة من النقاط أو الخطوات ، يمكنك استخدام القوائم ذات التعداد النقطي أو الرقمي. تساعد ميزة التنسيق هذه على تحسين قابلية القراءة والتنظيم في بريدك الإلكتروني.

- Alignment and Indentation المحاذاة والمسافة البادئة: يمكّنك Outlook من محاذاة النص إلى اليسار أو اليمين أو الوسط. بالإضافة إلى ذلك ، يمكنك ضبط المسافة البادئة لإنشاء بريد إلكتروني منظم وذو مظهر احترافي.

- Hyperlinks الارتباطات التشعبية: إذا كنت بحاجة إلى تضمين روابط مواقع الويب أو عناوين البريد الإلكتروني في بريدك الإلكتروني ، فيمكنك إدراج ارتباطات تشعبية. يتيح ذلك للمستلمين الوصول بسهولة إلى المحتوى المرتبط بنقرة بسيطة.

- Attachments المرفقات: يتيح لك Outlook إرفاق الملفات برسائل البريد الإلكتروني الخاصة بك. يمكنك تضمين المستندات أو الصور أو الملفات الأخرى ذات الصلة لتقديم معلومات إضافية أو دعم رسالتك.

من خلال الاستفادة من خيارات التنسيق هذه في Outlook ، يمكنك إنشاء رسائل بريد إلكتروني منظمة جيدًا وجذابة بصريًا ، وتعزيز مظهرها المهني ونقل رسالتك بشكل فعال.

تخصيص توقيع تلقائي لرسائل بريد إلكتروني بإستخدام برنامج Microsoft Outlook

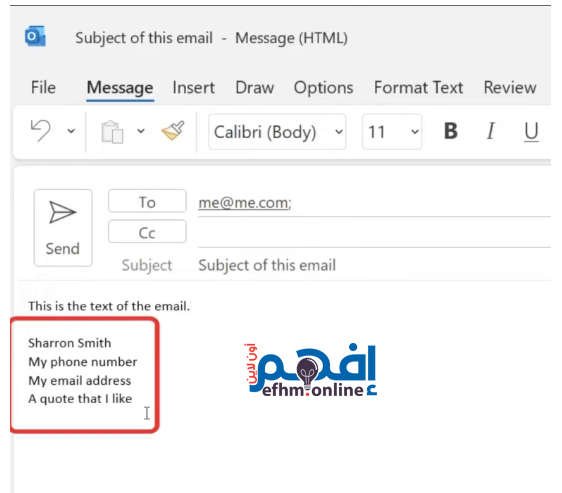

يتيح لك Outlook إنشاء توقيعات بريد إلكتروني مخصصة يتم إلحاقها تلقائيًا بجميع رسائلك الصادرة.

يضيف تضمين التوقيع في رسائل البريد الإلكتروني الخاصة بك لمسة احترافية ويزود المستلمين بمعلومات الاتصال الخاصة بك أو غيرها من التفاصيل ذات الصلة.

إليك كيفية إعداد توقيع شخصي في Outlook:

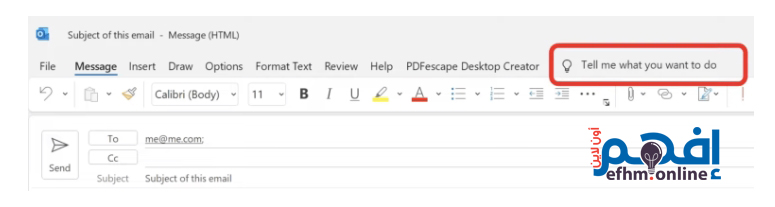

لإضافة توقيع جديد أو تحرير توقيع موجود – انتقل إلى مربع Tell me what you want to do

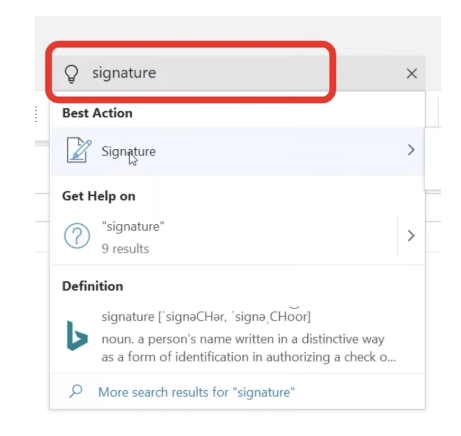

اكتب Signature ثم حدده من القائمة المنسدلة

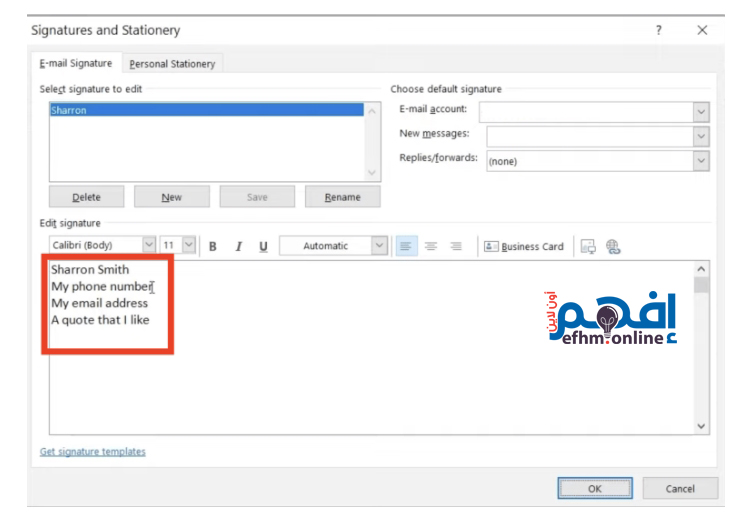

في مربع الحوار ، يمكنك تحرير أو إنشاء توقيعك. يمكنك أيضًا تغيير التنسيق وجعل التوقيع يبدو احترافيًا.

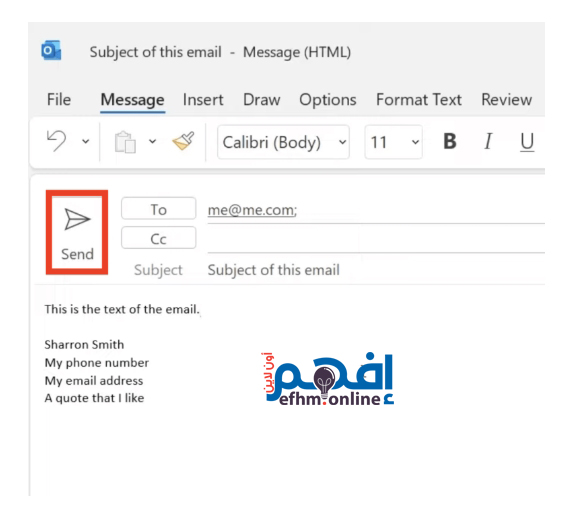

بمجرد الانتهاء من كتابة بريدك الإلكتروني ، يمكنك ببساطة الضغط على إرسال لإرسال البريد الإلكتروني على الفور.

إرسال تلقائي في مواعيد محددة لرسائل بريد إلكتروني بإستخدام برنامج Microsoft Outlook

يوفر Outlook خيار جدولة رسائل البريد الإلكتروني لإرسالها في وقت أو تاريخ لاحق.

يمكن أن يكون هذا مفيدًا عندما تريد إنشاء بريد إلكتروني ولكنك تفضل إرساله في لحظة معينة في المستقبل. إليك كيفية جدولة بريد إلكتروني في Outlook:

- اكتب بريدك الإلكتروني: ابدأ بإنشاء بريدك الإلكتروني كما تفعل عادةً. أدخل المستلم (المستلمين) والموضوع وقم بإنشاء الرسالة.

- الوصول إلى علامة التبويب “Options“: في نافذة تكوين البريد الإلكتروني ، انتقل إلى علامة التبويب “Options” الموجودة في الشريط في الأعلى.

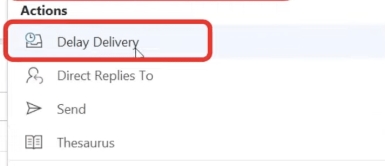

- حدد موقع خيار “Delay Delivery“: في مجموعة “More Options” ، ستجد زر “Delay Delivery“. انقر عليها للوصول إلى خيارات الجدولة.

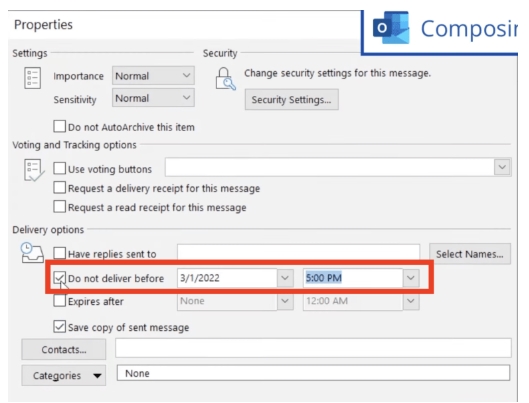

- قم بتعيين تاريخ ووقت التسليم: في مربع حوار “Properties” الذي يظهر ، حدد المربع الذي يشير إلى “Do not deliver before” ، ثم اختر التاريخ والوقت المطلوبين لإرسال البريد الإلكتروني.

- تأكيد وإغلاق: بمجرد تعيين وقت التسليم المجدول ، انقر فوق “Close” في مربع الحوار “Properties” للعودة إلى بريدك الإلكتروني.

- جدولة البريد الإلكتروني: قبل إرسال البريد الإلكتروني ، تأكد من حفظه كمسودة. سيرسل Outlook البريد الإلكتروني تلقائيًا في التاريخ والوقت المحددين اللذين قمت بتعيينهما مسبقًا.

باستخدام ميزة الجدولة في Outlook ، يمكنك إنشاء رسائل بريد إلكتروني مسبقًا وإرسالها في وقت لاحق. يمكن أن يكون هذا مفيدًا عندما تريد التأكد من وصول رسالتك إلى المستلم في لحظة مناسبة أو مناسبة ، حتى إذا كنت غير قادر على إرسالها في الوقت الفعلي.

تذكر إبقاء تطبيق Outlook قيد التشغيل ومتصلاً بالإنترنت حتى يتم إرسال البريد الإلكتروني المجدول في الوقت المحدد.