إستخدام UPS واحد على أجهزة كمبيوتر متعددة

بداية علينا أن نعرف ماهو الـ UPS

يوفر مصدر الطاقة غير المنقطع (UPS) ، المعروف أيضًا باسم إحتياطي البطارية، طاقة احتياطية عند فشل مصدر الطاقة العادي أو انخفاض الجهد إلى مستوى غير مقبول. يسمح UPS بإغلاق آمن ومنظم لجهاز الكمبيوتر والأجهزة المتصلة به لحماية تلك الأجهزة من خطر التعرض للإحتراق الداخلي للمكونات بسبب الإغلاق المفاجئ بسبب إنقطاع التيار الكهربائي على سبيل المثال . يحدد حجم و طاقة بطارية جهاز الـ UPS خاصتك المدة التي ستزود بها أجهزتك بالطاقة عند إنقطاع التيار . الملخص : هو بطارية تقوم بتشغيل جهازك عند إنقطاع تيار الكهرباء الخاص بك لفترة زمنية حتى تتمكن من حفظ ملفاتك و غلق أجهزتك دون التعرض للتلف

يعرف معظم مستخدمي الكمبيوتر أن إغلاق جهاز كمبيوتر سطح المكتب بشكل صحيح مهم جدًا لمنع تلف ملفاتك كما أنه يقلل من مخاطر إتلاف الهارد الخاص بك و اللوحة الأم . ومع ذلك ، هناك أوقات تكون فيها الأشياء خارجة عن إرادتك مثل انقطاع التيار الكهربائي غير المتوقع أو قيام طفلك بسحب القابس من المقبس مما يؤدي إلى إيقاف التشغيل عنوة .

ولذلك كما ذكرنا أعلاه تتمثل إحدى الطرق للحفاظ على تشغيل جهاز الكمبيوتر الخاص بك في حالة عدم وجود كهرباء استخدام (UPS) مما يمنحك وقتًا كافيًا لإغلاق جهاز الكمبيوتر الخاص بك بشكل صحيح.

عادةً ما تحتوي أجهزة UPS ذات النطاق المنخفض والمرتفعة التكلفة والتي تعتمد على المنزل على عدد قليل من منافذ البطاريات مع اتصال USB واحد فقط. USB مخصص لـ UPS لإعلام الكمبيوتر بكمية الطاقة المتبقية على البطارية بحيث يمكنك بعد ذلك إما استخدام برنامج الشركة المصنعة لـ UPS أو من خيارات الطاقة في Windows لإجراء إيقاف تشغيل بسيط قبل نفاد البطارية. قد يعني هذا أن كمبيوترًا واحدًا فقط يمكنه معرفة متى يكون مستوى البطارية منخفضًا وإيقاف تشغيل الكمبيوتر تلقائيًا ، لكن بقية أجهزة الكمبيوتر المتصلة بالمنافذ الأخرى المحمية بالبطارية المتبقية لن تعرف ولا يمكن تهيئتها لإيقاف التشغيل تلقائيًا.

سنعرض لك في هذه المقالة طريقتين حول كيفية استخدام UPS واحد على أجهزة كمبيوتر متعددة وإيقاف تشغيل جميع أجهزة الكمبيوتر المتصلة بمزود UPS الفردي هذا تلقائيًا.

التقنية المستخدمة في هذا الحل هي في الواقع بسيطة جدًا. كل ما عليك فعله هو الحصول على الكمبيوتر المتصل بـ UPS عبر اتصال USB لإرسال أوامر يمكنها إيقاف تشغيل أجهزة الكمبيوتر الأخرى عن بُعد عندما تصل البطارية إلى مستوى منخفض . لذا فإن المطلب الوحيد هنا هو أن أجهزة الكمبيوتر يجب أن تكون متصلة عبر شبكة محلية إما عن بطريقة اللاسلكية أو عن طريق الكابل.

في نظام التشغيل Windows XP ، يمكن تحقيق ذلك بسهولة لأن نظام التشغيل يسمح لك بتشغيل برنامج مخصص عندما يكون مستوى طاقة البطارية منخفضًا. ومع ذلك ، بدءًا من نظام التشغيل Windows Vista حتى نظام التشغيل Windows 8.1 الحالي ، تم تقييد هذا الخيار المفيد للسماح لك فقط باختيار إما إجراءين هما وضع السكون أو إيقاف التشغيل.

بالنسبة لـ Windows 7

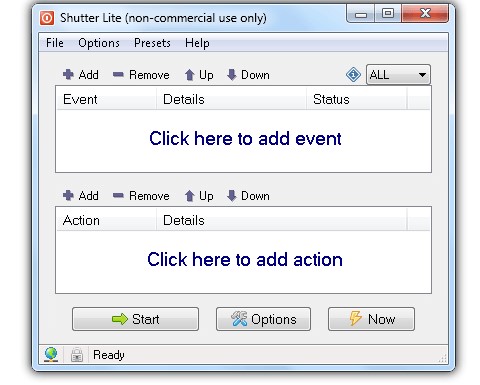

Shutter

Shutter هي أداة جدولة مباشرة للأمام تتيح لك تنفيذ إجراءات معينة بناءً على مجموعة من الأحداث. يوجد حدث “Battery Low” والذي يمكنك تعيينه لإطلاق حدث عندما ينخفض مستوى البطارية عن مستوى معين.

لتشغيل ملف أو برنامج مخصص عندما تصل البطارية إلى مستوى منخفض باستخدام Shutter ، ستحتاج أولاً إلى إضافة حدث بالنقر فوق الزر “ADD” في event، وتحديد Battery Low ، وتغيير النسبة المئوية لمستوى البطارية اختياريًا و انقر فوق ADD. الآن انقر فوق الزر “ADD” من Action، وحدد “Open File” واختر الـ batch file الذي تريد تشغيله. انقر فوق “Add ” وأخيراً الزر “Start “.

عندما يصل مستوى البطارية إلى 5٪ ، سيقوم Shutter ببساطة بتشغيل الباتش المخصص . سيكون من المنطقي تشغيل Shutter تلقائيًا عند بدء تشغيل Windows والذي يمكن القيام به من علامة التبويب “General ” في “Options”. سوف تحتاج إلى تحديد “Autorun at Windows startup/logon” (all users or current users) واختياريا “minimize on start of event monitoring”. والأهم من ذلك ، انتقل إلى علامة التبويب “Advanced ” وحدد “Start event monitoring when application launches” وإلا فسيبدأ البرنامج فقط ولن يراقب الأحداث .

الإصدار Lite مجاني للاستخدام غير التجاري ولكنه يقتصر على عدد من الأحداث والإجراءات مع نافذة منبثقة تذمر عند بدء تشغيل البرنامج. لايشغل البرنامج سوى بضع ميجابايتات من الذاكرة وتقريبًا صفر من استخدام وحدة المعالجة المركزية. نسخة محمولة متاحة للتنزيل.

لتحميل برنامج Shutter إضغط هنا

BatteryDeley

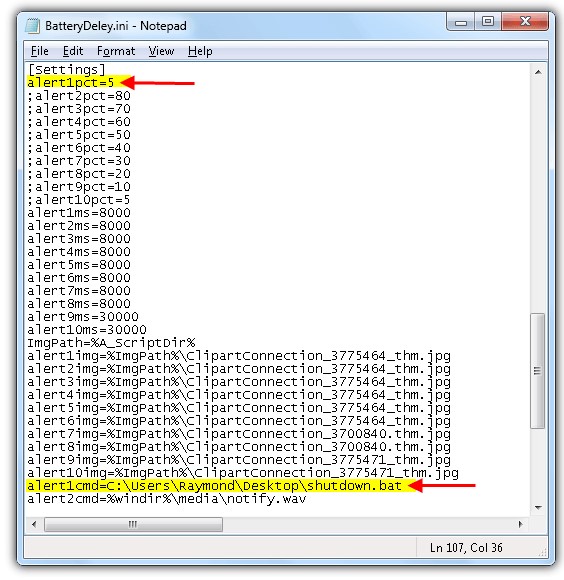

BatteryDeley هو برنامج صغير آخر تم إنشاؤه باستخدام AutoHotkey والذي يمكن تهيئته لتشغيل برامج مخصصة عندما تصل البطارية إلى مستوى معين. إنها ليست سهلة الاستخدام مثل Shutter لأنها لا تحتوي على واجهة مستخدم رسومية ويتم التكوين عن طريق تحرير ملف BatteryDeley.ini يدويًا. بشكل افتراضي ، يقوم BatteryDeley فقط بتشغيل الصوت وعرض صورة منبثقة صغيرة عند الوصول إلى مستوى معين من البطارية وعندما يتم فصل الطاقة الخارجية أو إعادة توصيلها.

يعد تكوين BatteryDeley لتشغيل برنامج مخصص عند الوصول إلى مستوى بطارية معين أمرًا سهلاً للغاية إذا كنت معتادًا على المسارات في Windows. افتح BatteryDeley.ini باستخدام محرر النصوص المفضل لديك مثل Notepad أو Notepad ++. الجزء العلوي من ملف التكوين الذي يبدأ بفاصلة منقوطة هي أمثلة وتفسيرات لما يفعله كل سطر.

في الأساس ، ستحتاج فقط إلى تعديل قيمفي alertXpct و alertXcmd حيث يمثل pct النسبة المئوية لمستوى البطارية ويكون cmd هو مسار البرنامج المخصص الذي تريد تشغيله. توضح لقطة الشاشة أدناه أنه عندما يصل مستوى البطارية إلى 5٪ ، سيتم تشغيل ملف shutdown.bat.

لا يحتوي BatteryDelay على خيار مضمن لبدء التشغيل التلقائي مع Windows ، لذا ستحتاج إلى إنشاء اختصار BatteryDeley.exe وإفلاته في مجلد بدء التشغيل.

لتحميل برنامج BatteryDeley إضغط هنا

Task Scheduler

لا تتضمن هذه الطريقة استخدام أي برنامج تابع لجهة خارجية ولكنها نوع من الطرق التي يم إنجازها مباشرة من Windows. الحيلة هنا هي تمكين الوضع Away Mode الذي يتولى sleep mode واستخدام برنامج جدولة المهام Task Scheduler لتشغيل برنامج عندما يكتشف حدثًا محفزًا (Sleep Mode). السبب في عدم قدرتنا على استخدام وضع السكون هو أنه لا يُنشئ حدثًا ولكن وضع Away Mode يفعل ذلك.

لتمكين الوضع البعيد Away Mode ، ما عليك سوى تنزيل (AwayModeEnabled.reg) وتشغيل ملف التسجيل الذي أنشأناه لراحتك. بمجرد استيراد ملف AwayModeEnabled.reg إلى السجل الخاص بك ، عندما ينتقل جهاز الكمبيوتر إلى وضع Sleep، سيدخل ” Away Mode” بدلاً من ذلك.

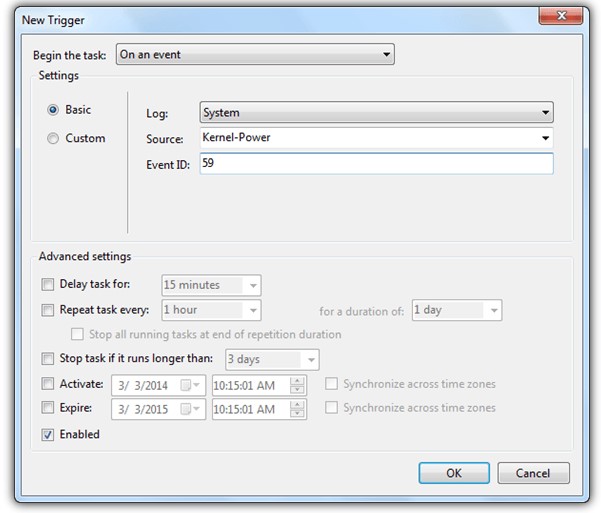

الآن قم بتشغيل Task Scheduler بالضغط في نفس الوقت على مفاتيح WIN + R واكتب taskschd.msc متبوعًا بالضغط على مفتاح Enter. انقر فوق Create Task في جزء actions وسيتم فتح نافذة Task . أعط اسمًا لهذه المهمة (على سبيل المثال ، تشغيل البرنامج على بطارية منخفضة). انتقل إلى علامة Triggers وانقر فوق زر New. أدخل المعلومات كما هو موضح أدناه.

Begin the task: On an event

Settings: Basic

Log: System

Source: Kernel-Power

EventID: 59

Enabled Checkbox: Ticked

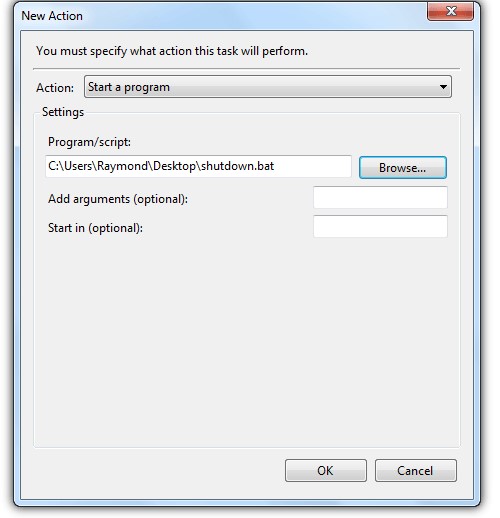

الآن اذهب إلى علامة “Actions ” وانقر فوق زر “New “. بالنسبة إلى القائمة المنسدلة action،حدد Start a program وانقر فوق الزر “Browse” لتحديد الباتش أو البرنامج الذي تريد تشغيله عندما يكون مستوى طاقة البطارية منخفضًا.

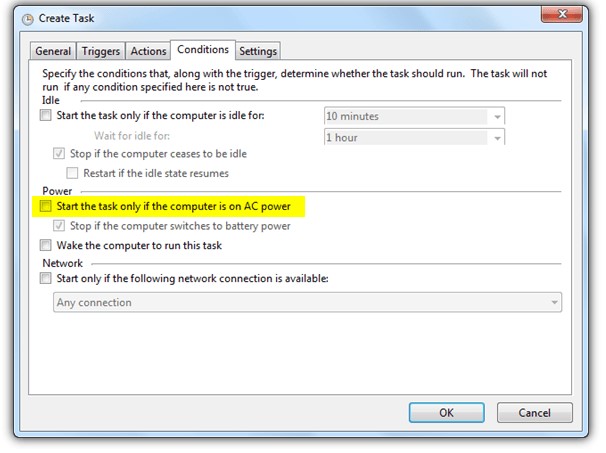

انتقل إلى علامة التبويب “Conditions ” ، وقم بإلغاء تحديد “Start the task only if the computer is on AC power” وانقر فوق “OK”.

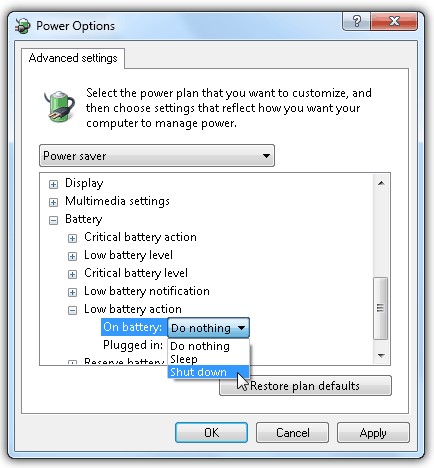

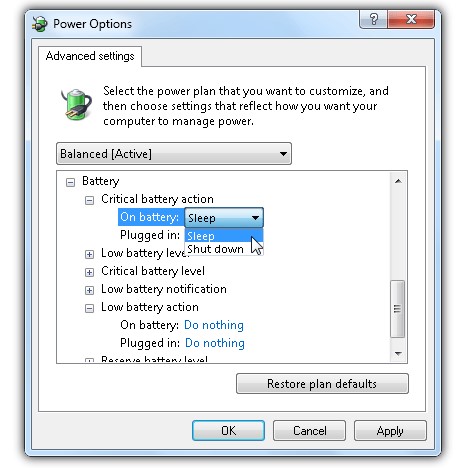

انتقل إلى Control Panel > Hardware and Sound > Power Options. انقر فوق “Change plan settings” للخطة المفضلة المحددة وانقر فوق “Change advanced power settings”. قم Expand Battery > Critical battery action أو Low battery وحدد Sleep لـ On battery على أي من الخيارين. افتراضيًا ، يكون “Low Battery Action” عند 10٪ بينما يكون “Critical” عند 5٪. يمكن تغيير هاتين القيمتين في إعدادات خيارات Advanced Settings.

إرسال أوامر إيقاف التشغيل عن بُعد عندما تكون البطارية منخفضة

الآن بعد أن أصبحت قادرًا على تشغيل برنامج نصي أو برنامج مخصص عندما يكون مستوى البطارية منخفضًا على نظام تشغيل Windows الأحدث ، ستحتاج فقط إلى كتابة سكريبت / برنامج نصي يمكنه إيقاف تشغيل أجهزة كمبيوتر متعددة متصلة بالآخر عن بُعد متصلين بجهاز UPS . يمكنك الاعتماد على برامج جهة خارجية مثل DShutdown و PowerOff و psshutdown / psexec التي تدعم خيارات سطر الأوامر للقيام بذلك.

في حالة إستعمالك برنامج DShutdown

DShutdown.exe /NOW /IP:192.168.1.1 /poweroff /IP:192.168.1.2 /poweroff /IP:192.168.1.3 /poweroff

DShutdown.exe /NOW /poweroff

في حالة إستعمالك برنامج PowerOff

poweroff.exe poweroff -force -remote 192.168.1.1 -port 3210 -password MyPASS

poweroff.exe poweroff -force -remote 192.168.1.2 -port 3210 -password MyPASS

poweroff.exe poweroff -force -remote 192.168.1.3 -port 3210 -password MyPASS

poweroff.exe poweroff

في حالة إستعمالك برنامج psshutdown

psshutdown.exe -r -f -u yourusername -p yourpassword \\192.168.1.1

psshutdown.exe -r -f -u yourusername -p yourpassword \\192.168.1.2

psshutdown.exe -r -f -u yourusername -p yourpassword \\192.168.1.3

shutdown -s -f -t 0

في حالة إستعمالك برنامج psexec

psexec.exe \\192.168.1.1 -u yourusername -p yourpassword shutdown /s /f

psexec.exe \\192.168.1.2 -u yourusername -p yourpassword shutdown /s /f

psexec.exe \\192.168.1.3 -u yourusername -p yourpassword shutdown /s /f

shutdown -s -f -t 0

ستحتاج فقط إلى نسخ أي من مجموعة الأوامر أعلاه إلى ملف shutdown.bat اعتمادًا على البرنامج الذي تفضله باستخدام إجراء إيقاف التشغيل عن بُعد. الأسطر الثلاثة الأولى هي إيقاف تشغيل الكمبيوتر من عنوان IP 192.168.1.1 إلى 192.168.1.3 (ستحتاج إلى استبدال عناوين IP بتلك المستخدمة على جهاز الكمبيوتر الخاص بك) والسطر الأخير هو إيقاف تشغيل الكمبيوتر الذي قمت بتنصيب البرنامج عليه ( الغير مرتبط بجهاز الـ UPS عن طريق الـ USB.

ملاحظة إضافية: قد ترغب في زيادة مستوى البطارية المنخفض إلى 20٪ من “الإعدادات المتقدمة لخيارات الطاقة” بحيث يكون هناك وقت كافٍ لإغلاق جميع أجهزة الكمبيوتر بشكل صحيح قبل نفاد طاقة البطارية.

ملاحظة مهمة: أنت بحاجة إلى التأكد من أن إجمالي سعة طاقة الإخراج لجميع أجهزة الكمبيوتر المتصلة بالـ UPS لا تزيد عن سعة طاقة خرج UPS. يمكن أن يؤدي التحميل الزائد لسعة طاقة الإخراج إلى إتلاف UPS وأجهزة الكمبيوتر الخاصة بك. طالما لم يتم تشغيل ضوء التحذير من الحمل الزائد ، فأنت في الأمان