تعطيل نقل البيانات إلى وسائط التخزين القابلة للإزالة USB

نظرًا لأن كل شخص يمتلك جهاز كمبيوتر وبالتأكيد يمتلك العديد من وسائط التخزين المتحركة من نوع USB أو حتى محرك أقراص ثابتة محمولاً لتسليمه هذه الأيام ، فقد أصبح الآن أسهل من أي وقت مضى نقل البيانات بسرعة من جهاز إلى آخر. في حين أن هذا يجعله رائعًا لقابلية النقل ، إلا أنه يعني أيضًا أنه من الأسهل أكثر من أي وقت نسخ وسرقة الملفات الخاصة بك ، سواء كنت تريد السماح بنسخها إلى جهاز تخزين قابل للإزالة أم لا.

من الواضح أنه يمكنك الانتقال إلى إدارة الأجهزة وتعطيل جميع منافذ USB , ولكن هذه ليست أفضل طريقة للقيام بذلك.

لقد كتبنا سابقًا مقالًا حول كيفية تعطيل أجهزة التخزين القابلة للإزالة مثل محركات أقراص USB مع السماح بعمل ماسح USB ولوحة المفاتيح والماوس. ولكن ماذا لو كنت تريد تعطيل كتابة أي بيانات على وسائط التخزين القابل للإزالة USB، ولكنك لاتزال تريد السماح بالوصول إليها وقراءة المعلومات منها؟

لحسن الحظ ، فكرت Microsoft في هذا السيناريو ، وهناك خيار في Windows يسمح لك بجعل أجهزة تخزين USB للقراءة فقط. على الرغم من التصميم ، لا يتوفر هذا الخيار في مكان واضح مثل لوحة التحكم ، ولا يتوفر حتى في محرر نهج المجموعة. إنه مفتاح تبديل داخل مفتاح التسجيل في السجل.

إليك كيفية تعطيل (وإعادة تمكين) الوصول للكتابة إلى أجهزة التخزينوسائط التخزين القابلة للإزالة USB ومحركات الأقراص الثابتة المحمولة

استخدام ملفات .Reg معدة مسبقاً

مفتاح التسجيل والقيمة التي تمكّن الوصول للكتابة وتعطيله غير موجودة افتراضيًا على جميع الأنظمة. لذلك فإن الطريقة السهلة للقيام بذلك هي تنزيل وتشغيل ملف .reg جاهز. التي تنقر عليها نقرًا مزدوجًا لتعطيل الوصول للكتابة.

قم بتنزيل الملف التالي لتعطيل الوصول للكتابة. يؤدي هذا إلى إنشاء قيمة تسجيل جديدة تسمى WriteProtect بقيمة 1 لتمكين الحماية ضد الكتابة.

DisableUSBWrite

قم بتنزيل هذا الملف لإعادة تمكين الوصول للكتابة مرة أخرى. يغير هذا WriteProtect من 1 إلى 0.

EnableUSBWrite

قم بتنزيل هذا الملف لحذف قيمة WriteProtect من التسجيل بالكامل. هذا أكثر من إجراء استكشاف الأخطاء وإصلاحها وليس ضروريًا إذا لم تكن لديك مشاكل.

DeleteWriteProtectValue

ما عليك سوى تنزيل وتنفيذ أي واحد تريده ، وعندما يُطلب منك ذلك ، قم باستيراده إلى السجل.

تعديل Registry بنفسك

إذا كنت تفضل تعديل Registry والقيام بذلك بنفسك ، فهذا سهل جدًا ولا يتضمن سوى إنشاء قيمة مفتاح واحدة وتحريرها.

إذهب إلى Start -> Run -> Type regedit ثم إضغط enter

إذهب إلى

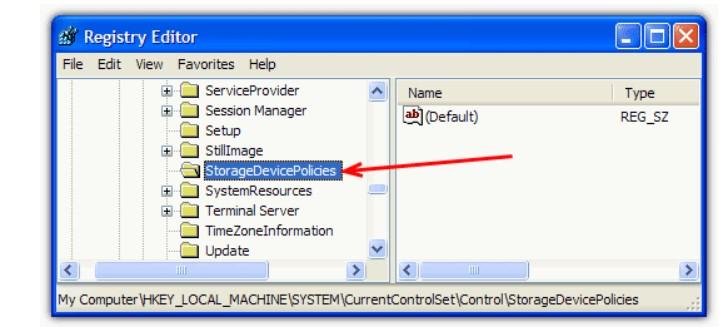

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control

ابحث عن مفتاح في Control يسمى StorageDevicePolicies. إذا كان لديك مفتاح بهذا الاسم ، فانتقل إلى الخطوة 4. إذا لم يكن كذلك ، فاتبع الخطوة 3.

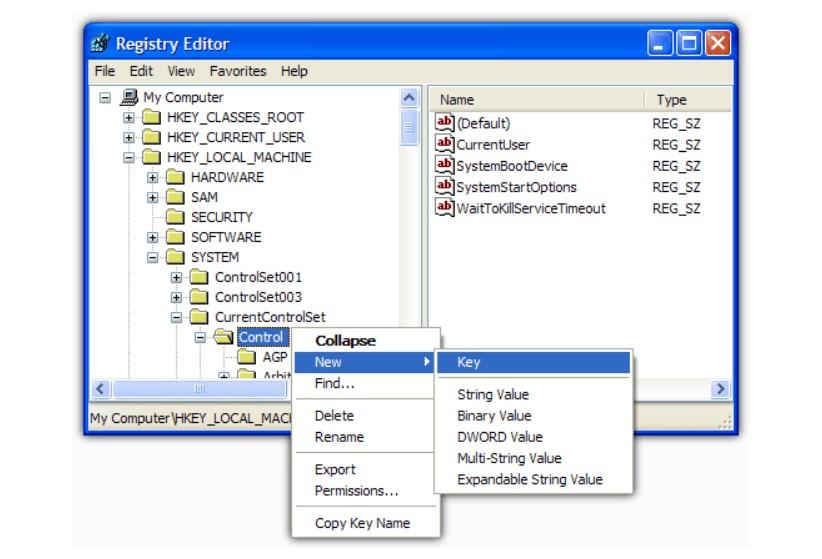

3. تحتاج إلى إنشاء مفتاح جديد يسمى StorageDevicePolicies. انقر بزر الماوس الأيمن فوق التحكم ، وحدد جديد -> مفتاح واكتب StorageDevicePolicies. تأكد من عدم تضمين أي مسافات قبل أو بعد.

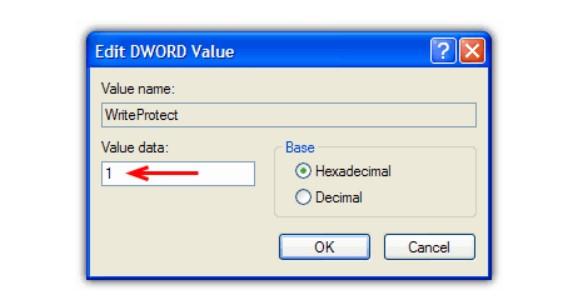

4. انقر بزر الماوس الأيمن فوق مفتاح StorageDevicePolicies وحدد قيمة جديدة -> DWORD أو قيمة DWORD (32 بت) لأنظمة التشغيل 64 بت ، وقم بتسميتها WriteProtect. انقر نقرًا مزدوجًا فوق WriteProtect وقم بتعيين القيمة من 0 إلى 1.

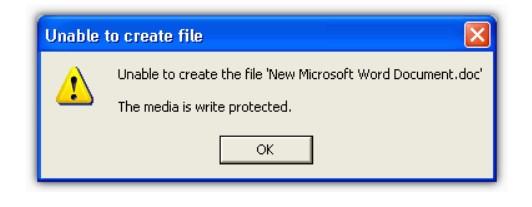

سيمنع هذا المستخدمين من الكتابة إلى محركات أقراص USB برسالة “الوسائط محمية ضد الكتابة”.

إن إجراء السماح بالكتابة مرة أخرى إلى أجهزة تخزين USB هو ببساطة تعيين قيمة حماية الكتابة إلى 0. لتجنب أي مشكلات محتملة ، من الأفضل تنفيذ هذا الإجراء أثناء عدم توصيل جهاز تخزين USB. على الرغم من أنني قمت ببساطة بفصل عصا USB وإعادة إدخالها حتى يسري مفعول تغيير السجل ، فقد تتجنب أي مشاكل أخرى قد تحدث.

الشيء الجيد في هذا هو أنك لست بحاجة إلى إعادة التشغيل ، لقد تمكنت من اختبار هذه الطريقة عدة مرات دون إعادة تشغيل XP أو Windows 7 مرة واحدة. تم تأكيد هذا للعمل بشكل جيد على Windows 7 32 بت و 64 بت.