تسريع الجهاز في ويندوز 10 بتعطيل الصور المصغرة

حتى في عصر أجهزة الكمبيوتر السريعة التي نعيش فيه الآن , يستخدم العديد منا الأقراص القابلة للإزالة و أقراص التخزين المحمولة , أو حتى الأقراص المتصلة بالشبكة والتي يمكن أن تكون بطيئة بشكل محبط جداً في تصفح محتوياتها , خاصة إذا كان عليك الإنتظار حتى يتم تحميل كل صورة مصغرة جديدة للملفات الموجودة عليها … لكن لحسن الحظ من السهل تسريع تصفح تلك الوسائط عن طريق تعطيل عرض الصور المصغرة تماماً .. إليك الطريقة السحرية لهذا

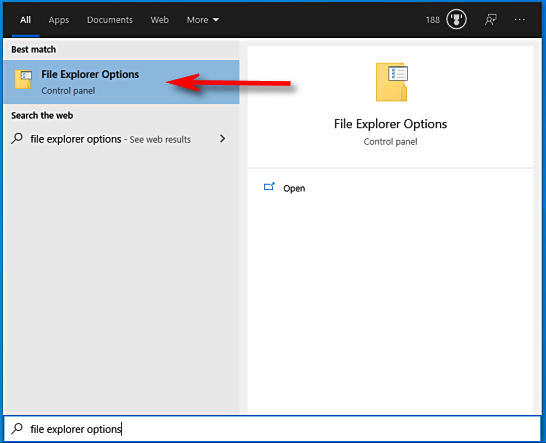

قم بفتح قائمة “Start” ثم اكتب فيها “File explorer options” .. ثم اختر أول نتيجة تظهر لك كما في الصورة الموضحة أدناه

( هناك طريقة مختصرة أيضاً أن تقوم بفتح أي مجلد , ثم من تبويب View تختر الخيار Options )

من خيارات الـ “File Explorer options” التي ظهرت لك .. اختر التبويب “View”

ومن الخيارات المتقدمة “Advanced Settings” قم بتنشيط الصندوق بجانب الخيار “Always Show Icons,Never Thumbnails” ثم اضغط Ok

و هذا الخيار سيقوم بتعطيل خاصية إظهار الصور المصغرة للملفات المختلفة كملفات الفيديو مثلاً مما يساهم في تسريع عملية تصفح المجلدات التي تحتوي على هذا النوع من الملفات … ستجد الفرق ملموس

لتجربة الفرق الان قم بفتح مجلد يحتوي على العديد من المستندات و ملفات الصور و الأغاني و الملفات المرئية … ستجد أن المعروض هو فقط الأيقونات الرمزية ليس إلا … وستجد أنك تستطيع فتحها بكل سرعة .. عكس الأوقات السابقة ..

لإلغاء الخطوات السابقة , كل ما عليك هو تكرارها ثم إزالة علامة الصح من أمام الخيار (Always Show Icons,Never Thumbnails)