كيف يحدث اختراق الحسابات خطوة بخطوة؟ م/16

كيف يخترق المخترق حسابك فعلاً؟ تابع سيناريو اختراق حقيقي خطوة بخطوة لترى كيف تتشابك جميع أساليب الهجوم — وكيف كان يمكن إيقافه.

كيف يحدث اختراق الحسابات خطوة بخطوة؟

مقدمة: حان وقت ربط كل ما تعلّمته

في المقالات الخمس عشرة السابقة تعلّمت أجزاء مختلفة من لغز الأمن السيبراني:

- عقلية المخترق ومراحل تفكيره

- أنواع التهديدات والهجمات

- أدوات الحماية كلمات المرور والمصادقة الثنائية

- البرامج الخبيثة وأساليب التلاعب النفسي

اليوم نضع جميع هذه القطع في صورة واحدة متكاملة.

سنتابع سيناريو اختراق حقيقي — من اللحظة التي يختار فيها المهاجم هدفه حتى اللحظة التي يسرق فيها ما يريد. وفي كل خطوة سنرى: كيف كان يمكن إيقافه.

شخصيتا القصة

المهاجم: يُدعى في أوساط الأمن السيبراني “Threat Actor” — شخص ذو دوافع مالية يبحث عن ضحايا سهلة.

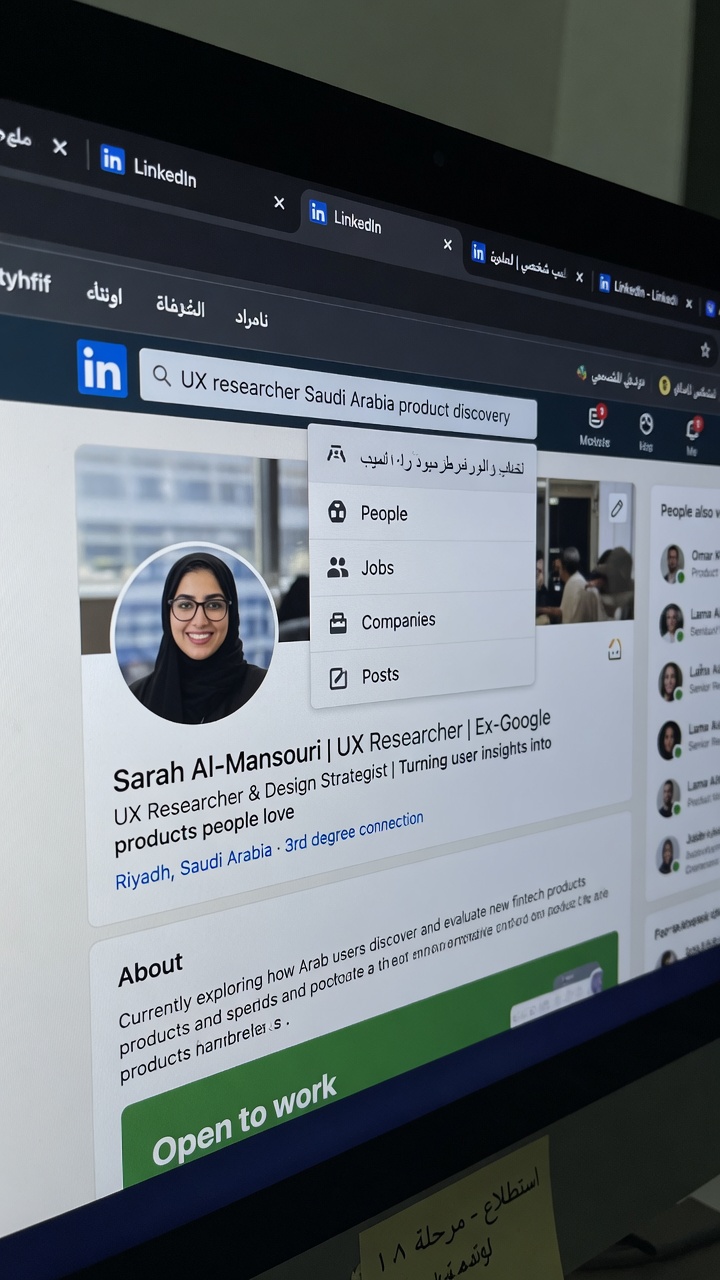

الضحية: سارة — مديرة مشاريع في شركة متوسطة الحجم. تستخدم نفس كلمة المرور لحسابات متعددة، ولم تفعّل المصادقة الثنائية على بريدها الشخصي. نشاطها على وسائل التواصل الاجتماعي واسع وتفاصيل حياتها المهنية مرئية للجميع.

المرحلة الأولى: الاستطلاع — جمع المعلومات

ما يجمعه عن سارة:

- من LinkedIn: اسمها الكامل، مسماها الوظيفي، اسم شركتها، زملاؤها، مسيرتها المهنية

- من إنستغرام: صور إجازاتها، اسم كلبها “ريان”، تاريخ ميلادها في ديسمبر

- من تويتر: بريدها الإلكتروني العام، آراؤها واهتماماتها

- من موقع الشركة: هيكل الشركة، أسماء المديرين، عناوين البريد الإلكتروني الرسمية

في أقل من ساعة يعرف المهاجم عن سارة ما يكفي لصياغة هجوم مُخصَّص مقنع.

🛡️ كيف كان يمكن إيقافه هنا:

تقليل المعلومات الشخصية المرئية للعموم على وسائل التواصل — خاصة تاريخ الميلاد والمعلومات المهنية التفصيلية.

المرحلة الثانية: إيجاد الثغرة — البريد الإلكتروني القديم

يبحث المهاجم في قواعد بيانات التسريبات المتاحة في الـ Dark Web. يكتشف أن بريد سارة الإلكتروني ضمن تسريب قديم لموقع تسوق تعرّض للاختراق قبل ثلاث سنوات. كلمة مرورها المسرَّبة: “Ryan2019!”

يُجرّب هذه الكلمة على بريدها الإلكتروني الشخصي — تنجح. لم تغيّرها منذ التسريب.

🛡️ كيف كان يمكن إيقافه هنا:

- التحقق الدوري من haveibeenpwned.com

- عدم إعادة استخدام كلمات المرور كما تعلّمت في المقالة السادسة

- تفعيل المصادقة الثنائية الذي كان سيمنع الدخول حتى مع كلمة المرور الصحيحة

المرحلة الثالثة: الدخول الأول — البريد الإلكتروني

يدخل المهاجم لبريد سارة بصمت تام. لا يغيّر كلمة المرور — لا يريد أن تنتبه.

ماذا يجد؟

- إيصالات من بنكها تكشف اسم البنك ورقم الحساب الجزئي

- رسائل من شركتها تكشف نظام العمل الداخلي وأسماء العملاء

- رسائل قديمة تحتوي على كلمات مرور لخدمات أخرى أرسلتها لنفسها ذات مرة

- رسائل من تطبيقات متعددة تكشف حساباتها في مواقع أخرى

البريد الإلكتروني هو مفتاح كل شيء آخر — من يملكه يملك صلاحية استعادة جميع الحسابات المرتبطة به.

🛡️ كيف كان يمكن إيقافه هنا:

تفعيل المصادقة الثنائية على البريد الإلكتروني كأولوية قصوى — كما أكدنا في المقالة السابعة. حتى مع معرفة كلمة المرور لا يستطيع الدخول.

المرحلة الرابعة: التوسع — اختراق حسابات إضافية

الآن يستخدم المهاجم ميزة “نسيت كلمة المرور” في مواقع مختلفة — رابط الاستعادة يُرسَل لبريد سارة الذي يسيطر عليه هو.

خلال ساعات يخترق:

- حسابها في موقع التسوق الذي يحفظ بيانات بطاقتها البنكية

- حسابها على إنستغرام — يمكن استخدامه للاحتيال على متابعيها

- حسابها المهني في بعض المنصات

كل هذا وسارة نائمة لا تعلم شيئاً.

🛡️ كيف كان يمكن إيقافه هنا:

كلمة مرور مختلفة لكل حساب — حتى لو سقط البريد لا تسقط معه كل الحسابات. ومدير كلمات المرور يجعل هذا سهلاً.

المرحلة الخامسة: الاستغلال — تحقيق الهدف

الآن يُحقّق المهاجم هدفه المالي بطريقتين:

الطريقة الأولى — استخدام بيانات البطاقة:

يستخدم بيانات بطاقتها البنكية لشراء بطاقات هدايا رقمية — وسيلة شائعة لتحويل المسروقات لأموال نقدية يصعب تتبعها.

الطريقة الثانية — بيع البيانات:

يبيع حزمة بيانات سارة الكاملة في أسواق الـ Dark Web — بريدها، كلمات مرورها، بيانات بطاقتها، معلوماتها المهنية — لمشترين آخرين قد يستخدمونها في هجمات مستقبلية.

المرحلة السادسة: الاكتشاف — متأخراً جداً

انتبهت سارة بعد ثلاثة أيام حين وصلها إشعار من بنكها بمعاملات مشبوهة. وحين حاولت تسجيل الدخول لبريدها وجدت كلمة مرورها لا تعمل — غيّرها المهاجم أخيراً بعد أن انتهى مما أراد.

الضرر وقع. البيانات بِيعت. المال ذهب.

الخريطة الكاملة: أين كانت نقاط الإيقاف؟

| المرحلة | ما حدث | كيف كان يُوقَف |

|---|---|---|

| الاستطلاع | جمع معلومات علنية | تقليل المعلومات الشخصية العامة |

| إيجاد الثغرة | بيانات مسرَّبة قديمة | كلمات مرور مختلفة + التحقق من التسريبات |

| الدخول الأول | دخول البريد بكلمة مرور مسرَّبة | المصادقة الثنائية — الأكثر أهمية |

| التوسع | استعادة حسابات عبر البريد | كلمات مرور مختلفة لكل حساب |

| الاستغلال | سرقة مالية وبيع البيانات | الاكتشاف المبكر + مراقبة الحسابات |

| الاكتشاف | متأخر جداً | إشعارات فورية + مراجعة دورية |

الدرس الأهم من هذا السيناريو

لاحظ شيئاً مهماً: لم يستخدم المهاجم أي أداة اختراق تقنية معقدة.

لم يكسر خوارزمية تشفير. لم يستغل ثغرة برمجية معقدة. لم يحتج موارد ضخمة.

استخدم فقط:

- معلومات نشرتها سارة بنفسها علناً

- بيانات مسرَّبة متاحة للشراء

- ميزة “نسيت كلمة المرور” الموجودة في كل موقع

الحماية من هذا السيناريو كاملاً لا تحتاج خبرة تقنية — تحتاج عادات صحيحة:

✅ كلمة مرور مختلفة لكل حساب

✅ مصادقة ثنائية على البريد الإلكتروني كأولوية قصوى

✅ التحقق الدوري من haveibeenpwned.com

✅ تقليل المعلومات الشخصية المنشورة علناً

✅ مراقبة الحسابات البنكية بانتظام

علامات تدل على اختراق حسابك الآن

- رسائل “تسجيل دخول من جهاز جديد” لم تقم بها أنت

- تغيير كلمة مرورك دون علمك

- رسائل أُرسلت من حسابك دون علمك

- معاملات بنكية لم تقم بها

- أصدقاؤك يخبرونك بأنهم تلقوا رسائل مشبوهة منك

- عدم قدرتك على الدخول لحسابك رغم صحة كلمة المرور

ماذا تفعل إذا اكتشفت الاختراق؟

فوراً:

غيّر كلمة مرور الحساب المخترق من جهاز آخر موثوق.

خلال دقائق:

غيّر كلمة مرور بريدك الإلكتروني — هو البوابة الرئيسية لكل شيء آخر.

خلال ساعة:

راجع جميع الحسابات المرتبطة ببريدك وغيّر كلمات مرورها.

بالتوازي:

إذا تعلّق الأمر بأموال — اتصل ببنكك فوراً لتجميد البطاقة.

بعد السيطرة على الوضع:

فعّل المصادقة الثنائية على كل حساب مهم وأبلغ عن الحادثة.

خلاصة المقالة

رأيت اليوم كيف تتشابك كل المفاهيم التي تعلّمتها في سيناريو واحد متكامل. الاختراق لم يكن ضربة واحدة — كان سلسلة من الخطوات، وكل خطوة كان يمكن إيقافها بإجراء بسيط.

الأمن السيبراني ليس درعاً واحداً — هو طبقات متعددة من الحماية. كلما زادت الطبقات، كلما صعُب على المهاجم الوصول إليك وكلما اختار هدفاً أسهل.

افعلها الآن — خطوة واحدة فقط

اذهب لبريدك الإلكتروني الآن وتحقق من قائمة “الأجهزة المتصلة” أو “نشاط الحساب الأخير”. إذا وجدت جهازاً أو موقعاً لا تعرفه — أخرجه فوراً وغيّر كلمة مرورك.

المقالة التالية

ماذا يحدث لبياناتك بعد سرقتها؟

رأيت كيف تُسرق البيانات. لكن ماذا يحدث لها بعد ذلك؟ إلى أين تذهب؟ من يشتريها؟ وكيف تُستخدم ضدك مرة بعد مرة؟ في المقالة القادمة نكمل القصة حتى نهايتها.

هذه المقالة جزء من سلسلة: الأمن السيبراني للمبتدئين — من الصفر إلى الوعي الكامل

efhm.online