ما هو الـ Dark Web حقاً؟ حقيقة بلا مبالغة م/15

ما هو الـ Dark Web حقاً؟ تعرف على الحقيقة الكاملة بعيداً عن المبالغات — كيف يعمل، ماذا يوجد فيه، ومن يستخدمه فعلاً.

ما هو الـ Dark Web حقاً؟ حقيقة بلا مبالغة

مقدمة: الحقيقة أقل إثارة مما تظن — وأكثر أهمية

حين يذكر أحدهم “الـ Dark Web” تتبادر للأذهان صور درامية: قراصنة في غرف مظلمة، أسواق لبيع الأسلحة، مجرمون من كل أنحاء العالم.

بعض هذا حقيقي — لكن معظمه مبالغة صنعتها أفلام هوليوود والمقالات الإثارية.

الـ Dark Web في حقيقته أكثر تعقيداً وأقل إثارة مما يُصوَّر. فهمه الحقيقي مهم لك كمستخدم عادي — لأن بياناتك قد تكون هناك دون أن تعلم، ولأن الخوف المبني على الجهل لا يحميك.

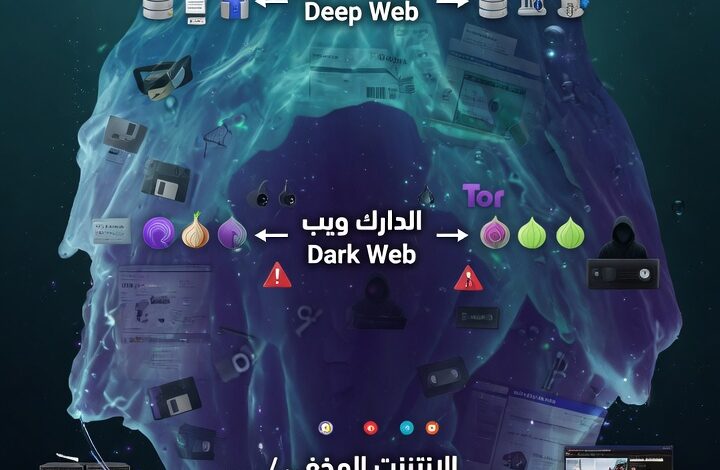

قبل أن نتحدث عن الـ Dark Web لا بد من فهم الصورة الكاملة:

الطبقة الأولى: الإنترنت السطحي (Surface Web)

ما تراه وتستخدمه يومياً — مواقع تظهر في نتائج جوجل وبينج. يُقدَّر بأنه لا يمثّل سوى 4-5% فقط من إجمالي الإنترنت.

أمثلة: موقع CNN، يوتيوب، ويكيبيديا، هذا الموقع الذي تقرأه الآن.

الطبقة الثانية: الإنترنت العميق (Deep Web)

الجزء الأضخم من الإنترنت — يُقدَّر بـ 95-96% من إجماليه. لا تظهر صفحاته في نتائج محركات البحث لأنها محمية بكلمة مرور أو تتطلب تسجيل دخول.

أمثلة يومية للـ Deep Web:

- صندوق بريدك الإلكتروني

- حسابك البنكي الإلكتروني

- سجلاتك الطبية في مستشفى

- قاعدة بيانات جامعتك

- محادثاتك الخاصة على واتساب

الـ Deep Web ليس مكاناً مخيفاً — أنت تستخدمه عشرات المرات يومياً دون أن تدري.

الطبقة الثالثة: الإنترنت المظلم (Dark Web)

جزء صغير من الـ Deep Web مبني على شبكات خاصة تتطلب برامج متخصصة للوصول إليها. لا يمكن الوصول إليه بمتصفح عادي.

الخلط الشائع: كثيرون يظنون أن الـ Deep Web = الـ Dark Web. هما مختلفان تماماً.

كيف يعمل الـ Dark Web تقنياً؟ (بشكل مبسط)

أشهر طريقة للوصول للـ Dark Web هي شبكة Tor — اختصار لـ The Onion Router (موجّه البصلة).

لماذا البصلة؟

لأن البيانات تمر عبر طبقات متعددة من التشفير — مثل طبقات البصلة — قبل أن تصل لوجهتها.

كيف تعمل؟

حين تستخدم Tor لا يذهب طلبك مباشرة للموقع المقصود. يتنقل عبر سلسلة من الخوادم الوسيطة (Nodes) الموزعة حول العالم، وكل خادم يعرف فقط الخادم الذي قبله والذي بعده — لا أحد يرى الصورة الكاملة.

النتيجة: يصعب جداً تتبع المستخدم أو الموقع.

مواقع الـ Dark Web تنتهي بـ .onion بدلاً من .com أو .net وهي غير مفهرسة في أي محرك بحث عادي.

ماذا يوجد في الـ Dark Web فعلاً؟

الحقيقة التي لا يُقالها كثيراً: الـ Dark Web ليس مكاناً للشر فقط.

الاستخدامات المشروعة:

الصحافة والناشطون:

في الدول التي تُقيَّد فيها حرية الصحافة والإنترنت، يستخدم الصحفيون والناشطون الـ Dark Web للتواصل بأمان وتبادل المعلومات بعيداً عن رقابة الحكومات.

حماية الخصوصية:

أشخاص يرفضون مبدئياً المراقبة الرقمية الواسعة النطاق يستخدمونه للتصفح دون تتبع.

الأبحاث الأمنية:

مختصو الأمن السيبراني يراقبون الـ Dark Web لرصد التهديدات الجديدة وتسريبات البيانات.

التواصل في مناطق الحرب:

مواطنون في مناطق النزاع يستخدمونه للتواصل حين تُقطع خدمات الإنترنت العادية.

الاستخدامات غير المشروعة:

هنا تكمن الخطورة الحقيقية التي تهمّك كمستخدم عادي:

أسواق البيانات المسروقة:

تُباع هنا قواعد بيانات ضخمة تحتوي على ملايين الحسابات المسروقة — أسماء المستخدمين، كلمات المرور، أرقام البطاقات البنكية، بيانات الهوية. بياناتك قد تكون موجودة هناك دون علمك إذا تعرّضت خدمة تستخدمها لاختراق.

بيع أدوات الاختراق:

برامج خبيثة، أدوات هجوم، خدمات الاختراق مقابل أجر — يُسمى هذا “Hacking as a Service”.

المخدرات والسلع المهرّبة:

أسواق تعمل مثل أمازون لكن لبضائع غير مشروعة.

بيانات الهوية المزوّرة:

وثائق مزوّرة، بطاقات هوية، جوازات سفر.

ما علاقة الـ Dark Web بك شخصياً؟

هذا هو السؤال الأهم. حتى لو لم تزر الـ Dark Web ولن تزوره — قد يكون له علاقة بك:

بياناتك قد تكون هناك:

كل مرة تتعرض فيها خدمة تستخدمها لاختراق — بريد إلكتروني، موقع تسوق، تطبيق — قد تُباع بياناتك في أسواق الـ Dark Web.

كيف تعرف؟

استخدم موقع haveibeenpwned.com — أدخل بريدك الإلكتروني وسيخبرك إذا كان ضمن تسريبات معروفة.

ماذا تفعل إذا وجدت بياناتك هناك؟

- غيّر كلمة مرور الحساب المخترق فوراً

- فعّل المصادقة الثنائية كما تعلّمت في المقالة السابعة

- راقب حساباتك البنكية بحثاً عن معاملات مشبوهة

- كن أكثر يقظة من محاولات التصيد الاحتيالي التي ستستخدم بياناتك المسروقة

هل يجب أن تزور الـ Dark Web؟

إجابة مباشرة: لا — لا توجد حاجة حقيقية لذلك كمستخدم عادي.

وإذا فكّرت في ذلك من باب الفضول فقط — اعلم:

- الـ Dark Web ليس “مثيراً” كما يُصوَّر — معظمه منتديات نصية مملة ومواقع بطيئة

- الوصول إليه في بعض الدول قد يكون مقيداً قانونياً

- برنامج Tor نفسه آمن — لكن المواقع التي تزورها عبره قد لا تكون كذلك

- حتى في الـ Dark Web هناك عمليات مراقبة من جهات إنفاذ القانون

خرافات شائعة عن الـ Dark Web

“الـ Dark Web ضخم جداً ومليء بالمحتوى”:

الحقيقة أنه أصغر بكثير مما يُتخيَّل. معظم الأرقام المضخّمة التي تُتداول ليس لها أساس موثوق.

“مجرد زيارته تجعلك مجرماً”:

الـ Dark Web نفسه ليس غير قانوني في معظم الدول — ما يكون غير قانوني هو ما تفعله فيه.

“لا يمكن تتبّعك فيه إطلاقاً”:

Tor يوفر إخفاءً جيداً لكنه ليس مثالياً. وكالات إنفاذ القانون نجحت في كشف هويات مستخدمين عديدين.

“كل ما فيه خطير ومخصص للمجرمين”:

كما رأينا — له استخدامات مشروعة كثيرة، وكثير من مستخدميه صحفيون وباحثون وناشطون.

خلاصة المقالة

الـ Dark Web ليس وحشاً خرافياً ولا جنة المجرمين الحصرية — هو أداة مثل أي أداة. خطورته الحقيقية على المستخدم العادي تكمن في أن بياناته المسروقة قد تُباع هناك، لا في أن يزوره بنفسه.

فهمه بواقعية يعطيك وعياً حقيقياً ويمنعك من الاستجابة لمبالغات تُشتّت انتباهك عن الأخطار الأكثر واقعية.

افعلها الآن — خطوة واحدة فقط

اذهب إلى haveibeenpwned.com الآن وابحث عن بريدك الإلكتروني. إذا ظهر في أي تسريب — اتبع الخطوات التي ذكرناها أعلاه فوراً. هذه دقيقة واحدة قد تنقذك من مفاجأة غير سارة.

المقالة التالية

كيف يحدث اختراق الحسابات خطوة بخطوة؟

الآن وقد فهمت الأدوات والأساليب والأماكن — حان وقت رؤية الصورة الكاملة. في المقالة القادمة نتتبع اختراقاً حقيقياً من لحظة اختيار الهدف حتى سرقة البيانات — خطوة بخطوة — لترى كيف تتشابك كل المفاهيم التي تعلّمتها في سيناريو واحد متكامل.

هذه المقالة جزء من سلسلة: الأمن السيبراني للمبتدئين — من الصفر إلى الوعي الكامل

efhm.online