الـ Ransomware — الفيروس الذي يحتجز ملفاتك ويطلب فدية م/13

ما هي برامج الفدية وكيف تحتجز ملفاتك؟ تعرف على أخطر أنواع الهجمات الإلكترونية وكيف تحمي نفسك منها قبل فوات الأوان.

الـ Ransomware — الفيروس الذي يحتجز ملفاتك ويطلب فدية

مقدمة: الصباح الذي لا تتمنى أن يأتي

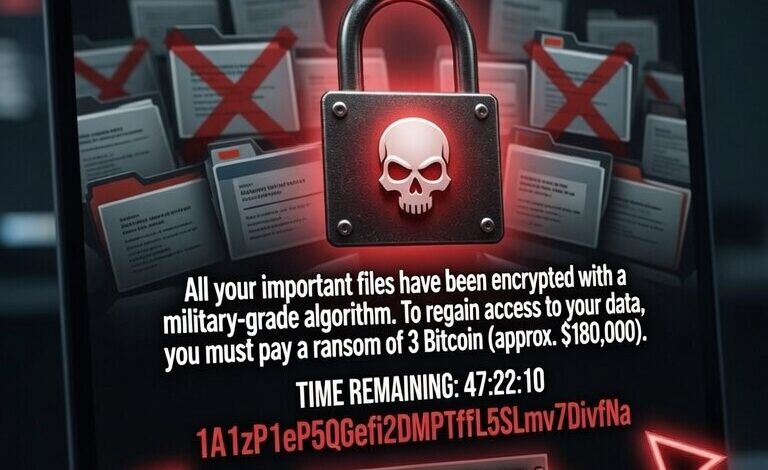

استيقظت صباحاً، فتحت حاسوبك، حاولت فتح ملف عملك — فظهرت لك رسالة:

“جميع ملفاتك مشفّرة. لاستعادتها ادفع 500 دولار بالبيتكوين خلال 72 ساعة. بعد انتهاء المهلة يرتفع المبلغ إلى 1000 دولار. بعد 7 أيام تُحذف مفاتيح التشفير نهائياً.”

وفي الخلفية عداد يعدّ الثواني.

هذا السيناريو لم يعد نادراً — برامج الفدية هي اليوم أحد أكثر أنواع الهجمات الإلكترونية ضرراً وانتشاراً في العالم. وضحاياها ليسوا شركات كبرى فقط — أفراد عاديون وأصحاب مشاريع صغيرة وطلاب يفقدون سنوات من عملهم في لحظة واحدة.

ما هي برامج الفدية بالضبط؟

برنامج الفدية (Ransomware) نوع من البرامج الخبيثة التي تعلّمناها في المقالة السابقة. لكنه يختلف عن باقي الأنواع في نقطة جوهرية:

لا يختبئ — يُعلن عن نفسه صراحةً لأن هدفه ابتزازك.

آليته بسيطة وفعّالة بشكل مُرعب:

- يدخل جهازك بصمت

- يُشفّر جميع ملفاتك بخوارزمية رياضية معقدة — يجعلها مقروءة للحاسوب لكن غير قابلة للفتح دون مفتاح التشفير

- يعرض رسالة يطالبك فيها بالدفع مقابل المفتاح

- يضع مهلة زمنية لزيادة الضغط النفسي

التشفير المستخدم قوي لدرجة أن كسره دون المفتاح يحتاج نظرياً آلاف السنين حتى لأقوى الحواسيب.

كيف يصل برنامج الفدية إلى جهازك؟

المسار الأول: رسائل التصيد الاحتيالي

كما تعلّمت في مقالة التصيد الاحتيالي — رسالة بريد إلكتروني تحتوي على مرفق خبيث أو رابط لموقع مزيف. فتح المرفق يُطلق البرنامج مباشرة.

المسار الثاني: ثغرات البرامج غير المحدّثة

المهاجمون يستغلون ثغرات معروفة في أنظمة وبرامج لم تُحدَّث. دودة WannaCry الشهيرة انتشرت عالمياً عام 2017 عبر ثغرة في Windows كانت مايكروسوفت قد أصدرت تحديثاً لإصلاحها قبل شهرين — لكن ملايين الأجهزة لم تُحدَّث.

المسار الثالث: بيانات الدخول المسروقة

إذا سرق المهاجم بيانات دخولك لخدمة الوصول عن بعد (RDP) — يدخل جهازك مباشرة ويثبّت ما يريد.

المسار الرابع: التحميل من مصادر مشبوهة

برامج مكسّرة، ألعاب مجانية غير رسمية، إضافات متصفح مشبوهة.

أبرز هجمات Ransomware في التاريخ

WannaCry — 2017

أكبر هجوم فدية في التاريخ. أصاب أكثر من 230,000 جهاز في 150 دولة خلال يوم واحد. أوقف مستشفيات في بريطانيا، شركات اتصالات في إسبانيا، بنوكاً في روسيا. الخسائر تجاوزت 4 مليارات دولار.

NotPetya — 2017

بدا في البداية برنامج فدية — لكنه كان في الحقيقة أداة تدمير. لم يكن مصمماً لاسترداد الملفات حتى لو دفعت. ضرب شركات عملاقة كـ Maersk وMerck وFedEx بخسائر مجمّعة تجاوزت 10 مليارات دولار.

REvil — 2019 إلى 2021

عصابة منظمة أصابت آلاف الشركات وطالبت بفديات وصلت لملايين الدولارات في بعض الحالات. استهدفت شركة Kaseya عام 2021 فأصابت أكثر من 1500 شركة في ضربة واحدة.

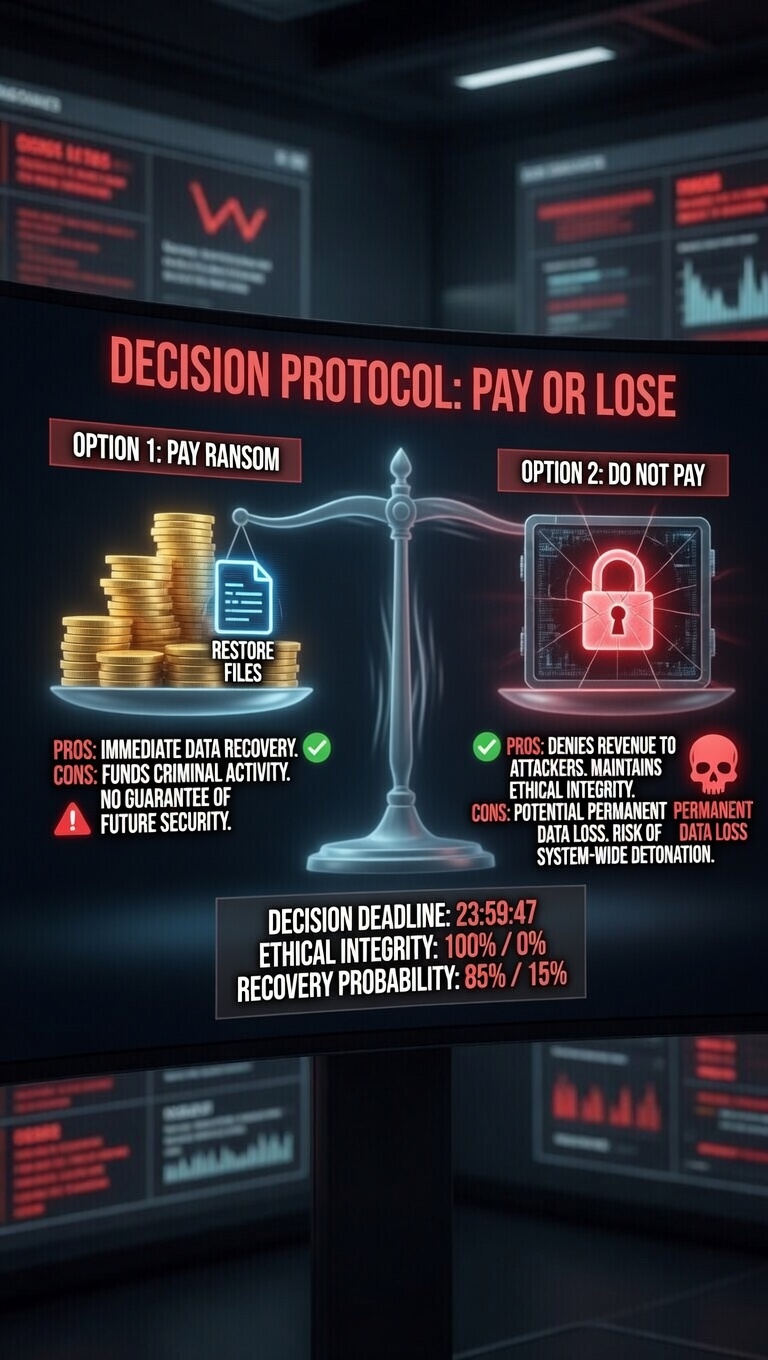

هل تدفع الفدية أم لا؟

حجج عدم الدفع:

- الدفع لا يضمن استعادة ملفاتك — بعض العصابات تأخذ المال وتختفي

- الدفع يشجّع المجرمين ويموّل هجمات مستقبلية

- أنت تُدرج اسمك في قائمة “من يدفع” — مما يجعلك هدفاً مستقبلياً

- السلطات الأمنية في كثير من الدول تنصح صراحةً بعدم الدفع

الواقع المؤلم: بعض الضحايا يجدون أنفسهم أمام خيار الدفع أو فقدان بيانات لا تُعوَّض — خاصة الشركات التي لا نسخ احتياطية لديها. لهذا بالضبط النسخ الاحتياطي ليس رفاهية.

البدائل قبل الدفع:

- تحقق من موقع nomoreransom.org — مبادرة دولية توفر أدوات فك تشفير مجانية لبعض أنواع برامج الفدية

- تواصل مع متخصص أمن سيبراني — أحياناً توجد أخطاء في تشفير البرامج القديمة تتيح الاسترداد

- راجع نسخك الاحتياطية — هل نسيت نسخة قديمة في مكان ما؟

كيف تحمي نفسك من برامج الفدية؟

الحماية الأولى: النسخ الاحتياطي المنتظم المعزول ✅

هذا هو الدرع الأهم والأكثر فعالية. نسخة احتياطية معزولة — كما تعلّمت في مقالة النسخ الاحتياطي — تجعل برنامج الفدية بلا أسنان. لا يملك ورقة ضغط عليك.

تذكّر: القرص الصلب المتصل دائماً بجهازك قد يُشفَّر هو أيضاً. افصله بعد كل نسخ.

الحماية الثانية: التحديثات الفورية ✅

ثبّت تحديثات الأمان فور صدورها. WannaCry أصاب فقط الأجهزة التي لم تُحدَّث — الأجهزة المحدّثة لم تتأثر.

الحماية الثالثة: الحذر من مرفقات البريد الإلكتروني ✅

لا تفتح أي مرفق من مصدر غير متوقع — حتى لو بدا من شخص تعرفه. حساب صديقك قد يكون مخترقاً.

الحماية الرابعة: استخدام برنامج حماية موثوق ✅

برامج مكافحة الفيروسات الحديثة تتضمن حماية خاصة من برامج الفدية. Windows Defender في Windows 10 و11 يمتلك ميزة Controlled Folder Access — فعّلها لحماية مجلداتك المهمة.

كيف تفعّل Controlled Folder Access: ابحث في قائمة ابدأ عن “Windows Security” ← Virus & threat protection ← Ransomware protection ← فعّل Controlled folder access.

الحماية الخامسة: تجنّب البرامج غير الرسمية ✅

البرامج المكسّرة وألعاب الحاسوب المقرصنة من أكثر حاملات برامج الفدية شيوعاً. ثمن البرنامج الأصلي أرخص بكثير من فقدان كل بياناتك.

الحماية السادسة: تعطيل الماكرو في Office ✅

كثير من برامج الفدية تنتشر عبر ملفات Word وExcel تحتوي على ماكرو خبيث. تأكد من تعطيل تشغيل الماكرو التلقائي في إعدادات Microsoft Office.

ماذا تفعل إذا أُصبت؟ — خطوات فورية

الخطوة الأولى — افصل الجهاز فوراً:

أوقف اتصاله بالإنترنت وافصله عن أي شبكة محلية. هذا يمنع انتشار البرنامج لأجهزة أخرى على الشبكة.

الخطوة الثانية — لا تُعد تشغيل الجهاز:

إعادة التشغيل قد تُكمل عملية التشفير أو تمحو دليلاً مفيداً.

الخطوة الثالثة — التقط صورة للشاشة:

احتفظ بدليل على رسالة الفدية — قد يساعد في تحديد نوع البرنامج.

الخطوة الرابعة — تحقق من nomoreransom.org:

قد يكون هناك مفتاح فك تشفير مجاني لنوع البرنامج الذي أصابك.

الخطوة الخامسة — أبلغ الجهات المختصة:

في كثير من الدول توجد جهات متخصصة للإبلاغ عن جرائم الإنترنت. الإبلاغ يساعد في تتبع العصابات وإيقافها.

الخطوة السادسة — استعِن بمتخصص:

قبل اتخاذ أي قرار بالدفع أو الحذف — استشر متخصصاً في أمن المعلومات.

خلاصة المقالة

برامج الفدية خطيرة لأنها تضربك في أثمن ما تملكه رقمياً — بياناتك — وتضعك في موقف ضغط نفسي حاد. لكن الحماية منها ليست معقدة: نسخة احتياطية منتظمة معزولة + تحديثات فورية + حذر من مرفقات البريد = حصانة حقيقية ضد معظم هجماتها.

الوقاية دائماً أسهل وأرخص بكثير من العلاج.

افعلها الآن — خطوة واحدة فقط

افتح Windows Security على جهازك الآن وفعّل Controlled Folder Access إذا كنت من مستخدمي Windows. دقيقة واحدة تضيف طبقة حماية حقيقية ضد برامج الفدية.

المقالة التالية

هجمات الـ Social Engineering — حين يكون الإنسان نفسه هو الثغرة

تعلّمنا كثيراً عن الهجمات التقنية. لكن أذكى الهجمات وأصعبها كشفاً لا تستهدف جهازك — تستهدف عقلك ومشاعرك. في المقالة القادمة نكشف أساليب التلاعب النفسي التي يستخدمها المخترقون لاستدراجك للفعل ما يريدون.

هذه المقالة جزء من سلسلة: الأمن السيبراني للمبتدئين — من الصفر إلى الوعي الكامل

efhm.online