الفيروسات والمالوير: أنواعها وكيف تدخل جهازك (دليل شامل للحماية) م/12

تعرف على أخطر أنواع الفيروسات والمالوير (Malware)، وكيف تتسلل إلى جهازك دون أن تشعر. دليل شامل يشرح طرق الإصابة، آلية عمل كل نوع، وأهم العلامات لاكتشاف الاختراق مبكرًا.

الفيروسات والمالوير — أنواعها وكيف تدخل جهازك؟

مقدمة: العدو الذي يسكن جهازك بصمت

تخيّل أن شخصاً غريباً دخل منزلك دون علمك. لا يُحدث ضجة، لا يكسر شيئاً في البداية — فقط يجلس في الظل، يراقب، يجمع المعلومات، وينتظر اللحظة المناسبة.

هذا بالضبط ما تفعله كثير من البرامج الخبيثة حين تصيب جهازك.

في مقالة أنواع التهديدات تعرّفت على المالوير كمفهوم عام. اليوم نفتح الصندوق ونرى ما بداخله — أنواعه المختلفة، كيف يعمل كل نوع، وكيف تكتشف إذا كان جهازك مصاباً.

ما هو المالوير بالضبط؟

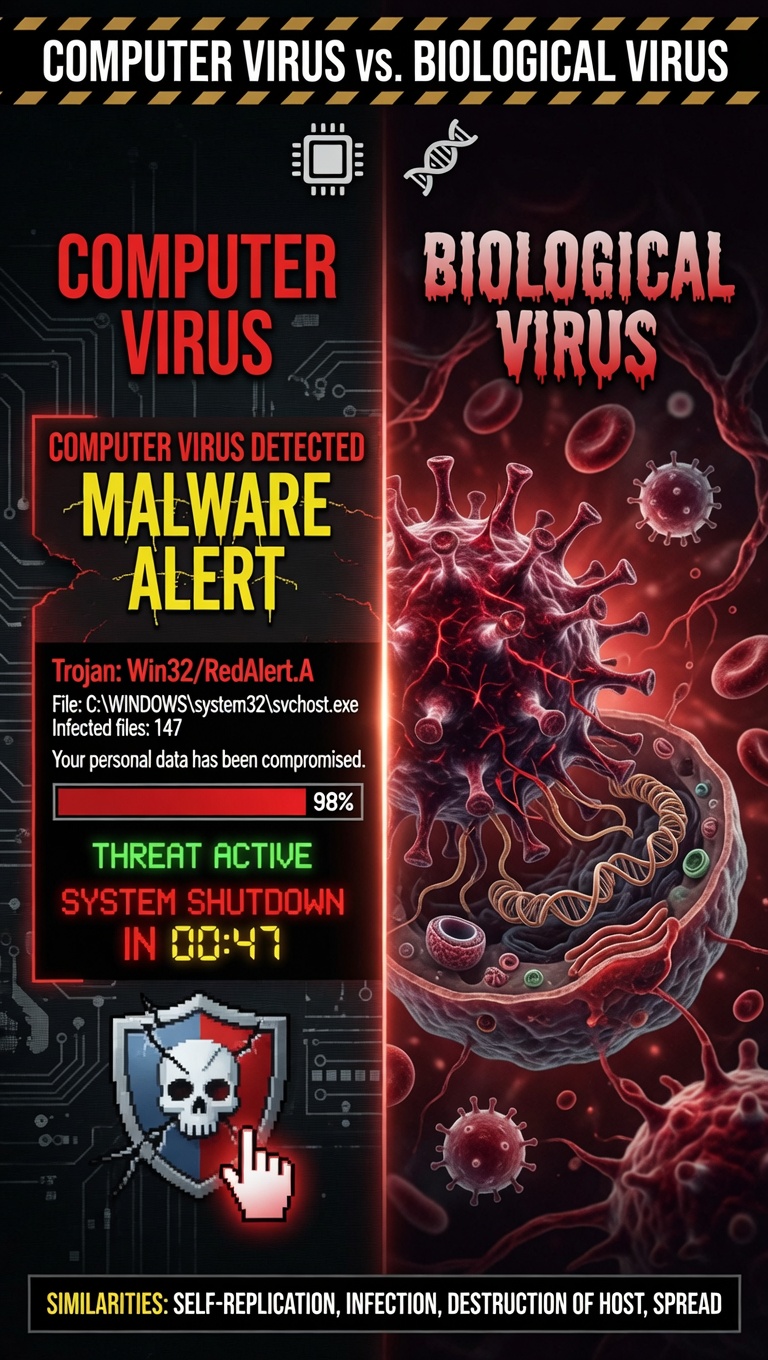

المالوير (Malware) اختصار لـ Malicious Software — أي برنامج مصمم بنية الإضرار بجهازك أو بياناتك أو بك أنت.

المصطلح مظلة واسعة تحتها أنواع كثيرة، لكل منها أسلوب عمل وهدف مختلف. فهم الفروق بينها يساعدك على التعرف على الخطر وتجنّبه.

أنواع المالوير الرئيسية

أولاً: الفيروسات (Viruses)

كيف تعمل؟

الفيروس يلتصق بملف شرعي موجود على جهازك — مستند، صورة، برنامج — ويختبئ فيه. حين تفتح ذلك الملف يتفعّل الفيروس، وحين ترسل الملف لشخص آخر ينتقل معه.

ما الضرر الذي يسببه؟

يتفاوت من مجرد إبطاء الجهاز إلى حذف ملفات أو إتلاف النظام بالكامل.

كيف يصل إليك؟

ملفات محمّلة من مصادر غير موثوقة، مرفقات بريد إلكتروني، أقراص USB ملوّثة.

ثانياً: أحصنة طروادة (Trojans)

كيف تعمل؟

مستوحاة من قصة حصان طروادة الأسطورية — تتنكر في هيئة برنامج نافع ومشروع تماماً. تثبّتها بنفسك ظناً منك أنها برنامج مفيد، فتفتح باباً خلفياً في جهازك للمهاجم.

مثال واقعي:

حمّلت برنامجاً مجانياً لتحرير الفيديو من موقع غير رسمي. بدا يعمل بشكل طبيعي — لكنه في الخفاء فتح منفذاً يتيح للمهاجم الوصول الكامل لجهازك.

ما الضرر الذي يسببه؟

يتيح للمهاجم التحكم في جهازك عن بعد، سرقة ملفاتك، تثبيت برامج خبيثة أخرى، أو تحويل جهازك لأداة في هجمات ضد آخرين.

كيف يصل إليك؟

تحميل برامج من مصادر غير رسمية، ألعاب مكسّرة، برامج “مجانية” مشبوهة.

ثالثاً: برامج التجسس (Spyware)

كيف تعمل؟

تعمل في الخفاء التام وتراقب كل ما تفعله على جهازك وترسل تلك المعلومات للمهاجم.

ما الذي تجمعه؟

- كل ما تكتبه على لوحة المفاتيح — بما في ذلك كلمات المرور وأرقام البطاقات البنكية (يُسمى هذا النوع تحديداً Keylogger)

- لقطات من شاشتك بشكل دوري

- سجل تصفحك على الإنترنت

- ملفاتك وصورك ومستنداتك

كيف يصل إليك؟

تطبيقات مجانية مشبوهة، إعلانات خبيثة، تثبيته أحياناً شخص يصل لجهازك مادياً.

رابعاً: برامج الإعلانات الخبيثة (Adware)

كيف تعمل؟

تُغرق جهازك بإعلانات غير مرغوبة — في المتصفح، على سطح المكتب، في أي مكان. ليست دائماً خبيثة بالمعنى الكامل، لكنها مزعجة وأحياناً بوابة لبرامج أخطر.

كيف يصل إليك؟

برامج مجانية تثبّت الـ Adware ضمنها دون وضوح في شروط الاستخدام، إضافات متصفح مشبوهة.

خامساً: الديدان (Worms)

كيف تعمل؟

تختلف عن الفيروس في نقطة جوهرية: لا تحتاج لملف مضيف للانتشار. تنسخ نفسها تلقائياً وتنتشر عبر الشبكات دون أي تدخل من المستخدم.

لماذا هي خطيرة؟

قدرتها على الانتشار السريع جداً تجعلها قادرة على إصابة آلاف الأجهزة في ساعات. دودة واحدة في شبكة شركة قد تصيب جميع الأجهزة المتصلة خلال دقائق.

كيف تصل إليك؟

ثغرات في أنظمة التشغيل غير المحدّثة، شبكات مشتركة غير آمنة.

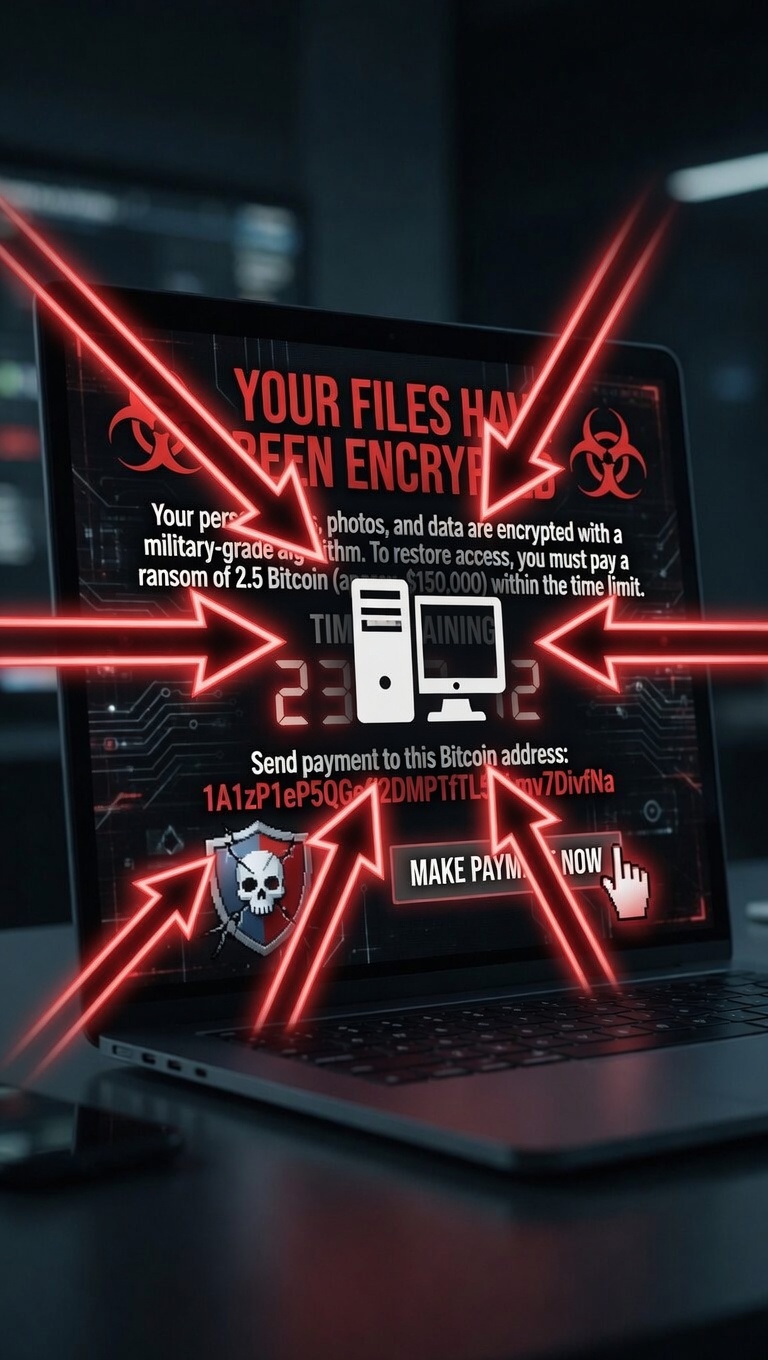

سادساً: برامج الفدية (Ransomware)

هذا النوع خطير لدرجة أنه يستحق مقالة كاملة مستقلة قادمة — لكن إليك المفهوم الأساسي:

تُشفّر هذه البرامج جميع ملفاتك وتجعلها غير قابلة للفتح، ثم تطالبك بدفع مبلغ مالي (غالباً بعملة مشفّرة) مقابل مفتاح فك التشفير.

الفارق عن باقي الأنواع: تأثيره فوري ومباشر وتراه بعينيك. لا يختبئ — يعلن عن نفسه صراحةً لأن هدفه ابتزازك.

سابعاً: برامج الجذور الخفية (Rootkits)

كيف تعمل؟

الأصعب اكتشافاً على الإطلاق. تختبئ في أعمق طبقات نظام التشغيل وتُخفي وجودها ووجود البرامج الخبيثة الأخرى عن برامج مكافحة الفيروسات.

لماذا هي خطيرة؟

تمنح المهاجم تحكماً كاملاً في جهازك مع إخفاء تام لنشاطه. قد تبقى لأشهر دون اكتشاف.

كيف تصل إليك؟

غالباً عبر ثغرات أمنية في النظام أو تثبيتها يدوياً من شخص وصل لجهازك.

كيف تدخل هذه البرامج جهازك؟ — المسارات الرئيسية

المسار الأول — تحميل البرامج من مصادر غير رسمية:

أخطر مسار على الإطلاق. البرامج المكسّرة والألعاب المجانية من مواقع مجهولة هي من أكثر حاملات المالوير شيوعاً.

المسار الثاني — مرفقات البريد الإلكتروني:

ملف PDF أو Word أو ZIP يصلك بريداً — قد يحتوي على كود خبيث يتفعّل فور فتحه.

المسار الثالث — الإعلانات الخبيثة (Malvertising):

إعلانات مزروعة في مواقع شرعية تحمل كوداً خبيثاً. مجرد عرض الإعلان أحياناً يكفي للإصابة دون أي نقر.

المسار الرابع — أقراص USB الملوّثة:

قرص USB مُعطى من شخص مجهول أو ملتقط من الأرض قد يكون مُبرمجاً لتثبيت مالوير تلقائياً عند الإيصال.

المسار الخامس — ثغرات البرامج غير المحدّثة:

المهاجمون يستغلون ثغرات معروفة في برامج لم تُحدَّث. لهذا تحديثات الأمان ضرورية وليست اختيارية.

المسار السادس — مواقع الإنترنت الملوّثة:

مواقع مخترقة أو مبنية خصيصاً لنشر المالوير. زيارتها وحدها كافية أحياناً.

10 علامات تدل على إصابة جهازك

1. جهازك أصبح بطيئاً فجأة دون سبب واضح

2. ظهور إعلانات منبثقة كثيرة حتى خارج المتصفح

3. برامج تفتح وتغلق وحدها

4. مساحة القرص الصلب تمتلئ بسرعة غير طبيعية

5. المتصفح يفتح صفحات لم تطلبها أو محرك البحث تغيّر وحده

6. جهازك يتصل بالإنترنت بشكل مكثف حتى حين لا تستخدمه

7. برنامج مكافحة الفيروسات توقف فجأة أو رفض التشغيل

8. أصدقاؤك يخبرونك بأنهم تلقوا رسائل مشبوهة من حساباتك

9. كلمات مرورك لا تعمل رغم أنك لم تغيّرها

10. ظهور ملفات أو برامج جديدة لم تثبّتها أنت

كيف تحمي جهازك؟ — الإجراءات الأساسية

حدّث دائماً:

نظام التشغيل والتطبيقات — التحديثات تسدّ الثغرات التي يستغلها المهاجمون.

حمّل فقط من المصادر الرسمية:

متجر التطبيقات الرسمي، الموقع الرسمي للبرنامج، لا شيء غير ذلك.

استخدم برنامج مكافحة فيروسات موثوقاً:

Windows Defender المدمج في Windows 10 و11 جيد بما يكفي للاستخدام العادي. لمن يريد حماية أقوى: Malwarebytes ممتاز ولديه نسخة مجانية.

لا تُدخل أقراص USB مجهولة المصدر أبداً:

القاعدة بسيطة — إذا لم تعرف من أين جاء القرص، لا تُدخله.

احتفظ بنسخة احتياطية دائماً:

كما تعلّمت في المقالة السابقة — النسخة الاحتياطية تنقذك حتى لو نجح المالوير في إصابة جهازك.

جدول مقارنة سريع بين أنواع المالوير

| النوع | الهدف | الخطورة | سهولة الاكتشاف |

|---|---|---|---|

| الفيروسات | الإتلاف والانتشار | 🔴 عالية | 🟡 متوسطة |

| أحصنة طروادة | الوصول الخفي | 🔴 عالية جداً | 🟡 متوسطة |

| برامج التجسس | سرقة البيانات | 🔴 عالية جداً | 🔴 صعبة |

| الإعلانات الخبيثة | الإزعاج والتتبع | 🟡 متوسطة | 🟢 سهلة |

| الديدان | الانتشار السريع | 🔴 عالية جداً | 🟡 متوسطة |

| برامج الفدية | الابتزاز المالي | 🔴 الأعلى | 🟢 واضحة جداً |

| الجذور الخفية | التحكم الكامل | 🔴 عالية جداً | 🔴 صعبة جداً |

خلاصة المقالة

البرامج الخبيثة ليست كتلة واحدة متجانسة — كل نوع له أسلوبه وهدفه ومسار دخوله. فهم هذه الفروق يجعلك أكثر قدرة على التعرف على الخطر وتجنّبه.

القاعدة الذهبية التي تحميك من معظمها: لا تثبّت أي شيء من مصدر لا تثق به ثقة تامة.

افعلها الآن — خطوة واحدة فقط

افتح قائمة البرامج المثبّتة على جهازك (Windows: لوحة التحكم ← البرامج / Mac: المجلد Applications) وابحث عن أي برنامج لا تتذكر أنك ثبّتته. إذا وجدت شيئاً مشبوهاً — ابحث عن اسمه في جوجل قبل حذفه أو الإبقاء عليه.

المقالة التالية

الـ Ransomware — الفيروس الذي يحتجز ملفاتك ويطلب فدية

من بين جميع أنواع المالوير، برامج الفدية هي الأكثر خطورة على الأفراد والشركات في السنوات الأخيرة. في المقالة القادمة نتعمق في كيفية عملها، أبرز الهجمات الحقيقية، وكيف تحمي نفسك منها تحديداً.

هذه المقالة جزء من سلسلة: الأمن السيبراني للمبتدئين — من الصفر إلى الوعي الكامل

efhm.online