ماذا يحدث لبياناتك بعد سرقتها؟ م/17

ماذا يحدث لبياناتك بعد سرقتها؟ تعرف على رحلة البيانات المسروقة — من لحظة السرقة حتى استخدامها ضدك — وكيف تحمي نفسك.

ماذا يحدث لبياناتك بعد سرقتها؟

مقدمة: القصة لا تنتهي عند الاختراق

في المقالة السابقة تابعت اختراق حساب سارة خطوة بخطوة. رأيت كيف وصل المهاجم إلى بياناتها وسرقها.

لكن القصة لم تنتهِ هناك.

بياناتك المسروقة لا تختفي — لها حياة خاصة بها بعد السرقة. تنتقل من يد إلى يد، تُستخدم بطرق متعددة، وقد تُلاحقك لسنوات بعد الحادثة الأصلية.

فهم هذه الرحلة يُجيب على سؤال يطرحه كثيرون: “سُرقت بياناتي من سنوات — لماذا ما زلت أتلقى محاولات احتيال حتى اليوم؟”

المحطة الأولى: الفرز والتقييم

بمجرد سرقة البيانات لا يستخدمها المهاجم مباشرة في الغالب. أول خطوة هي الفرز والتقييم — تحديد ما لديه وما يستحق منه.

البيانات تُصنَّف حسب قيمتها:

الفئة الذهبية — الأعلى قيمة:

- بيانات البطاقات البنكية الكاملة (رقم البطاقة، تاريخ الانتهاء، CVV)

- بيانات الدخول لحسابات مالية (بنوك، محافظ رقمية)

- وثائق هوية (رقم الهوية، جواز السفر، الإقامة)

الفئة الفضية — قيمة متوسطة:

- بيانات الدخول لبريد إلكتروني ووسائل التواصل

- معلومات شخصية مفصّلة (العنوان، رقم الهاتف، تاريخ الميلاد)

- بيانات حسابات التسوق الإلكتروني

الفئة البرونزية — قيمة أقل لكن مفيدة:

- عناوين بريد إلكتروني وحدها

- معلومات شخصية جزئية

- بيانات دخول لخدمات ترفيهية

المحطة الثانية: الاستخدام المباشر أو البيع

بعد الفرز يواجه المهاجم قراراً: هل يستخدم البيانات بنفسه أم يبيعها؟

إذا اختار الاستخدام المباشر:

سرقة مالية فورية: يستخدم بيانات البطاقة البنكية لإجراء مشتريات سريعة — بطاقات هدايا رقمية بالدرجة الأولى لأنها صعبة التتبع. أو يُجري تحويلات مالية قبل اكتشافك.

انتحال الهوية: يفتح حسابات بنكية جديدة باسمك، يتقدم لقروض، أو يبرم عقوداً بهويتك. قد تكتشف هذا بعد سنوات حين يُطاردك دين لم تعلم به.

ابتزاز الضحية: إذا وجد المهاجم معلومات حساسة أو صوراً خاصة — قد يستخدمها للضغط وابتزاز صاحبها.

اختراق بيئة العمل: إذا كانت الضحية موظفة، قد يستغل المهاجم بياناتها لاختراق شبكة شركتها — الهجوم يتوسع من الفرد للمؤسسة.

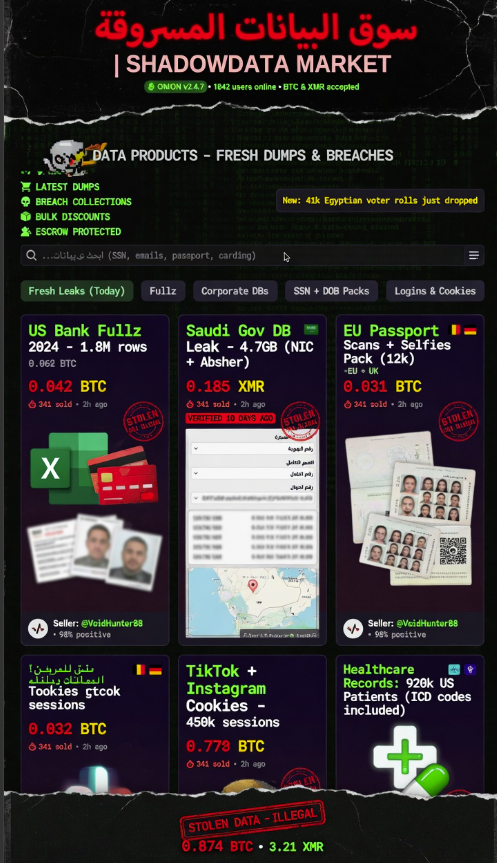

إذا اختار البيع:

هنا تدخل البيانات عالم السوق السوداء الرقمية.

أسعار البيانات المسروقة (تقريبية حسب تقارير أمنية):

| نوع البيانات | السعر التقريبي |

|---|---|

| بيانات بطاقة ائتمانية كاملة | 5 – 20 دولار للبطاقة |

| حساب بنكي بيانات دخول | 40 – 200 دولار حسب الرصيد |

| جواز سفر أو هوية مسحوبة | 1 – 35 دولار |

| حساب بريد إلكتروني | 1 – 10 دولارات |

| ملف هوية كامل (Full ID Package) | 15 – 150 دولار |

| قاعدة بيانات ضخمة (مليون سجل) | 500 – 5000 دولار |

هذه الأسعار تكشف حقيقة مؤلمة: بياناتك الشخصية تُباع بأرخص مما تتخيل.

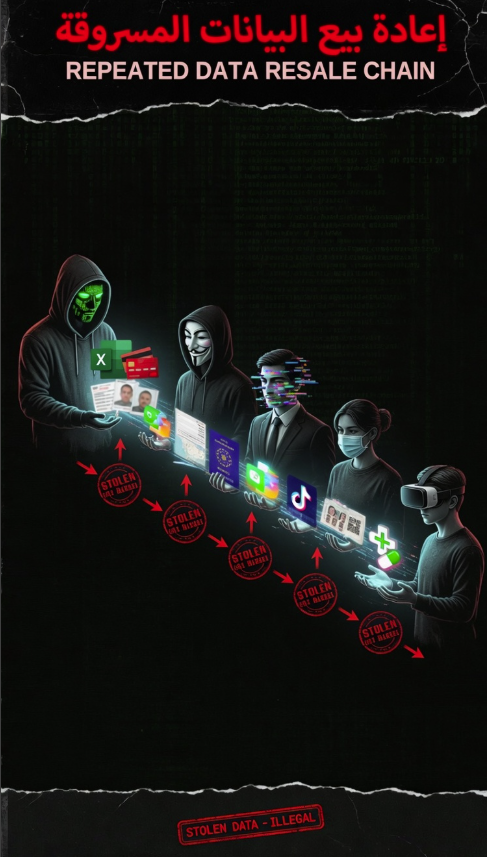

المحطة الثالثة: إعادة البيع المتكررة

هذه هي النقطة التي يفاجأ بها كثيرون: البيانات لا تُباع مرة واحدة.

حين يشتري المهاجم الأول حزمة بيانات لا يحذفها بعد الاستخدام — يعيد بيعها لمشترٍ آخر. والمشتري الثاني يبيعها لثالث. وهكذا تستمر الدورة.

نفس بياناتك قد تكون في أيدي عشرات المشترين المختلفين حول العالم — وكل واحد منهم يستخدمها بطريقته.

هذا يفسر لماذا:

- تتلقى محاولات تصيد احتيالي تعرف اسمك وتفاصيل شخصية عنك

- يستمر الاحتيال لسنوات بعد الاختراق الأصلي

- تلقّيت يوماً مكالمة من “بنك” يعرف رقم بطاقتك الجزئي

المحطة الرابعة: الاستخدام طويل الأمد — سرقة الهوية

أخطر استخدام للبيانات المسروقة على المدى البعيد هو سرقة الهوية الكاملة.

المهاجم — أو من اشترى البيانات منه — يجمع معلومات كافية لانتحال هويتك بشكل شبه كامل:

- اسمك الكامل + رقم هويتك + تاريخ ميلادك + عنوانك

- تاريخك المالي وعلاقاتك البنكية

- أسماء أفراد عائلتك وجهة عملك

بهذه المعلومات يستطيع:

- فتح خطوط ائتمان وقروض باسمك

- التقدم لوظائف أو خدمات حكومية بهويتك

- ارتكاب جرائم “باسمك” وتركك تواجه العواقب

- ابتزازك بمعلومات حساسة عنك

المحطة الخامسة: البيانات التي لا تنتهي صلاحيتها

معظم البيانات لا تفقد قيمتها بمرور الوقت:

رقم الهوية الوطنية: لا يتغير طوال حياتك — يظل ذا قيمة للأبد.

تاريخ الميلاد: ثابت ويُستخدم في إثبات الهوية لعقود.

المعلومات الشخصية: عائلتك، تعليمك، مسيرتك المهنية — تظل مفيدة لاستهدافك بهجمات مُخصَّصة.

كلمات المرور القديمة: حتى بعد تغييرها — كثير من الناس يستخدمون أنماطاً متوقعة في كلمات مرورهم الجديدة. معرفة كلمتك القديمة تساعد على تخمين الجديدة.

كيف تراقب بياناتك وتحدّ من الضرر؟

أولاً — اعرف إذا كانت بياناتك مسرَّبة:

راجع haveibeenpwned.com بانتظام. فعّل خاصية الإشعار الفوري بالبريد الإلكتروني — ستُخطَر فور ظهور بريدك في أي تسريب جديد.

ثانياً — راقب حساباتك البنكية:

لا تنتظر كشف الحساب الشهري — راجع معاملاتك أسبوعياً على الأقل. أي معاملة لا تعرفها — أبلغ عنها فوراً.

ثالثاً — انتبه لعلامات سرقة الهوية:

- وصول فواتير لخدمات لم تشترك فيها

- اتصالات من جهات ائتمان بشأن طلبات لم تتقدم لها

- رفض معاملات بنكية رغم وجود رصيد كافٍ

- وصول بريد لا يخصك لعنوانك

رابعاً — كن يقظاً من الهجمات المُخصَّصة:

إذا كانت بياناتك مسرَّبة، محاولات التصيد الاحتيالي القادمة ستكون أكثر دقة وإقناعاً — ستعرف اسمك وربما تفاصيل أخرى. كن أشد حذراً من المعتاد.

خامساً — غيّر كلمات المرور بعد كل تسريب:

فور علمك بتسريب يخص خدمة تستخدمها — غيّر كلمة المرور ولو لم تكن متأكداً من تأثره. الأمان الزائد لا يضر.

خلاصة المقالة

رحلة بياناتك المسروقة لا تنتهي عند لحظة السرقة — هي بداية دورة قد تمتد لسنوات. لكن فهم هذه الرحلة يمنحك سلاحين مهمين: المراقبة المبكرة واليقظة المستمرة.

لا يمكنك دائماً منع تسريب بياناتك — فأنت لا تتحكم في أمن كل خدمة تستخدمها. لكن يمكنك التحكم في سرعة اكتشافك وسرعة استجابتك.

افعلها الآن — خطوة واحدة فقط

اذهب إلى haveibeenpwned.com وفعّل خاصية الإشعار الفوري (Notify me) ببريدك الإلكتروني. من الآن ستعلم فور ظهور بريدك في أي تسريب — بدلاً من اكتشافه بعد شهور أو سنوات.

إنجاز كبير — أتممت المرحلة الثالثة! 🎉

بعد سبع عشرة مقالة أصبح لديك:

- ✅ فهم شامل لمشهد الأمن السيبراني

- ✅ أدوات حماية شخصية عملية

- ✅ فهم عميق لكيفية عمل الهجمات من الداخل

في المرحلة الرابعة القادمة نوسّع دائرة الحماية — أطفالك، هاتفك، عملك، وخصوصيتك الرقمية.

المقالة التالية

كيف تحمي أطفالك على الإنترنت؟

الأطفال من أكثر الفئات عرضة للمخاطر الرقمية — ليس فقط من المخترقين بل من محتوى ضار ومن استغلال مزمن يصعب اكتشافه. في المقالة القادمة دليل عملي للآباء لحماية أطفالهم في العالم الرقمي.

هذه المقالة جزء من سلسلة: الأمن السيبراني للمبتدئين — من الصفر إلى الوعي الكامل

efhm.online